Auditoría Ética en WooCommerce: Pentesting con OWASP Top 10 para Tiendas Online

Guía práctica de auditoría ética en WooCommerce aplicando OWASP Top 10, reconocimiento DNS, análisis de puertos, SSL/TLS y revisión de seguridad en una tienda online.

La auditoría ética en WooCommerce es un proceso fundamental para identificar riesgos de seguridad en tiendas online creadas con WordPress. En este artículo se presenta una guía práctica basada en OWASP Top 10, donde se desarrolla un reconocimiento controlado del dominio, análisis DNS, revisión de puertos, validación SSL/TLS y evaluación inicial de posibles vulnerabilidades en un entorno académico.

A lo largo de este exhaustivo análisis, exploraremos desde la configuración arquitectónica inicial de la tienda hasta la revisión estática de su código PHP para detectar vulnerabilidades críticas. Si eres desarrollador, administrador de sistemas o simplemente un apasionado de la ciberseguridad, esta guía te proporcionará las herramientas conceptuales y prácticas para entender cómo los auditores de seguridad evalúan y protegen los activos digitales modernos.

¿Qué es el Hacking Ético o Pentesting?

El hacking ético es la práctica de atacar intencionalmente un sistema informático con permiso explícito de su propietario, con el objetivo de encontrar fallas de seguridad antes de que lo haga alguien con intenciones maliciosas. A diferencia del hacking criminal, aquí el profesional actúa dentro de un marco legal y documentado, siguiendo reglas de compromiso que delimitan qué puede hacer, hasta dónde puede llegar y cómo debe reportar sus hallazgos.

El término pentesting (del inglés penetration testing o prueba de penetración) hace referencia al proceso técnico a través del cual el hacker ético simula los mismos ataques que ejecutaría un ciberdelincuente real. Este proceso incluye fases de reconocimiento, análisis de vulnerabilidades, explotación controlada y generación de un informe con recomendaciones. El resultado no es un sistema roto, sino un mapa detallado de sus debilidades con propuestas concretas para corregirlas.

En el contexto del comercio electrónico, el pentesting cobra especial relevancia porque las tiendas en línea manejan datos sensibles de clientes: nombres, direcciones, métodos de pago y credenciales de acceso. Un solo fallo no detectado puede derivar en filtraciones masivas de datos, pérdidas económicas o daños irreparables a la reputación de la marca.

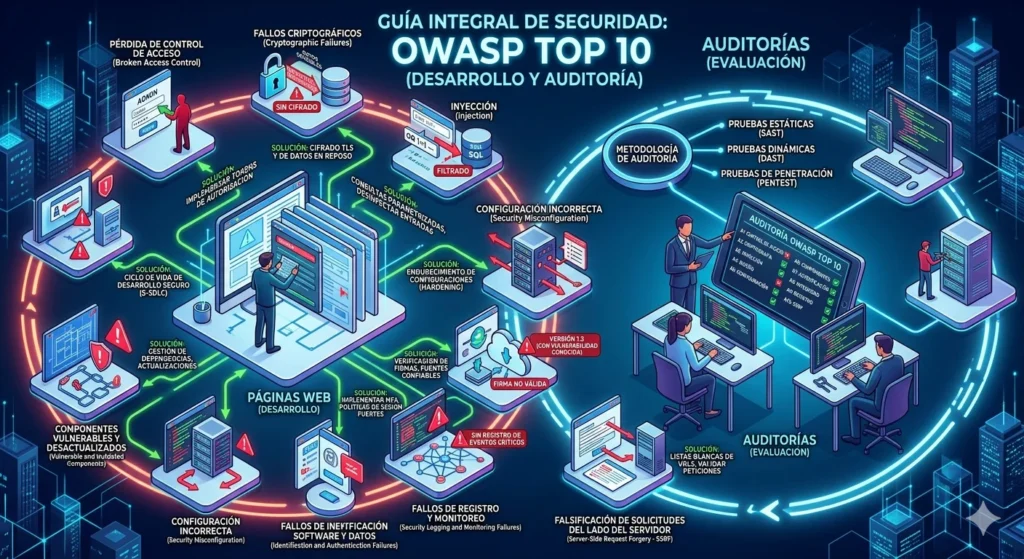

¿Qué es el OWASP Top 10?

El OWASP Top 10 es una lista de las diez vulnerabilidades más críticas y frecuentes en aplicaciones web, publicada y mantenida por el Open Web Application Security Project (OWASP), una organización sin fines de lucro reconocida a nivel mundial en el ámbito de la ciberseguridad. Esta lista no es simplemente un ranking académico: es el estándar de facto que utilizan equipos de seguridad, auditores, desarrolladores y empresas de todo el mundo para evaluar y fortalecer sus sistemas.

Cada categoría del OWASP Top 10 representa un tipo de falla que puede ser explotada por atacantes. Entre las más conocidas se encuentran el control de acceso roto, las inyecciones de código SQL, los fallos criptográficos y el Cross-Site Scripting (XSS). Su actualización periódica refleja la evolución del panorama de amenazas, incorporando riesgos emergentes como los fallos en la integridad de software y datos, el monitoreo insuficiente y el Server-Side Request Forgery (SSRF).

Aplicar el OWASP Top 10 como guía de un pentesting garantiza que la revisión sea sistemática, ordenada y alineada con los estándares internacionales. No se trata de atacar a ciegas, sino de recorrer metódicamente cada categoría de riesgo, documentar evidencias y determinar si el sistema analizado está expuesto, en qué medida y qué acciones concretas se deben tomar para mitigar cada hallazgo.

¿Por Qué WooCommerce es un Objetivo Prioritario?

WooCommerce es hoy el plugin de comercio electrónico más utilizado del mundo, con millones de instalaciones activas sobre WordPress. Esta popularidad lo convierte en uno de los blancos preferidos de los atacantes, quienes conocen a fondo su arquitectura, sus directorios estándar y sus puntos débiles habituales. Cualquier sitio que procese datos de clientes, gestione pedidos y maneje pasarelas de pago es, por definición, un objetivo de alto valor.

Una tienda mal configurada puede exponer información de facturación, permitir el acceso no autorizado al panel de administración o facilitar la inyección de código malicioso a través de formularios de compra. Por eso, antes de poner una tienda en producción, es fundamental someterla a un proceso de hacking ético estructurado.

La Tienda bajo Análisis: Configuración del Entorno WooCommerce

El entorno evaluado corresponde a una tienda de moda urbana llamada Boulk Shop Urban, construida sobre WordPress con el plugin WooCommerce. El primer paso del ejercicio fue documentar la configuración funcional completa del sitio, lo que permitió comprender su arquitectura antes de proceder con el análisis técnico.

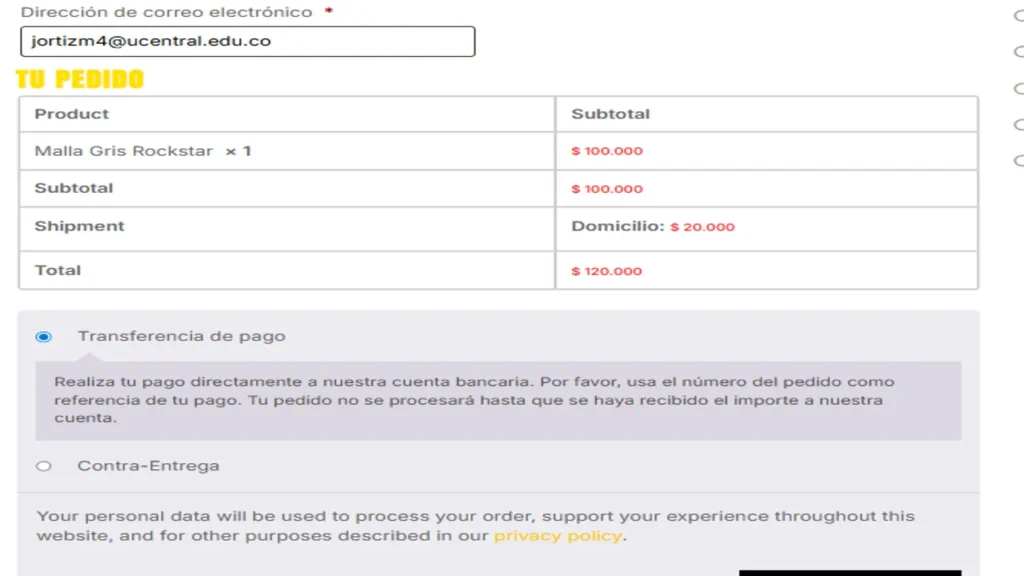

Durante esta etapa se configuraron los métodos de pago disponibles: transferencia bancaria directa (con cuentas Bancolombia y Nequi), pago contra entrega y múltiples pasarelas electrónicas como WooPayments, PayPal, Stripe, Mercado Pago y Klarna. También se definieron zonas de envío para Colombia con tarifa plana, reglas tributarias basadas en IVA y el inventario de productos con control de stock por unidad.

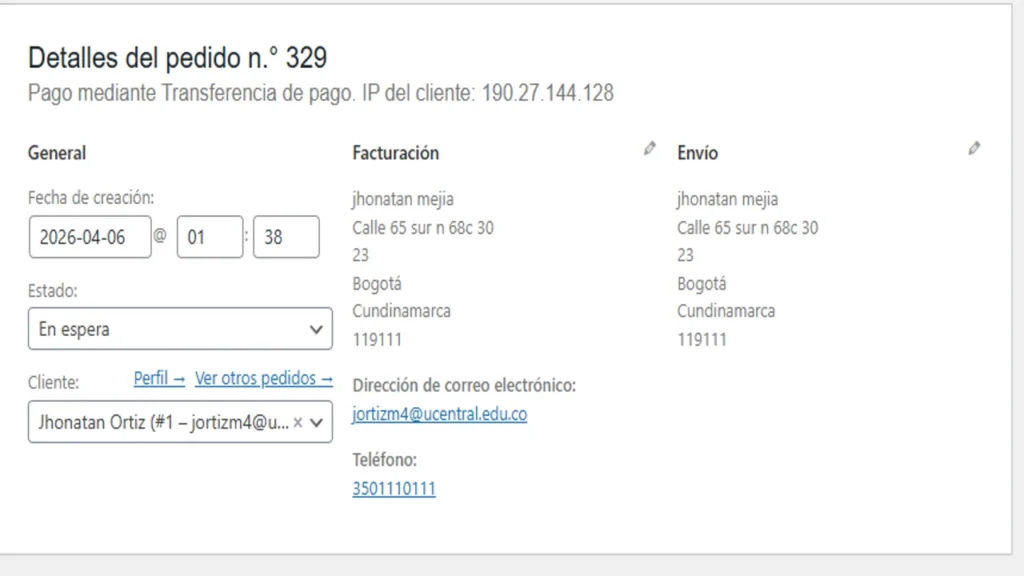

Una vez completada la configuración, se validó el flujo completo de compra desde la perspectiva del cliente: carga del producto al carrito, diligenciamiento del formulario de facturación, selección del método de pago, confirmación del pedido y verificación administrativa desde el backend. Este paso fue clave para comprender qué datos maneja el sistema y cuáles podrían estar expuestos ante un ataque.

Reconocimiento Controlado: Los Primeros Pasos del Hacker Ético

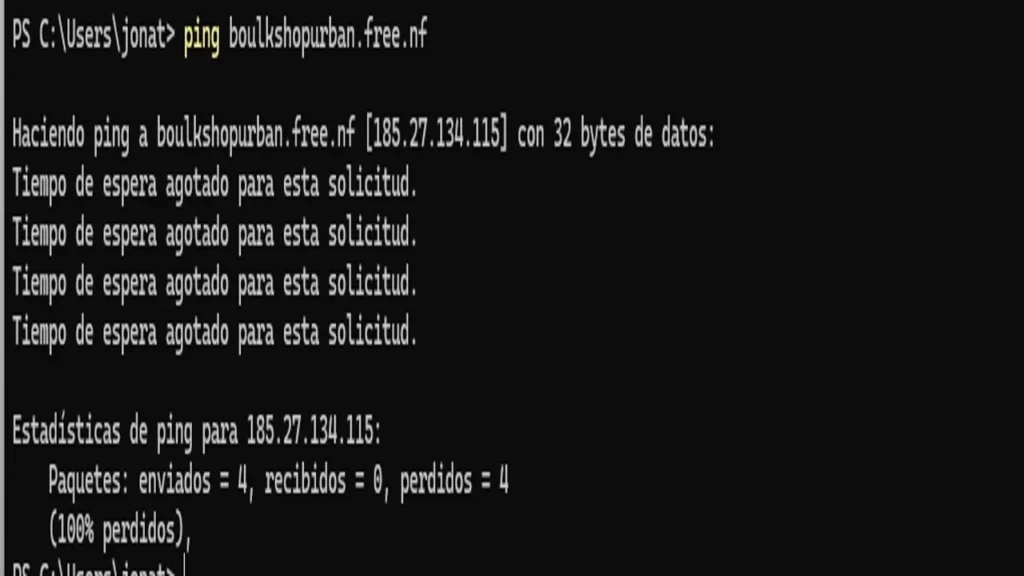

Antes de lanzar cualquier análisis de vulnerabilidades, un pentester ejecuta una fase de reconocimiento. Esta etapa permite mapear el entorno objetivo sin interactuar agresivamente con él. En este ejercicio se emplearon cuatro herramientas clásicas de diagnóstico de red.

- PING fue el primer comando utilizado. Se lanzó sobre el dominio boulkshopurban.free.nf y, aunque el nombre resolvió correctamente a la dirección IP 185.27.134.115, no se recibió respuesta a los paquetes ICMP. El resultado, con un 100% de pérdida de paquetes, indica que el servidor tiene bloqueadas las respuestas a este protocolo, una medida común de endurecimiento de seguridad.

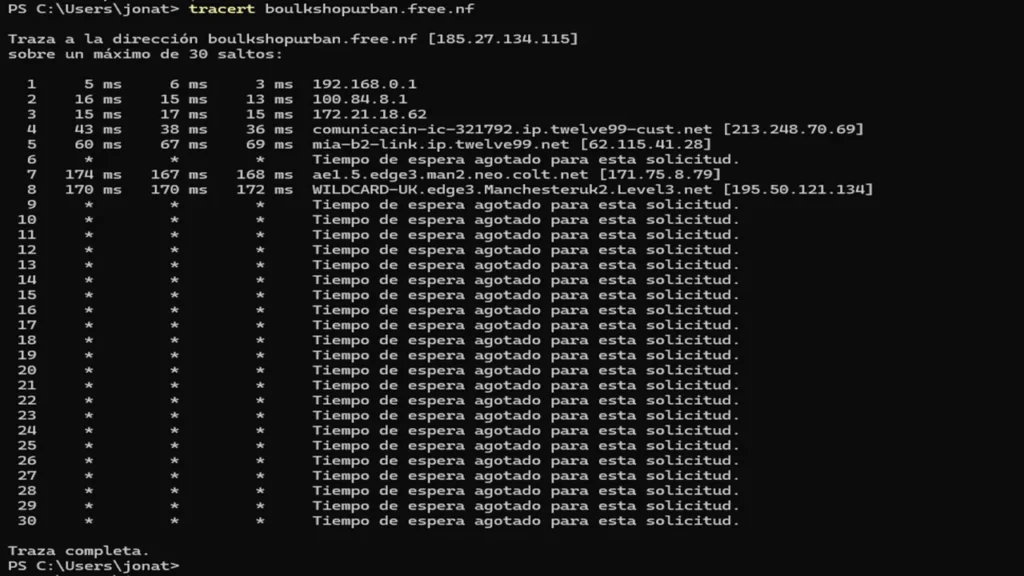

- TRACERT mostró los saltos intermedios en la ruta hacia el servidor. Varios nodos de la traza devolvieron tiempos de espera agotados, lo que sugiere la presencia de firewalls o filtros de tráfico en puntos intermedios de la red. Esta información es valiosa para entender la topología visible del entorno.

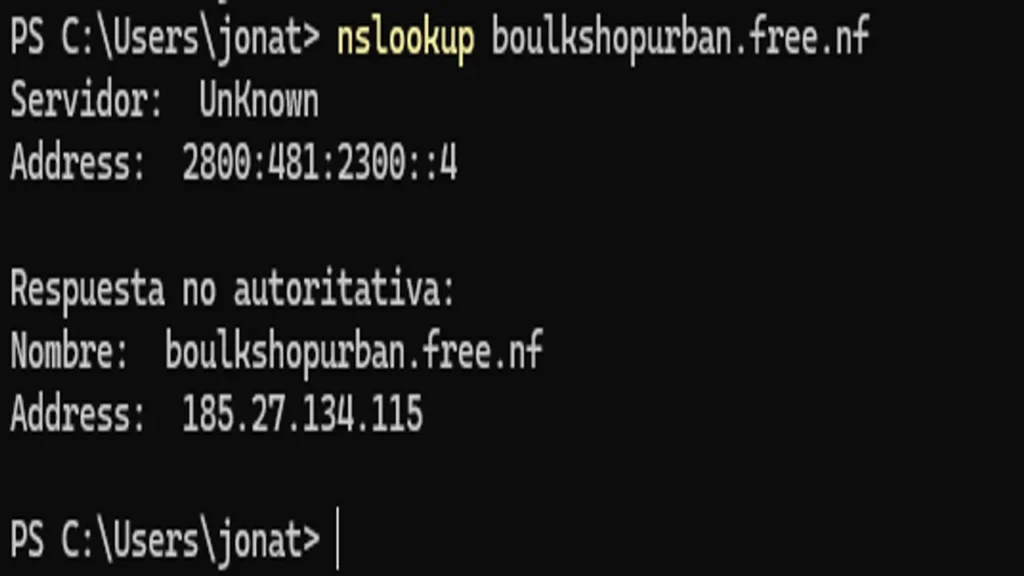

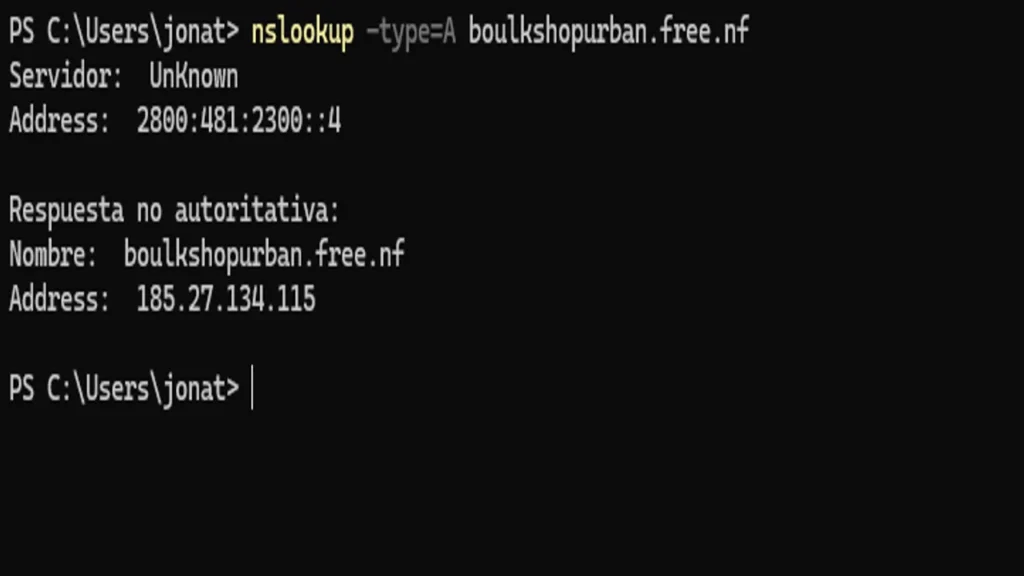

- NSLOOKUP y Resolve-DnsName confirmaron que el dominio resuelve correctamente mediante un registro de tipo A hacia la IP

185.27.134.115. La coincidencia entre ambos comandos —uno tradicional y otro propio de PowerShell— añade mayor confiabilidad a los datos de resolución DNS obtenidos.

Validación de Puertos: ¿Qué Servicios Están Expuestos?

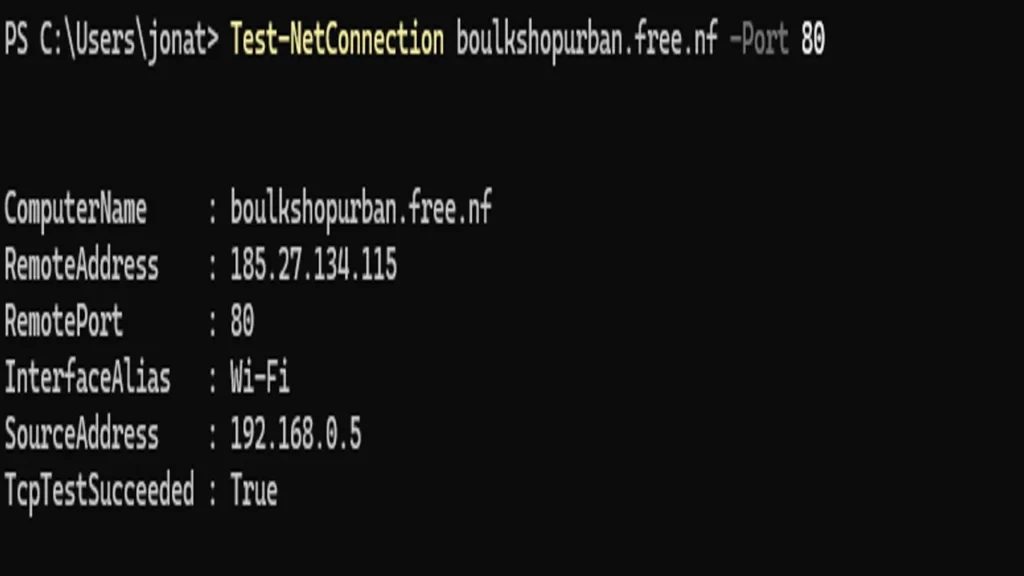

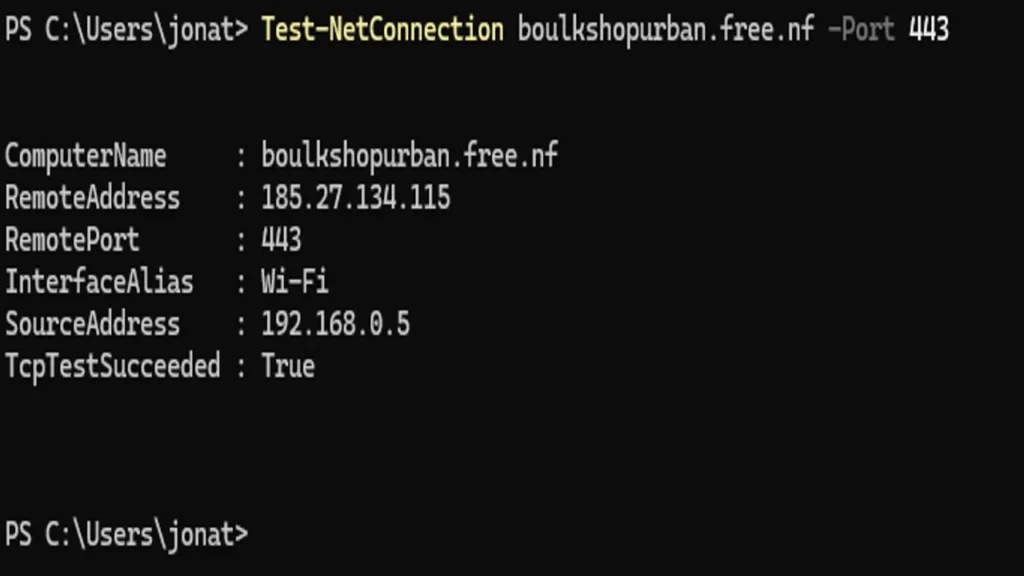

Una parte esencial del hacking ético es saber qué puertas tiene abiertas el servidor. Para ello se utilizaron Test-NetConnection y nmap, evaluando los puertos 80 (HTTP), 443 (HTTPS), 21 (FTP), 22 (SSH) y 25 (SMTP).

Las pruebas confirmaron conectividad TCP exitosa en los puertos 80 y 443, lo que significa que el servicio web está activo y responde tanto por HTTP como por HTTPS. Esta información, en manos de un atacante, sería el punto de partida para lanzar ataques más sofisticados como la enumeración de rutas, la búsqueda de archivos sensibles expuestos o la explotación de formularios.

La identificación de servicios expuestos no implica necesariamente que exista una vulnerabilidad explotable, pero sí define la superficie de ataque que debe analizarse en profundidad durante las fases siguientes.

Análisis DNS, WHOIS y Certificados SSL/TLS

La revisión de registros DNS arrojó información estructural valiosa sobre el dominio. Los registros MX (correo), NS (servidores de nombres) y TXT (verificación y configuraciones de seguridad como SPF o DKIM) fueron consultados para comprender qué servicios están asociados al dominio más allá del sitio web principal.

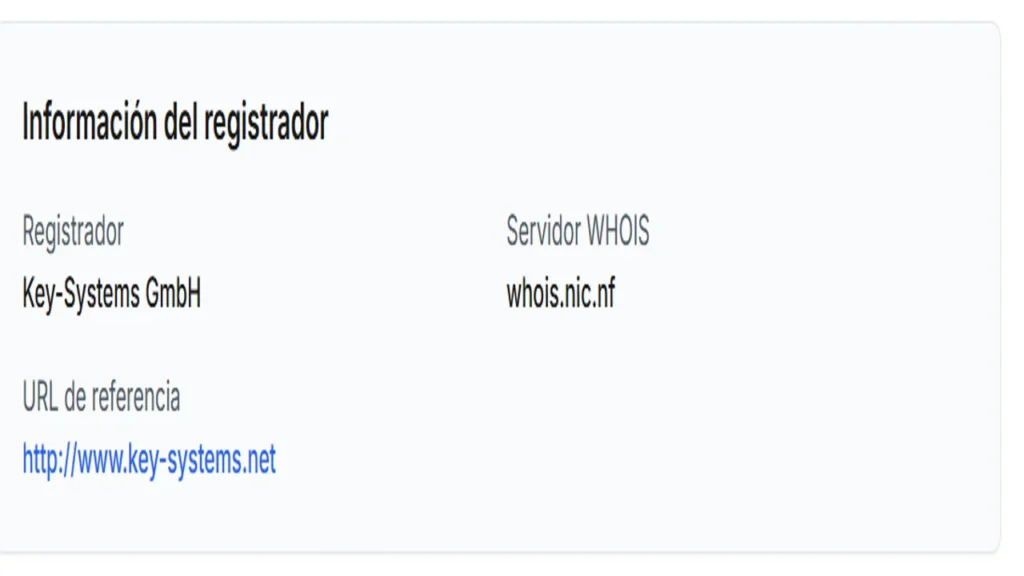

El análisis WHOIS permitió identificar información de registro del dominio, incluyendo datos del titular, fechas de creación y vencimiento, y los servidores de nombres asociados. Esta información es útil para correlacionar la identidad del sitio con posibles vectores de ataque de ingeniería social o phishing.

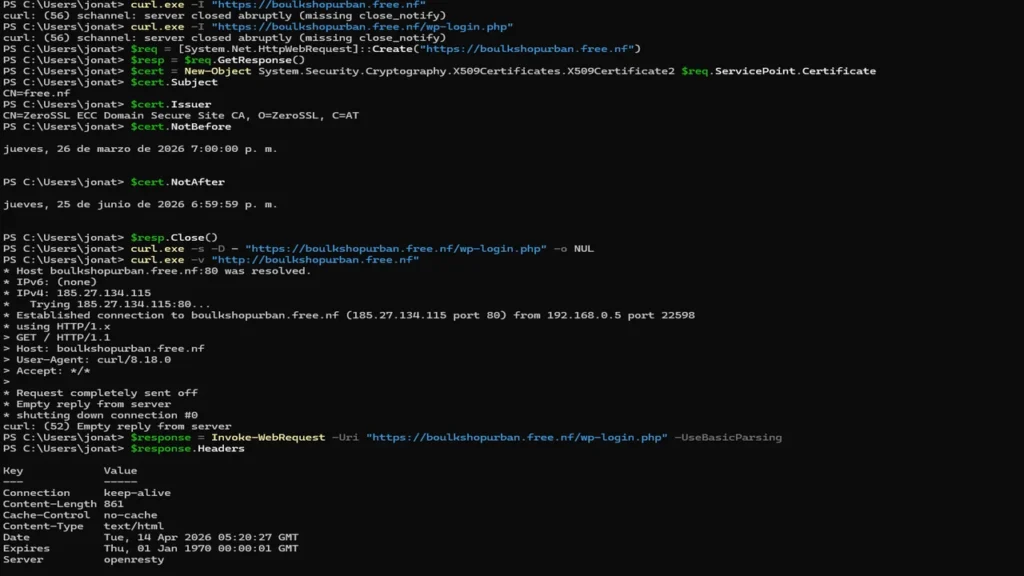

La revisión del certificado SSL/TLS reveló que el sitio cuenta con un certificado válido emitido por ZeroSSL ECC Domain Secure Site CA, con vigencia activa. Además, se identificaron subdominios asociados al dominio principal mediante técnicas de enumeración controlada. La presencia de HTTPS activo es una buena práctica, pero no garantiza por sí sola la seguridad integral del sitio.

La Metodología OWASP Top 10: El Estándar del Hacking Ético

El OWASP Top 10 es el marco de referencia más reconocido a nivel mundial para la evaluación de seguridad en aplicaciones web. Publicado por el Open Web Application Security Project, clasifica las diez categorías de vulnerabilidades más críticas que afectan a los sistemas en producción. Aplicarlo sobre WooCommerce permite realizar una auditoría sistemática, reproducible y alineada con estándares internacionales.

El enfoque utilizado en este ejercicio fue principalmente de observación, enumeración controlada y revisión estática de código PHP, sin explotar activamente ninguna vulnerabilidad ni alterar el entorno. Cada categoría fue documentada con evidencias técnicas obtenidas del análisis.

A01 y A02: Control de Acceso y Cifrado

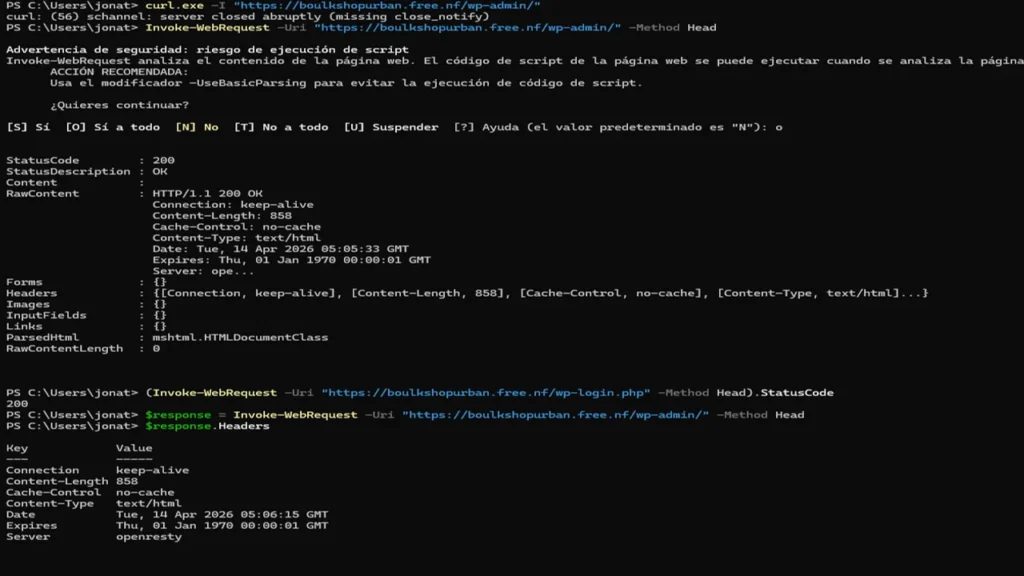

La primera categoría evaluada, A01 – Broken Access Control, analizó el comportamiento de las rutas administrativas del sitio. Las rutas /wp-admin y /wp-login.php devolvieron una respuesta HTTP 200 OK, lo que indica que el servidor responde a solicitudes hacia estos recursos. Esto no implica acceso sin autenticación, pero sí evidencia que las rutas administrativas son accesibles públicamente y no están protegidas por restricción de IP ni por doble factor de autenticación.

La categoría A02 – Cryptographic Failures evaluó el comportamiento del sitio frente a solicitudes HTTP sin cifrado. El servidor respondió con Empty reply from server ante una solicitud directa al puerto 80 mediante curl, lo que sugiere que el entorno no sirve contenido por HTTP convencional. Sin embargo, la página de inicio de sesión respondió correctamente mediante HTTPS, confirmando que la comunicación se realiza de forma cifrada.

A03 y A07: Inyección SQL y Cross-Site Scripting

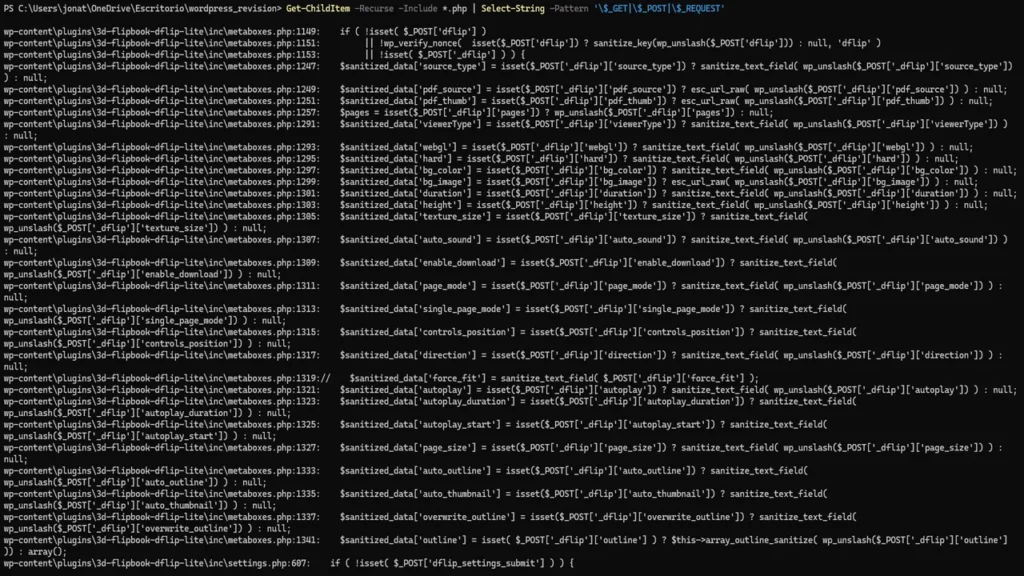

La revisión de A03 – Injection se enfocó en el análisis estático del código PHP presente en los archivos de WordPress y sus plugins. Se buscaron patrones de código relacionados con consultas SQL directas (wpdb->query), uso de variables de entrada sin sanitizar ($_GET, $_POST, $_REQUEST), formularios y endpoints REST. Los resultados mostraron múltiples coincidencias distribuidas en distintos plugins, lo que evidencia puntos de entrada que deben ser revisados y sanitizados adecuadamente.

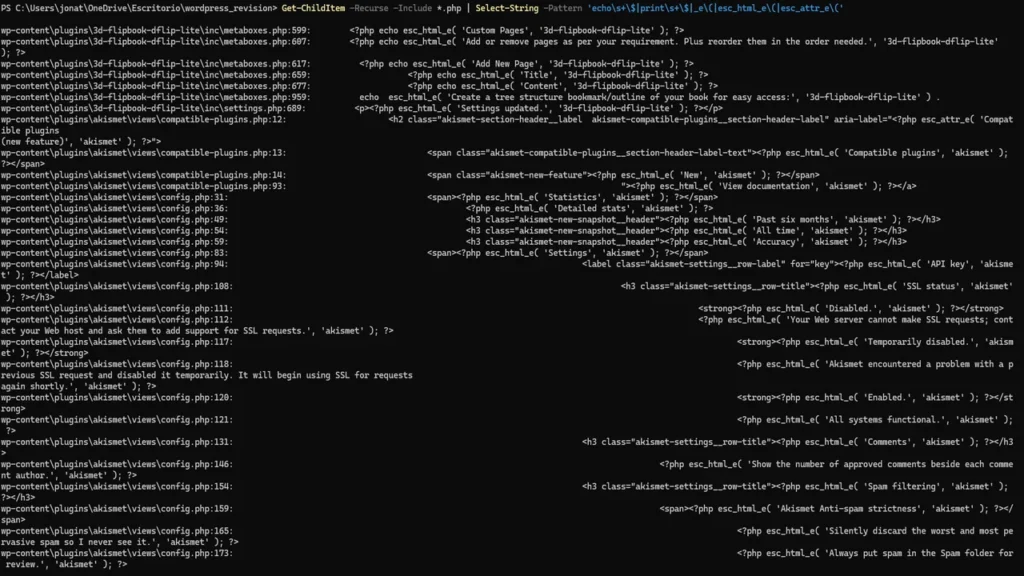

El análisis de A07 – Cross-Site Scripting (XSS) identificó instrucciones como echo, print y salidas dentro de atributos HTML en múltiples archivos. También se verificó la presencia de funciones de escape como esc_html, esc_attr, esc_url, wp_kses y wp_kses_post, lo que indica que el código implementa buenas prácticas de sanitización de salida en varios puntos del sistema.

La clave en ambas categorías no es que el código sea perfecto, sino que los controles de seguridad existan y estén correctamente implementados en todos los puntos de entrada y salida del sistema.

A04, A05 y A06: Diseño Inseguro, Configuración y Componentes Obsoletos

La categoría A04 – Insecure Design buscó la presencia de funciones de control de acceso como current_user_can, permission_callback, wp_verify_nonce y check_admin_referer. La revisión mostró que estos mecanismos están implementados en distintos archivos, lo que sugiere que el diseño del sistema contempla controles de autorización en sus funcionalidades críticas.

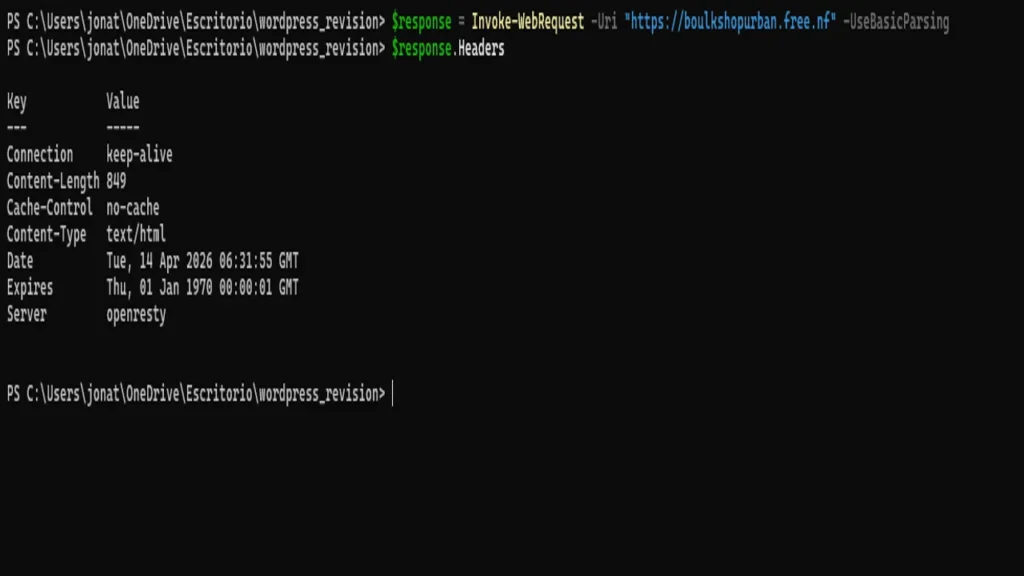

En A05 – Security Misconfiguration, se revisaron los encabezados HTTP devueltos por el servidor. La respuesta reveló el servidor identificado como OpenResty y expuso información técnica como tipo de contenido, longitud de la respuesta y control de caché. Adicionalmente, la ruta /wp-json devolvió una respuesta 200 OK, confirmando que la API REST de WordPress está accesible públicamente, lo que puede representar un vector de ataque si no está correctamente configurada.

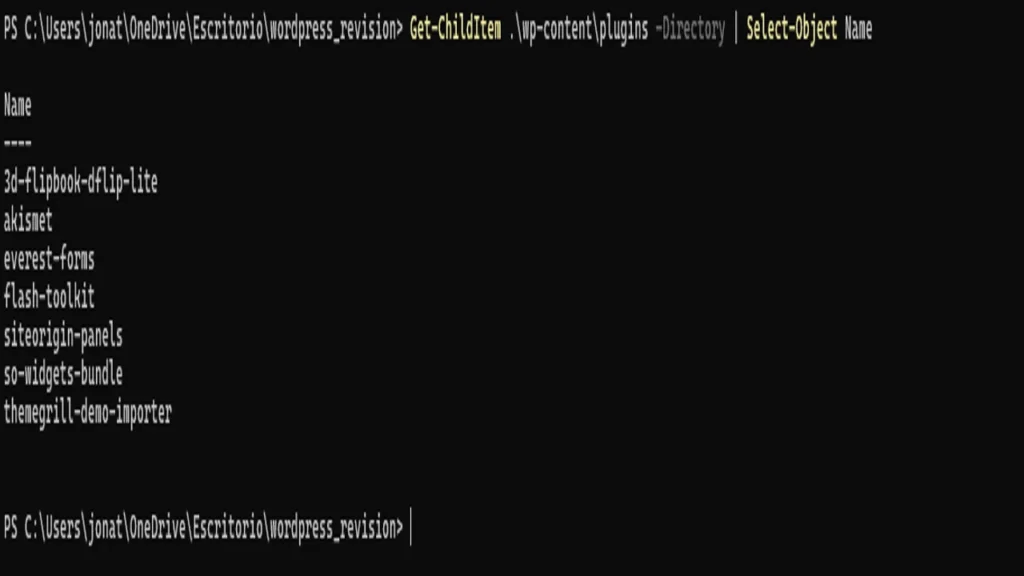

Para A06 – Vulnerable and Outdated Components, se listaron los plugins instalados en el directorio wp-content/plugins. Los resultados incluyeron complementos como Akismet, Everest Forms, SiteOrigin Panels y so-widgets-bundle. Cada uno de estos componentes debe mantenerse actualizado, ya que las versiones obsoletas son un vector de entrada conocido para los atacantes.

A08, A09 y A10: Integridad, Monitoreo y SSRF

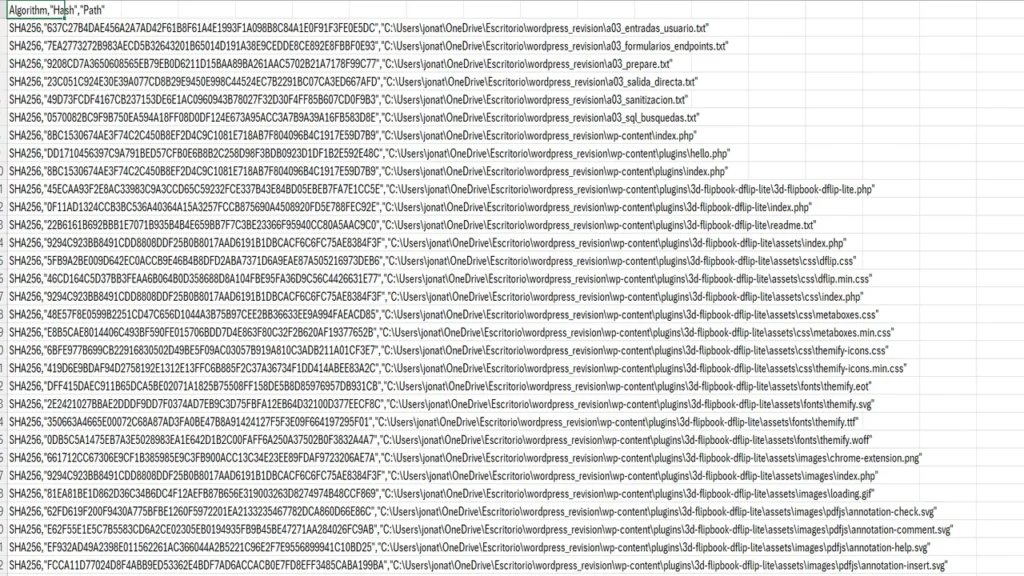

La evaluación de A08 – Software and Data Integrity Failures incluyó la generación de hashes SHA256 para los archivos del entorno WordPress, creando una referencia de integridad que permite detectar modificaciones no autorizadas en comparaciones futuras. También se identificaron funciones sensibles como eval, base64_decode, unserialize y gzinflate en distintos archivos, elementos que deben revisarse para descartar código malicioso inyectado.

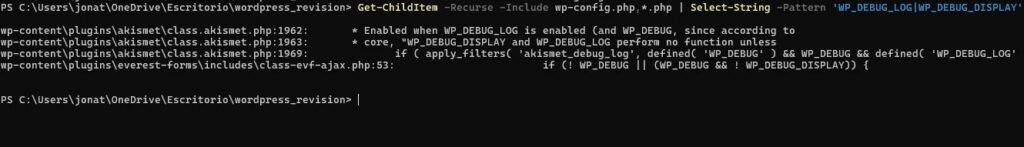

En A09 – Logging and Monitoring Failures, la revisión localizó referencias a las constantes WP_DEBUG_LOG y WP_DEBUG_DISPLAY en plugins como Akismet y Everest Forms. Una configuración de depuración activa en producción puede exponer información técnica sensible del sistema a usuarios no autorizados, facilitando el trabajo del atacante.

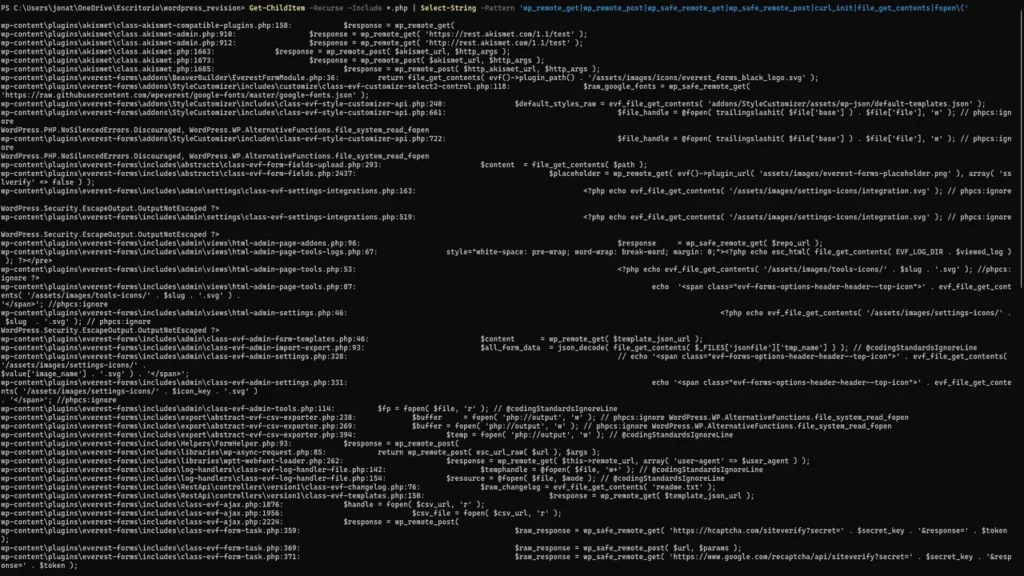

Finalmente, la revisión de A10 – Server-Side Request Forgery (SSRF) identificó funciones como wp_remote_get, wp_remote_post, curl_init, file_get_contents y referencias a localhost o 127.0.0.1 en múltiples plugins. Estas funciones establecen conexiones hacia recursos externos o internos y deben estar protegidas para evitar que un atacante las manipule y acceda a servicios internos del servidor.

Conclusiones: Lo que Toda Tienda WooCommerce Debe Saber

Este ejercicio de hacking ético demostró que una tienda aparentemente funcional y bien configurada desde el punto de vista comercial puede presentar múltiples superficies de riesgo desde una perspectiva de seguridad. Los hallazgos no implican que el sitio sea inseguro de forma inmediata, sino que existen áreas críticas que requieren atención continua.

Los puntos más relevantes identificados durante el análisis fueron:

- Las rutas administrativas de WordPress son accesibles públicamente y no cuentan con restricciones adicionales de IP o doble autenticación.

- La API REST está habilitada y responde sin restricciones, lo que amplía la superficie de ataque del sitio.

- Existen múltiples plugins activos que deben mantenerse actualizados para evitar vulnerabilidades conocidas.

- Las funciones de solicitudes HTTP salientes presentes en el código deben validarse frente a riesgos de SSRF.

- La configuración de depuración debe desactivarse por completo en entornos de producción.

El hacking ético no es un lujo reservado para grandes empresas. Es una práctica esencial para cualquier negocio que opere en línea, independientemente de su tamaño. Aplicar la metodología OWASP Top 10 de forma periódica permite identificar vulnerabilidades antes de que sean explotadas, proteger la información de los clientes y mantener la confianza en el comercio electrónico.

La seguridad web no es un estado final: es un proceso continuo de revisión, actualización y mejora. En un ecosistema digital donde las amenazas evolucionan constantemente, el conocimiento técnico y el enfoque ético son las mejores herramientas disponibles.

FlipBook

TALLER WOOCOMMERCE OWASP PENTESTING

Video Explicativo

Créditos

Autores: Jonathan David Duarte Siabato – Jhonatan Santiago Ortiz Mejía – Andres Santiago Puentes Munevar – Juan David Ramirez Marin

Editor: Angel David Ramirez Alvarez, Magister Ingeniero Carlos Iván Pinzón Romero

Código: HEG1-2026-10

Universidad: Universidad Central

Fuentes

Cloudflare. (2024, 31 de diciembre). ¿Qué es el OWASP? ¿Qué es el OWASP Top 10? https://www.cloudflare.com/es-es/learning/security/threats/owasp-top-10/

Cómo usar TRACERT para solucionar problemas de TCP/IP en Windows - Soporte técnico de Microsoft. (n.d.). https://support.microsoft.com/es-es/topic/c%C3%B3mo-usar-tracert-para-solucionar-problemas-de-tcp-ip-en-windows-e643d72b-2f4f-cdd6-09a0-fd2989c7ca8e

curl - Documentation Overview. (n.d.). https://curl.se/docs/

Internet Engineering Task Force. (2003). RFC 3912: WHOIS protocol specification. https://datatracker.ietf.org/doc/html/rfc3912

NMAP network Scanning. (n.d.). https://nmap.org/book/toc.html

Nmap Project. (s. f.). Guía de referencia de Nmap (Página de manual). https://nmap.org/man/es/index.html

OWASP Foundation. (2021). A01 Broken Access Control - OWASP Top 10:2021. https://owasp.org/Top10/2021/A01_2021-Broken_Access_Control/

OWASP Foundation. (2021). A02 Cryptographic Failures - OWASP Top 10:2021. https://owasp.org/Top10/2021/A02_2021-Cryptographic_Failures/

OWASP Foundation. (2021). A03 Injection - OWASP Top 10:2021. https://owasp.org/Top10/2021/A03_2021-Injection/

OWASP Foundation. (2021). A04 Insecure Design - OWASP Top 10:2021. https://owasp.org/Top10/2021/A04_2021-Insecure_Design/

OWASP Foundation. (2021). A05 Security Misconfiguration - OWASP Top 10:2021. https://owasp.org/Top10/2021/A05_2021-Security_Misconfiguration/

OWASP Foundation. (2021). A06 Vulnerable and Outdated Components - OWASP Top 10:2021. https://owasp.org/Top10/2021/A06_2021-Vulnerable_and_Outdated_Components/

OWASP Foundation. (2021). A07 Identification and Authentication Failures - OWASP Top 10:2021. https://owasp.org/Top10/2021/A07_2021-Identification_and_Authentication_Failures/

OWASP Foundation. (2021). A08 Software and Data Integrity Failures - OWASP Top 10:2021. https://owasp.org/Top10/2021/A08_2021-Software_and_Data_Integrity_Failures/

OWASP Foundation. (2021). A09 Security Logging and Monitoring Failures - OWASP Top 10:2021. https://owasp.org/Top10/2021/A09_2021-Security_Logging_and_Monitoring_Failures/

OWASP Foundation. (2021). A10 Server-Side Request Forgery (SSRF) - OWASP Top 10:2021. https://owasp.org/Top10/2021/A10_2021-Server-Side_Request_Forgery_(SSRF)/

OWASP Foundation. (2021). OWASP Top 10. https://devguide.owasp.org/es/02-foundations/05-top-ten/

Robinharwood. (2024, 31 de octubre). ping. Microsoft Learn. https://learn.microsoft.com/es-es/windows-server/administration/windows-commands/ping

What is my IP address? - ifconfig.me. (n.d.). https://ifconfig.me/

WHOIS search, domain name, website, and IP tools - Who.is. (n.d.). https://who.is/

Zas, C. (2025, Agosto 11). ¿Qué es nslookup y cómo se usa para gestionar consultas DNS? Raiola Networks - Dominios Y Alojamiento Web De Calidad. https://raiolanetworks.com/blog/nslookup/