Reconocimiento de red y hacking ético: cómo se analiza la seguridad de un sitio web paso a paso

La seguridad web ya no es un lujo reservado para grandes corporaciones. Hoy, cualquier sitio —desde una tienda en línea hasta un portal educativo— puede convertirse en blanco de atacantes si no cuenta con una evaluación periódica de sus vulnerabilidades.

En este artículo exploramos, de forma didáctica y detallada, cómo funciona un análisis de seguridad web real, basado en técnicas de reconocimiento de red y en la metodología OWASP Top 10 (2021). Este análisis se realiza exclusivamente sobre un entorno de prueba debidamente autorizado, con fines educativos y académicos.

Es importante aclarar que las actividades descritas corresponden a un escaneo y reconocimiento de vulnerabilidades bajo consentimiento explícito del propietario del sistema, cumpliendo con principios éticos y legales de la ciberseguridad. En ningún caso se promueve el acceso no autorizado ni el uso indebido de estas técnicas fuera de un contexto controlado y permitido.

¿Qué es el hacking ético y por qué importa?

El hacking ético consiste en aplicar las mismas técnicas y herramientas que usaría un atacante, pero con autorización explícita del propietario del sistema y con el único objetivo de encontrar fallas antes de que alguien malintencionado lo haga. No se trata de romper nada: se trata de entender cómo está construido un sistema para protegerlo mejor.

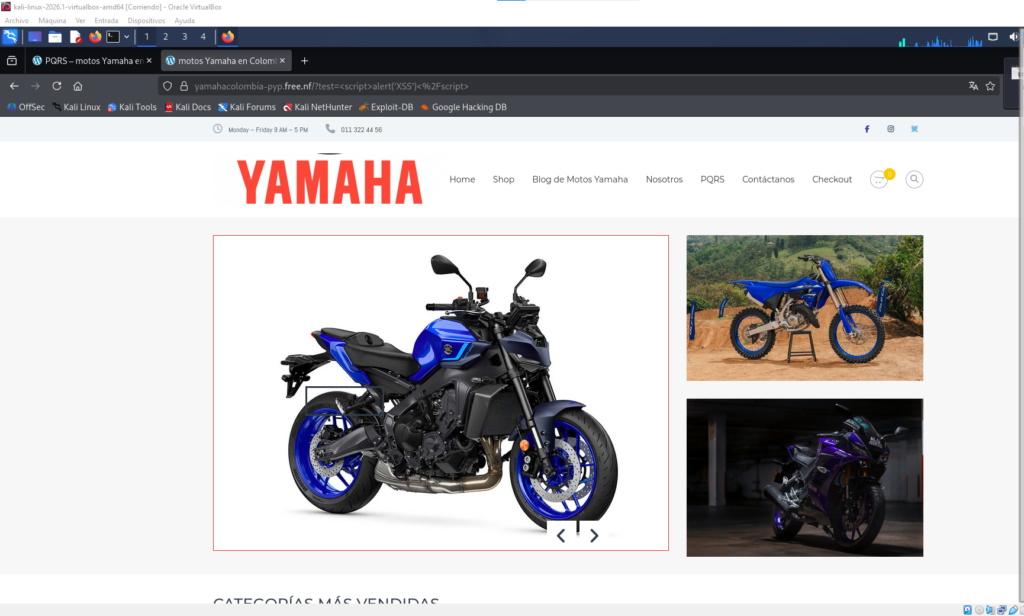

En este caso, el análisis fue realizado sobre el dominio yamahacolombia-pyp.free.nf, con carta de autorización firmada por el propietario del sitio, en el marco de un proyecto académico de la Universidad Central de Colombia, asignatura Hacking Ético I. Este punto es fundamental: ninguna prueba de seguridad debe ejecutarse sin consentimiento previo y documentado.

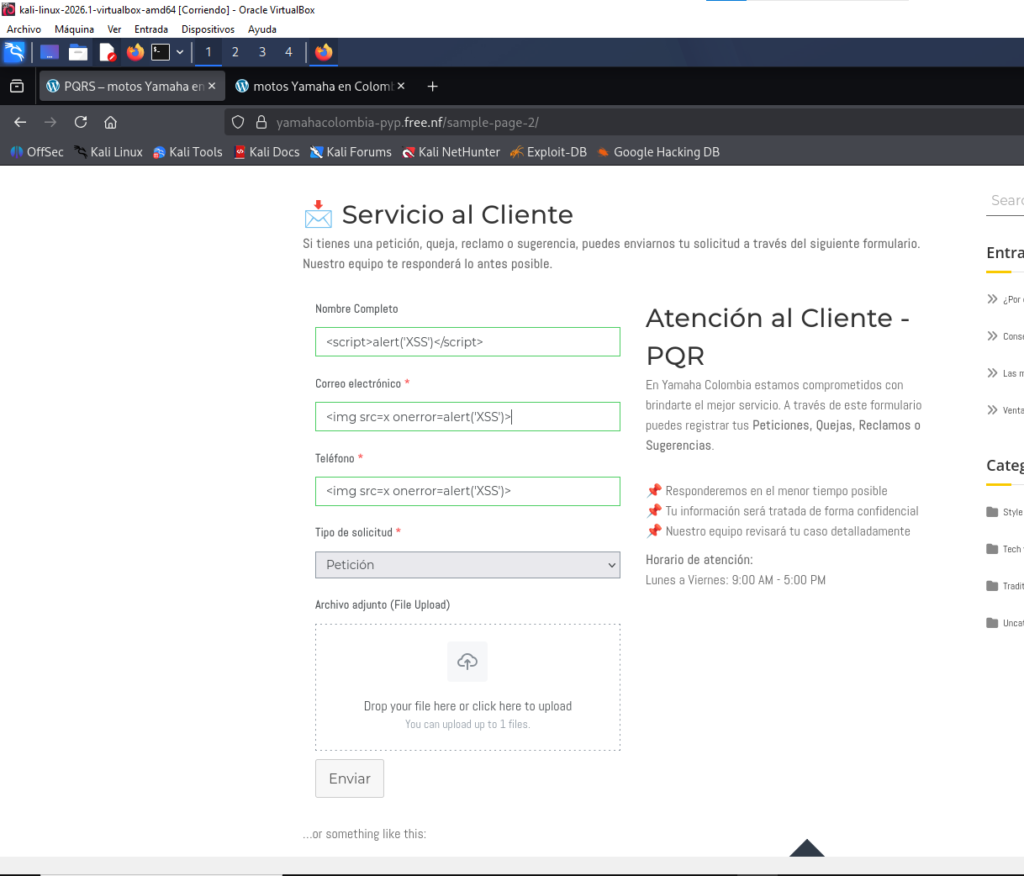

El entorno de trabajo: Kali Linux sobre VirtualBox

Para llevar a cabo las pruebas se utilizó Kali Linux, una distribución de Linux especialmente diseñada para la seguridad informática, que incluye cientos de herramientas preinstaladas para análisis de redes, pruebas de penetración y evaluación de vulnerabilidades. Este sistema fue ejecutado dentro de una máquina virtual usando Oracle VM VirtualBox, lo que ofrece varias ventajas clave: el equipo físico queda protegido ante posibles errores, es fácil revertir cambios y el entorno puede replicarse con precisión.

Esta combinación de herramientas es el punto de partida estándar en proyectos de ciberseguridad a nivel académico y profesional.

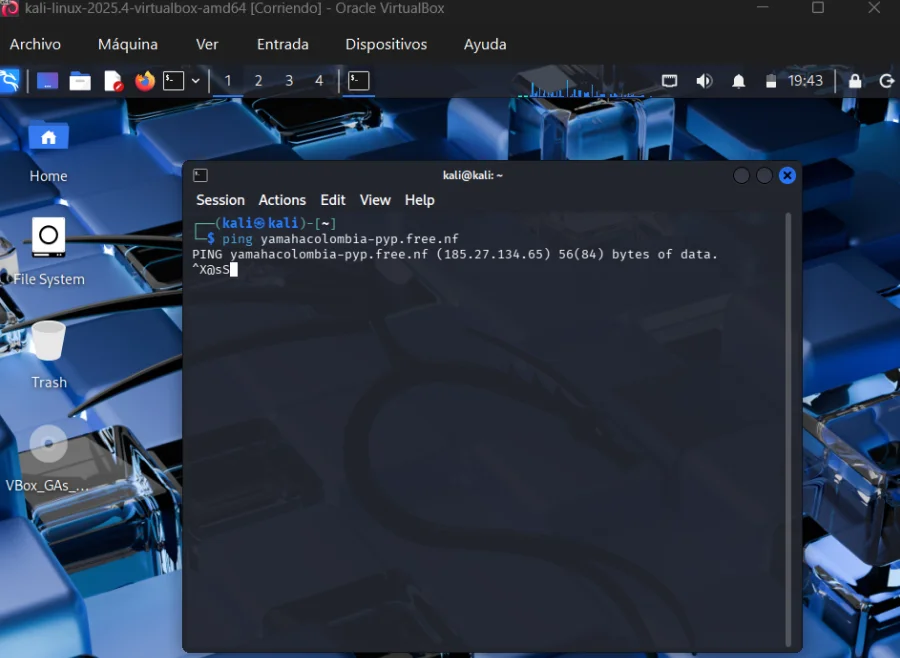

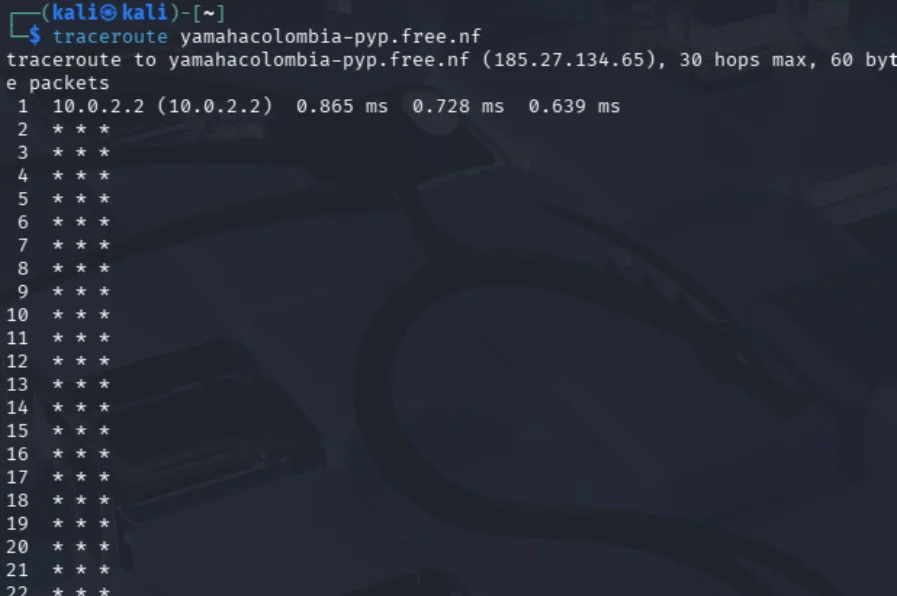

Fase 1: Reconocimiento de conectividad con Ping y Traceroute

La primera etapa de cualquier análisis de seguridad web es verificar que el objetivo existe y está en línea. Para ello se empleó el comando ping, que envía paquetes ICMP al servidor y espera respuesta. En este caso, el dominio resolvió correctamente hacia la dirección IP 185.27.134.65, confirmando que el DNS funciona y que el servidor está activo en la red.

A continuación se ejecutó traceroute, que mapea el camino que recorren los paquetes desde el equipo local hasta el servidor, mostrando cada nodo intermedio. El primer salto correspondió a la IP interna de VirtualBox (10.0.2.2), y los saltos siguientes aparecieron bloqueados, representados como * * *. Este comportamiento es habitual: muchos servidores y firewalls están configurados para ignorar estas solicitudes de rastreo por razones de seguridad, lo que ya nos da una primera señal sobre el nivel de protección perimetral del sitio.

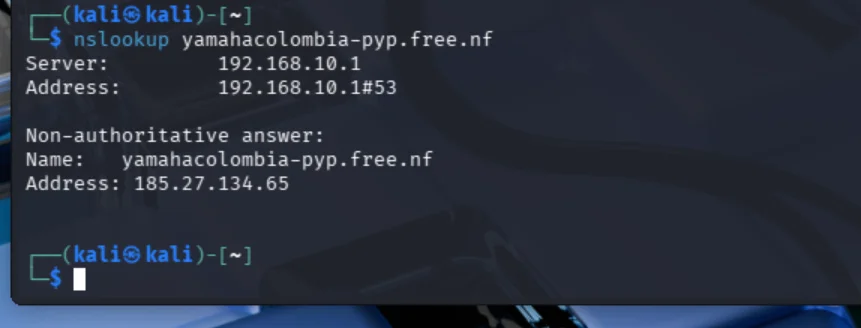

Fase 2: Consultas DNS con Nslookup

El sistema de nombres de dominio (DNS) es el directorio telefónico de internet: traduce nombres como yamahacolombia-pyp.free.nf en direcciones IP que los servidores pueden entender. Usando nslookup, se confirmó la resolución correcta del dominio hacia 185.27.134.65. La respuesta fue de tipo “no autoritativa”, es decir, provino de una caché del servidor DNS local, lo cual es completamente normal y no compromete la validez de los datos.

También se consultaron registros especializados del DNS: los registros MX (servidores de correo), NS (servidores de nombres) y TXT (verificaciones adicionales). Los resultados mostraron que el dominio usa ns2.free.nf como servidor de nombres principal, perteneciente al proveedor de hosting. No se encontraron registros MX propios ni políticas de seguridad configuradas en los registros TXT, lo que indica que el sitio no tiene servicios de correo propios y carece de configuraciones avanzadas de protección DNS.

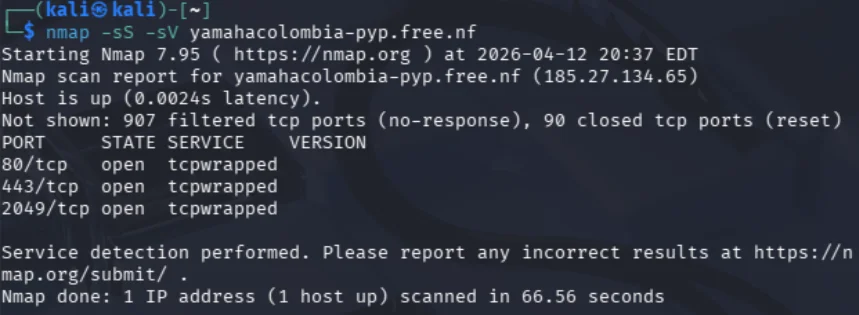

Fase 3: Análisis de puertos con Nmap

Nmap es probablemente la herramienta de escaneo de puertos más reconocida en el mundo de la ciberseguridad. Mediante el comando nmap -sS -sV yamahacolombia-pyp.free.nf se identificaron los puertos abiertos en el servidor. Los resultados más relevantes fueron:

El puerto 80 (HTTP) y el puerto 443 (HTTPS) aparecieron abiertos, confirmando que el servidor ofrece servicios web tanto en conexión estándar como cifrada. Adicionalmente, el puerto 2049 apareció abierto, aunque su propósito no pudo determinarse con claridad. Todos los puertos detectados mostraron el estado tcpwrapped, lo que indica la presencia de mecanismos de seguridad que limitan el acceso directo a los servicios. La mayoría de los puertos restantes aparecieron como filtrados, evidencia clara de la presencia de un firewall activo.

Fase 4: Consulta de registros DNS (A, MX, NS y TXT)

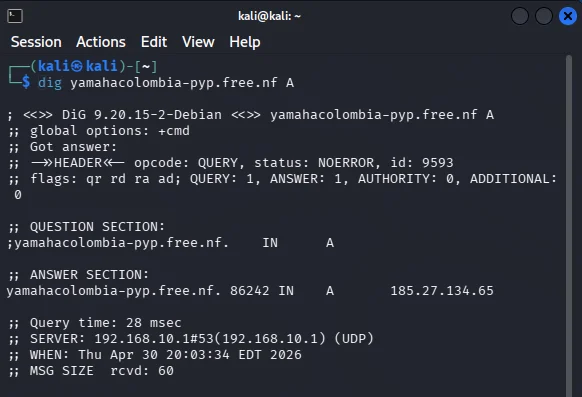

Consulta del registro A del dominio

Se realizó la consulta DNS del registro tipo A para el dominio yamahacolombia-pyp.free.nf utilizando la herramienta dig, ampliamente empleada en entornos de administración de redes y pruebas de seguridad.

El objetivo de esta consulta es identificar la dirección IP asociada al dominio, lo que permite comprender hacia qué servidor se dirige el tráfico cuando un usuario intenta acceder al sitio web.

El resultado obtenido evidencia una resolución exitosa del dominio:

- El estado de la consulta (NOERROR) indica que no se presentaron fallos durante la resolución.

- En la sección ANSWER SECTION se identifica el registro A correspondiente, el cual asocia el dominio con la dirección IP 185.27.134.65.

- El valor TTL (86242 segundos) define el tiempo durante el cual esta información puede permanecer en caché en otros servidores DNS, optimizando futuras consultas.

- El tiempo de respuesta fue de 28 milisegundos, lo que refleja una resolución eficiente por parte del servidor DNS.

- El servidor que respondió a la consulta fue 192.168.10.1, correspondiente al resolvedor local configurado en la red.

Desde una perspectiva técnica, el registro A es fundamental dentro de la infraestructura de Internet, ya que permite traducir nombres de dominio legibles por humanos en direcciones IP comprensibles por los sistemas. Este proceso es esencial para el funcionamiento de servicios web y constituye una de las bases del sistema de nombres de dominio (DNS).

En el contexto de análisis de seguridad o reconocimiento de infraestructura, este tipo de consultas permite identificar el servidor de destino, lo que puede ser utilizado posteriormente para evaluar configuraciones, servicios expuestos o posibles vulnerabilidades.

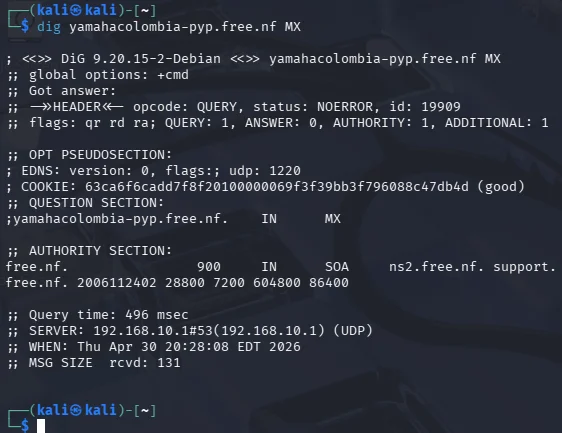

Consulta del registro MX del dominio

La consulta de registros MX (Mail Exchange) realizada sobre el dominio yamahacolombia-pyp.free.nf arrojó un resultado significativo desde el punto de vista técnico.

En primer lugar, el estado de la respuesta (NOERROR) confirma que el dominio existe y que la consulta fue procesada correctamente por el servidor DNS. Sin embargo, el aspecto más relevante se observa en la sección de respuesta, donde se indica ANSWER: 0, lo que significa que no se encontraron registros MX asociados al dominio.

La ausencia de registros MX implica que el dominio no tiene servidores de correo configurados, por lo tanto, no está habilitado para recibir mensajes de correo electrónico. Esta situación suele presentarse en dominios destinados exclusivamente a alojamiento web o en entornos de prueba donde no se ha implementado infraestructura de mensajería.

Adicionalmente, en la sección AUTHORITY SECTION se presenta un registro de tipo SOA (Start of Authority) correspondiente al dominio base free.nf, el cual identifica el servidor DNS autoritativo encargado de la gestión de la zona. Este registro también incluye información administrativa y parámetros de control como el número de serie y los tiempos de actualización del DNS.

El tiempo de respuesta de la consulta fue de 496 milisegundos, un valor relativamente superior al observado en otras consultas, lo que podría estar relacionado con el proceso de resolución o con la latencia del servidor DNS utilizado.

Desde una perspectiva técnica y de seguridad, la inexistencia de registros MX indica que no hay servicios de correo expuestos asociados al dominio, lo cual reduce la superficie de ataque en vectores relacionados con el correo electrónico. No obstante, también evidencia que no se han implementado mecanismos de autenticación de correo como SPF, DKIM o DMARC, los cuales dependen de una configuración adecuada del servicio de mensajería.

En conclusión, los resultados obtenidos permiten afirmar que el dominio analizado no cuenta con infraestructura de correo electrónico configurada, limitando su funcionalidad a otros servicios, principalmente web.

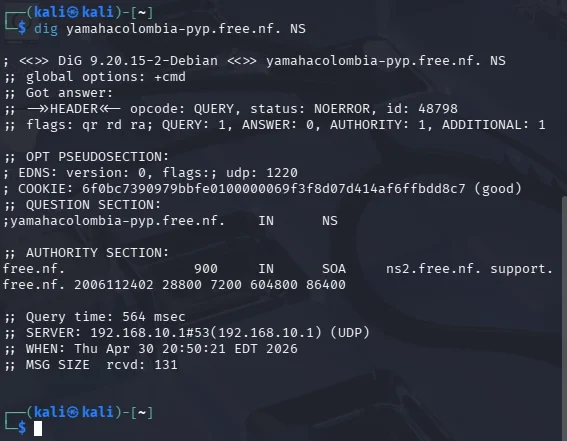

Consulta del registro NS del dominio

¿Qué son los registros NS?

Los NS (Name Server) indican qué servidores DNS son autoritativos para el dominio. Son los encargados de responder consultas como:

- A (IP)

- MX (correo)

- TXT (seguridad)

La consulta de registros NS (Name Server) del dominio yamahacolombia-pyp.free.nf se realizó correctamente (status: NOERROR), confirmando la existencia del dominio.

Sin embargo, el resultado muestra ANSWER: 0, lo que indica que no se encontraron registros NS definidos directamente para el subdominio consultado. En su lugar, la respuesta incluye un registro SOA en la sección de autoridad, correspondiente al dominio base free.nf, lo que sugiere que la gestión DNS se delega a nivel del dominio principal.

En términos prácticos, esto implica que el subdominio utiliza la configuración DNS heredada del proveedor de hosting, sin definir servidores de nombres propios.

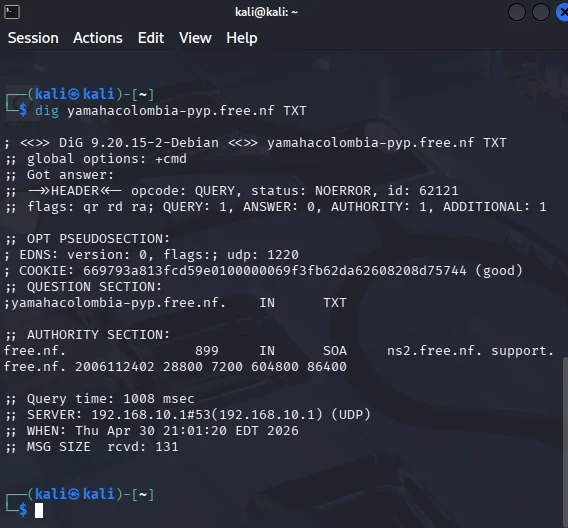

Consulta del registro TXT del dominio

La consulta de registros TXT del dominio yamahacolombia-pyp.free.nf se realizó exitosamente (status: NOERROR), lo que confirma que el dominio existe y es resoluble.

No obstante, el resultado presenta ANSWER: 0, indicando que no hay registros TXT configurados para el dominio. Esto implica que no se han definido políticas o configuraciones adicionales comúnmente asociadas a este tipo de registros, como mecanismos de autenticación de correo (SPF, DKIM o DMARC) o verificaciones de dominio.

En la sección de autoridad (AUTHORITY SECTION) se observa un registro SOA perteneciente al dominio base free.nf, lo que indica que la gestión DNS está centralizada en el proveedor y no en el subdominio específico.

Desde el punto de vista técnico y de seguridad, la ausencia de registros TXT refleja una configuración mínima del dominio, sin implementación de controles adicionales relacionados con validación o protección de servicios.

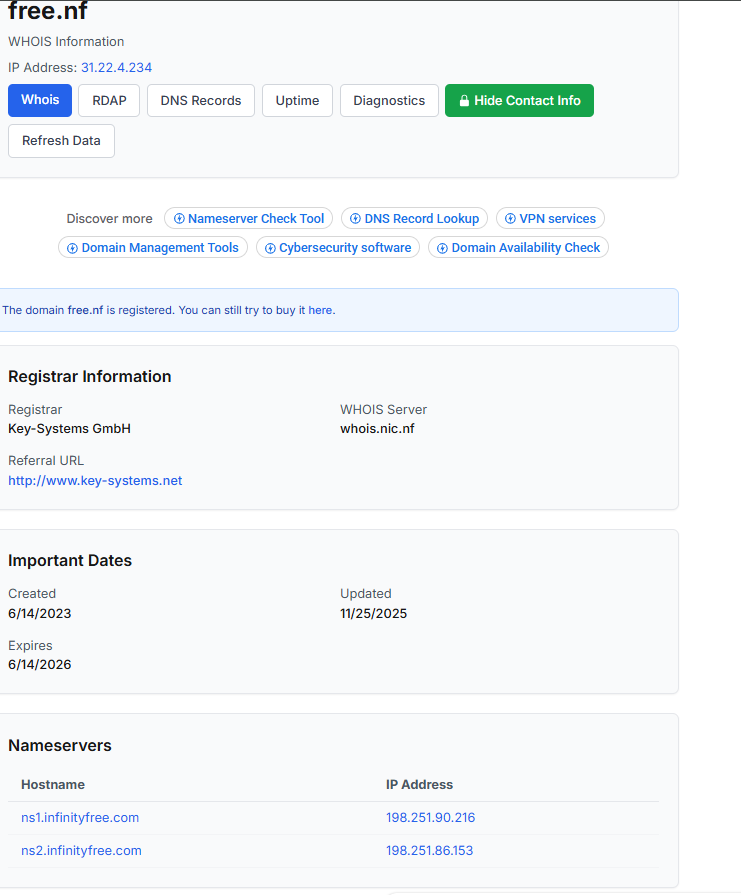

Fase 5: Consulta WHOIS e identificación del registrante

Como parte del proceso de reconocimiento, se realizó una consulta WHOIS al dominio free.nf con el fin de identificar información clave sobre su registro y configuración.

Los resultados muestran que el dominio está registrado a través de la empresa Key-Systems GmbH, encargada de su gestión. Además, se identifican fechas relevantes como su creación en junio de 2023, su última actualización en noviembre de 2025 y su fecha de expiración en junio de 2026, lo que permite entender su ciclo de vida y vigencia.

En cuanto a la infraestructura, el dominio utiliza servidores de nombres asociados al proveedor InfinityFree, específicamente ns1.infinityfree.com y ns2.infinityfree.com. Esto sugiere que el sitio está alojado en un entorno de hosting gratuito, lo cual suele implicar configuraciones básicas y limitaciones en términos de personalización y seguridad.

En conjunto, esta información permite tener una visión inicial de la infraestructura del dominio, siendo un punto de partida clave para posteriores análisis dentro del proceso de evaluación de seguridad.

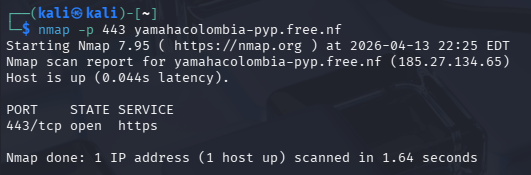

Fase 6: Análisis del certificado SSL/TLS (puerto 443)

En esta fase se realizó la verificación del servicio HTTPS del dominio yamahacolombia-pyp.free.nf mediante el análisis del puerto 443, el cual es utilizado para establecer comunicaciones seguras a través del protocolo SSL/TLS.

La comprobación se llevó a cabo utilizando la herramienta nmap en un entorno de Kali Linux, ejecutando el siguiente comando:

El resultado obtenido fue:

PORT STATE SERVICE

443/tcp open https

Este resultado indica que el puerto 443 se encuentra abierto y operativo, lo que confirma que el servidor web permite conexiones seguras mediante HTTPS. Esto implica la presencia de un certificado digital activo, encargado de cifrar la comunicación entre el cliente y el servidor.

Desde el punto de vista de seguridad, la habilitación del puerto 443 es un aspecto fundamental, ya que garantiza la protección de la información transmitida, evitando su interceptación o manipulación por terceros. No obstante, para un análisis más completo, es recomendable profundizar en las características del certificado, como su emisor, vigencia y algoritmo de cifrado.

En conclusión, esta fase permitió verificar que el dominio cuenta con soporte para comunicaciones seguras, constituyendo un elemento esencial dentro de la evaluación de su postura de seguridad.

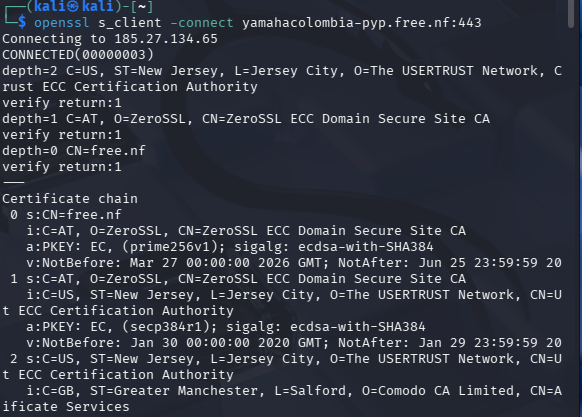

Fase 7: Consulta del certificado SSL/TLS

Con el objetivo de evaluar la seguridad de las comunicaciones del dominio yamahacolombia-pyp.free.nf, se realizó la inspección de su certificado digital a través del protocolo HTTPS (puerto 443), utilizando la herramienta openssl en un entorno de Kali Linux.

Para ello, se ejecutó el siguiente comando:

Este proceso permite establecer una conexión segura con el servidor, iniciar el handshake TLS y obtener información detallada del certificado digital presentado.

Como resultado, se identificó que el certificado es emitido por la autoridad certificadora ZeroSSL, lo que garantiza la autenticidad del servicio. Asimismo, el certificado está asociado al dominio free.nf, indicando que la gestión del servicio se realiza a través del proveedor de hosting.

En cuanto a la seguridad de la comunicación, se evidenció el uso del protocolo TLS versión 1.3, junto con el cifrado TLS_AES_256_GCM_SHA384, considerado uno de los más robustos en la actualidad. Esta configuración proporciona un alto nivel de protección en la transmisión de datos, asegurando confidencialidad e integridad.

Adicionalmente, el resultado Verify return code: 0 (ok) confirma que el certificado es válido y confiable, sin presentar errores de verificación.

En conclusión, el análisis del certificado SSL/TLS demuestra que el sitio web cuenta con una implementación adecuada de mecanismos de seguridad para la protección de la información, cumpliendo con buenas prácticas en el uso de comunicaciones cifradas mediante HTTPS.

Fase 8: OWASP identificación de vulnerabilidades

El proyecto OWASP es una referencia global en ciberseguridad que proporciona guías, metodologías y estándares para identificar vulnerabilidades en aplicaciones web. Uno de sus principales aportes es el OWASP Top 10 (2021), un listado de los riesgos más críticos, utilizado como base para evaluar la seguridad de sistemas.

En este contexto, OWASP permite estructurar el análisis de forma sistemática, facilitando la identificación de fallos como configuraciones inseguras, problemas de control de acceso o debilidades en el uso de cifrado, incluso desde fases tempranas como el reconocimiento.

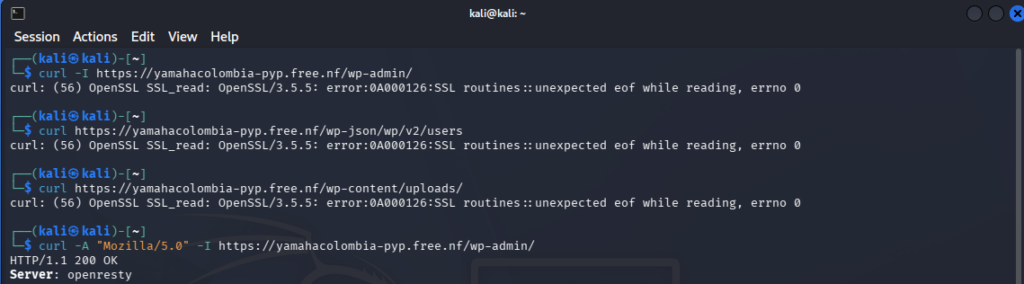

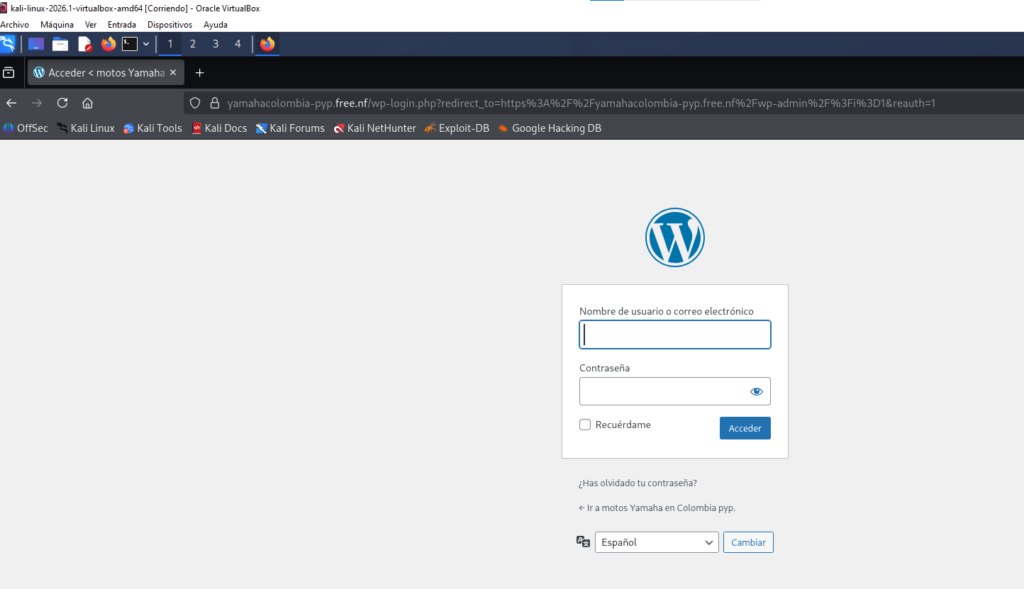

A01: Broken Access Control

La categoría A01: Broken Access Control del OWASP se refiere a fallos en los mecanismos que restringen el acceso a recursos sensibles.

En el dominio yamahacolombia-pyp.free.nf se evaluó el acceso a la ruta administrativa de WordPress (/wp-admin) para verificar la implementación de controles de acceso.

Comandos utilizados:

curl -I https://yamahacolombia-pyp.free.nf/wp-admin/

curl -k -I -A "Mozilla/5.0" https://yamahacolombia-pyp.free.nf/wp-admin/

Resultados:

Inicialmente se presentó un error SSL (limitación del entorno).

Posteriormente, se obtuvo respuesta HTTP 200 OK al simular un navegador.

Análisis:

El servidor responde a la solicitud sin aplicar una redirección directa, mientras que en un navegador normalmente redirige a /wp-login.php. Esto indica que el control de acceso no se gestiona a nivel de servidor, sino a nivel de la aplicación (WordPress), lo cual es un comportamiento esperado, aunque dependiente de una correcta configuración interna.

A02: Cryptographic Failures (Fallos Criptográficos)

La categoría A02: Cryptographic Failures del OWASP se enfoca en errores en la implementación de mecanismos criptográficos que pueden comprometer la confidencialidad e integridad de la información.

En el dominio yamahacolombia-pyp.free.nf se evaluó la seguridad de la comunicación HTTPS mediante la verificación del puerto 443 y el análisis del certificado SSL/TLS.

Análisis de resultados:

Se confirmó que el puerto 443 se encuentra abierto, lo que indica soporte para conexiones seguras. El certificado digital es emitido por ZeroSSL y utiliza TLS 1.3 con el cifrado TLS_AES_256_GCM_SHA384, estándares modernos que garantizan un alto nivel de protección. Además, la verificación del certificado fue exitosa, confirmando su validez y confiabilidad.

Análisis de seguridad:

No se identifican fallos críticos en la implementación criptográfica. Sin embargo, el certificado está asociado al dominio del proveedor de hosting (free.nf), lo que implica dependencia de la infraestructura del servicio.

Recomendaciones:

Implementar un certificado SSL propio

Configurar políticas HSTS

Forzar el uso de HTTPS

Asegurar cookies con atributos de seguridad

Conclusión:

El sitio cumple con buenas prácticas en el uso de cifrado, reduciendo el riesgo de exposición de información durante la transmisión de datos.

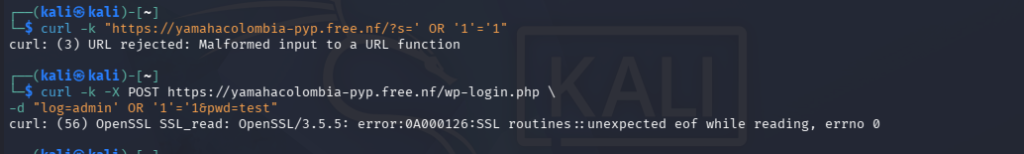

A03: Injection (Inyección)

La categoría A03: Injection del OWASP aborda vulnerabilidades que se presentan cuando una aplicación procesa entradas del usuario de forma insegura, permitiendo la ejecución de comandos maliciosos. Entre estas, la inyección SQL es una de las más críticas, ya que puede comprometer la integridad y confidencialidad de la base de datos.

En el dominio yamahacolombia-pyp.free.nf se realizaron pruebas básicas de inyección mediante el uso de curl, así como pruebas automatizadas con sqlmap, con el objetivo de evaluar la respuesta del sistema ante entradas manipuladas.

Comandos utilizados:

curl -k "https://yamahacolombia-pyp.free.nf/?s=' OR '1'='1"

curl -k -X POST https://yamahacolombia-pyp.free.nf/wp-login.php -d "log=admin' OR '1'=1&pwd=test"

sqlmap -u "https://yamahacolombia-pyp.free.nf/sample-page-2/" --forms --batch --dbs

Análisis de resultados

Las pruebas no evidenciaron comportamientos vulnerables ante intentos básicos de inyección.

En primer lugar, la solicitud fue rechazada por un error en el formato de la URL.

Por esta razón, la aplicación no procesó la entrada enviada.

Posteriormente, durante la segunda prueba, la conexión se interrumpió en la negociación SSL/TLS.

Este comportamiento no mostró indicios de ejecución de consultas manipuladas.

En cuanto al análisis automatizado, la herramienta sqlmap no encontró formularios ni parámetros dinámicos.

Debido a esto, no fue posible evaluar vectores de inyección de forma directa.

En conjunto, los resultados sugieren que la aplicación no expone puntos de entrada vulnerables en las rutas evaluadas.

Además, la estructura basada en WordPress reduce la visibilidad de parámetros, lo que dificulta ataques automatizados.

Evaluación de seguridad

No se identificaron vulnerabilidades explotables relacionadas con inyección en las pruebas realizadas. Sin embargo, la ausencia de resultados también puede estar influenciada por la selección de puntos de entrada, lo que resalta la importancia de identificar correctamente formularios y parámetros dinámicos durante el análisis.

Recomendaciones

- Validar y sanitizar todas las entradas del usuario

- Utilizar consultas preparadas (prepared statements)

- Mantener actualizado el sistema, temas y plugins

- Evitar la exposición de errores internos

- Implementar mecanismos de protección como WAF

- Realizar pruebas periódicas sobre puntos de entrada reales

Conclusión

El análisis realizado, alineado con la categoría A03 de OWASP, no evidenció vulnerabilidades de inyección en los vectores evaluados. No obstante, se recomienda ampliar las pruebas sobre entradas dinámicas para garantizar una evaluación más completa de la seguridad de la aplicación.

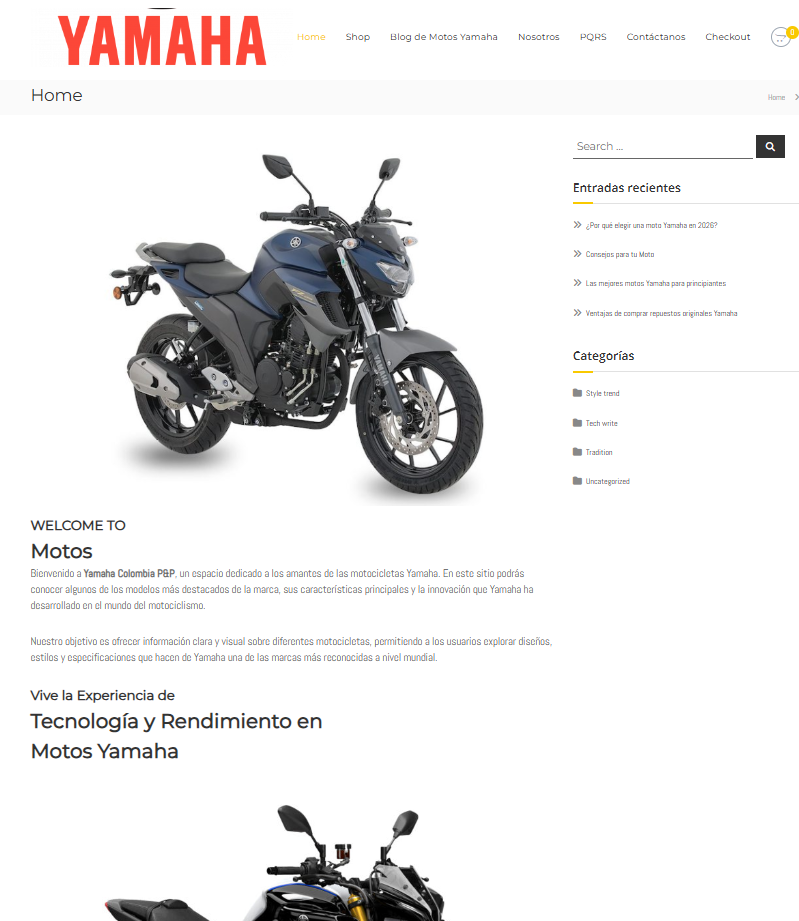

A04: Insecure Design (Diseño Inseguro)

La categoría A04: Insecure Design del OWASP hace referencia a deficiencias en el diseño de la aplicación, donde no se incorporan controles de seguridad desde las etapas iniciales de desarrollo, lo que puede permitir el abuso de funcionalidades.

En el dominio yamahacolombia-pyp.free.nf se realizó una evaluación general de la estructura, navegación y funcionalidades disponibles, incluyendo páginas informativas, tienda y formulario de atención al cliente (PQR).

Formulario de atención al cliente (PQR) sin mecanismos de protección como CAPTCHA o limitación de solicitudes.

Navegación libre en la página principal y sección de tienda sin restricciones de acceso.

Análisis de resultados

Durante la exploración del sitio se identificaron los siguientes aspectos relevantes:

- Navegación libre entre secciones sin restricciones de acceso

- Formulario PQR sin mecanismos visibles de protección (ej. CAPTCHA)

- Ausencia de limitación en la cantidad de solicitudes (rate limiting)

- Funcionalidades públicas (como tienda y formularios) sin validaciones adicionales visibles

Estas condiciones evidencian la falta de controles orientados a prevenir el uso automatizado o abusivo del sistema.

Evaluación de seguridad

Las debilidades identificadas sugieren una ausencia de controles de seguridad a nivel de diseño, lo que podría permitir:

Envío masivo de solicitudes (spam)

Abuso del formulario de atención al cliente

Interacciones automatizadas mediante bots

Esto indica que la seguridad no ha sido integrada de forma adecuada desde la arquitectura de la aplicación, alineándose con la categoría A04 del OWASP Top 10.

Recomendaciones

- Implementar mecanismos CAPTCHA en formularios

- Aplicar limitación de solicitudes (rate limiting)

- Validar el comportamiento del usuario

- Incorporar controles de seguridad desde el diseño de la aplicación

- Implementar monitoreo de actividad sospechosa

Conclusión

El análisis evidencia debilidades en el diseño de la aplicación que podrían facilitar abusos en funcionalidades públicas. Esto posiciona al sistema dentro de la categoría A04: Insecure Design, resaltando la necesidad de integrar controles de seguridad desde etapas tempranas del desarrollo.

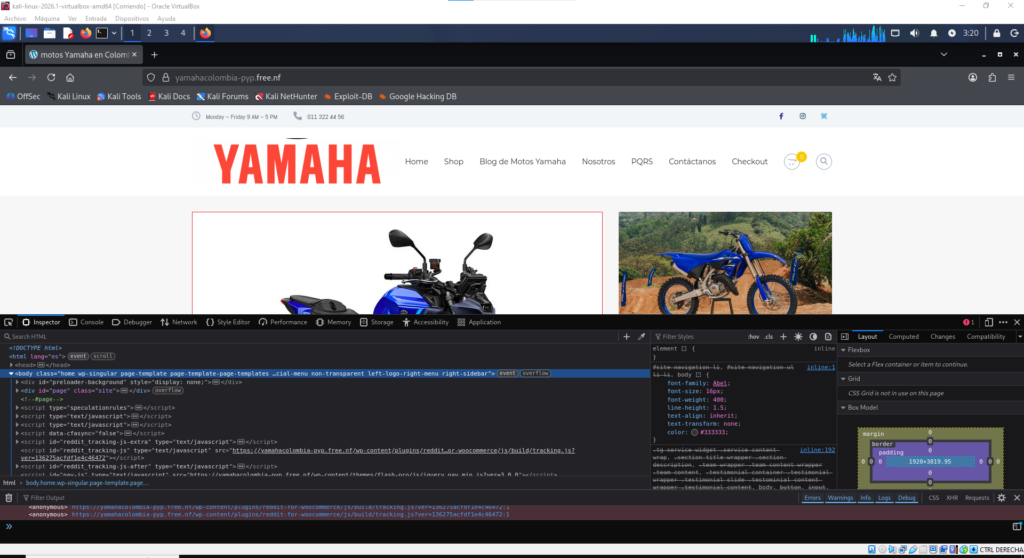

A05: Security Misconfiguration

La categoría A05: Security Misconfiguration del OWASP hace referencia a errores en la configuración de aplicaciones, servidores o servicios que pueden exponer información sensible o facilitar ataques.

En el dominio yamahacolombia-pyp.free.nf se evaluaron aspectos relacionados con la configuración del sistema, incluyendo el acceso a rutas administrativas, comportamiento del servidor y características del entorno de hosting.

Inicio de sesión WordPress

Respuesta del servidor ante solicitud mediante curl

Análisis de resultados

Durante la evaluación se identificaron los siguientes puntos:

- Acceso público a rutas administrativas de WordPress como /wp-admin

- Uso de un servicio de hosting gratuito (free.nf), con configuraciones limitadas

- Respuestas del servidor con errores al utilizar herramientas como

curl, indicando posibles restricciones o filtrado de solicitudes automatizadas - Uso de certificado SSL compartido bajo el dominio del proveedor

- Ausencia visible de configuraciones avanzadas de seguridad

Evaluación de seguridad

Las condiciones observadas evidencian posibles debilidades en la configuración, tales como:

- Exposición de rutas comunes que facilitan ataques automatizados

- Dependencia de configuraciones predeterminadas del proveedor

- Falta de personalización en la seguridad del sistema

- Posible ausencia de encabezados de seguridad (security headers)

Esto puede permitir la identificación de tecnologías (fingerprinting) y la explotación de configuraciones por defecto.

Recomendaciones

- Restringir el acceso a rutas sensibles como /wp-admin

- Implementar encabezados de seguridad (CSP, X-Frame-Options, X-XSS-Protection)

- Utilizar un certificado SSL propio

- Deshabilitar servicios o rutas innecesarias

- Configurar adecuadamente el servidor web y WordPress

Conclusión

El análisis evidencia deficiencias en la configuración del sistema que pueden incrementar la superficie de ataque. Esto posiciona la aplicación dentro de la categoría A05: Security Misconfiguration, resaltando la necesidad de fortalecer las configuraciones de seguridad para reducir riesgos.

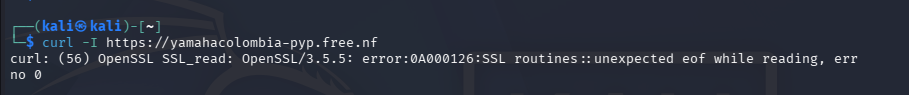

A06: Vulnerable and Outdated Components

La categoría A06: Vulnerable and Outdated Components del OWASP se refiere al uso de software o componentes desactualizados que pueden contener vulnerabilidades conocidas y comprometer la seguridad de una aplicación.

En el dominio yamahacolombia-pyp.free.nf se realizó la identificación de tecnologías con el fin de evaluar posibles riesgos asociados a componentes vulnerables.

Identificación de tecnologías mediante WhatWeb

Prueba Plugins WPScan

Análisis de resultados

Durante la evaluación se identificaron los siguientes elementos:

- Uso del CMS WordPress, evidenciado por la ruta /wp-admin

- Servidor web OpenResty, detectado mediante

whatweb - Dirección IP pública asociada (185.27.134.65)

- Uso de scripts del lado del cliente (JavaScript)

Evaluación de seguridad

El uso de WordPress y OpenResty implica riesgos potenciales si estos componentes no se mantienen actualizados, ya que:

- WordPress es un objetivo frecuente de ataques

- Plugins y temas pueden contener vulnerabilidades conocidas

- No se identificaron versiones específicas, lo que dificulta evaluar su nivel de actualización

- El uso de hosting gratuito puede limitar la gestión de actualizaciones

Recomendaciones

- Mantener actualizado WordPress, plugins y temas

- Eliminar componentes innecesarios

- Realizar escaneos de vulnerabilidades periódicos

- Implementar monitoreo de seguridad

- Mantener actualizado el servidor web (OpenResty/Nginx)

Conclusión

El análisis evidencia el uso de componentes que pueden representar un riesgo si no se mantienen actualizados. Esto ubica al sistema dentro de la categoría A06: Vulnerable and Outdated Components, resaltando la importancia de una adecuada gestión de actualizaciones para reducir vulnerabilidades.

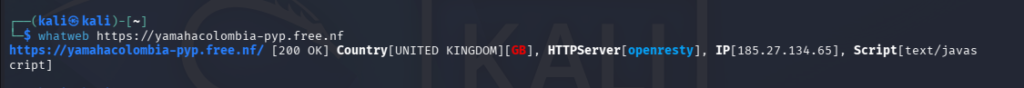

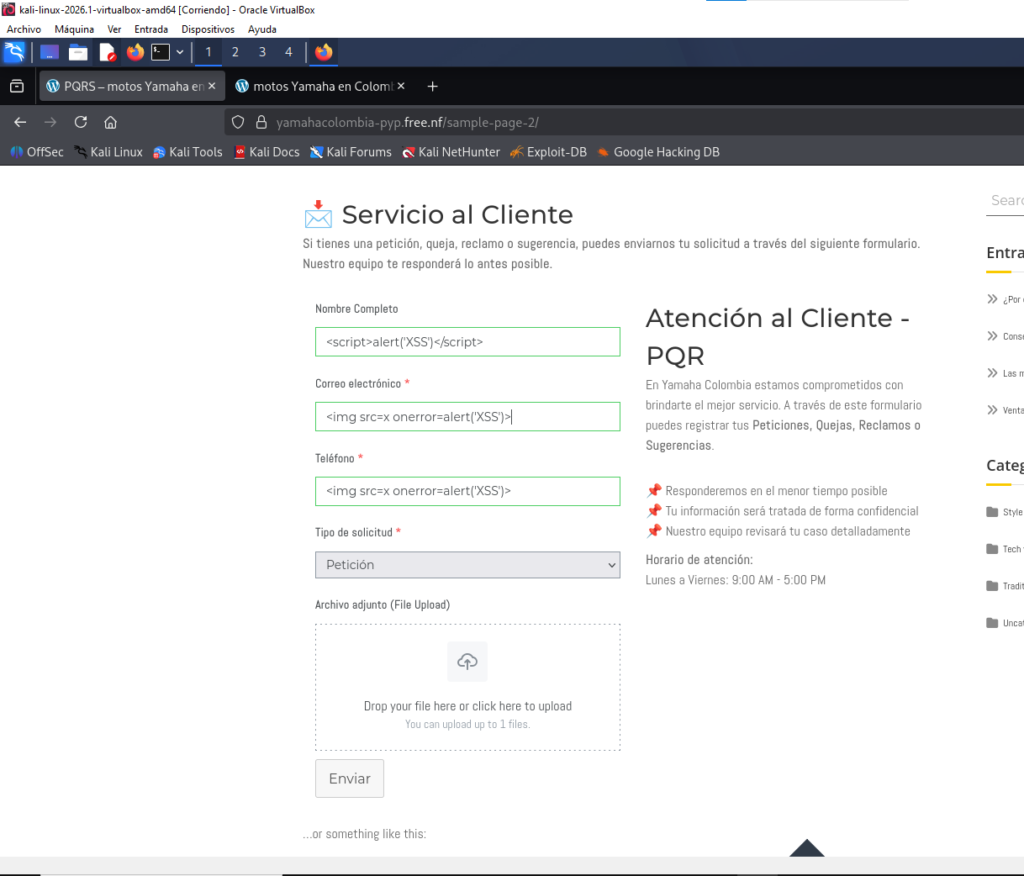

A07: Cross Site Scripting (XSS)

La categoría A07: Cross Site Scripting (XSS) del OWASP se refiere a vulnerabilidades que permiten ejecutar código JavaScript malicioso en el navegador del usuario. Esto ocurre cuando las entradas no se validan ni sanitizan correctamente.

En el dominio yamahacolombia-pyp.free.nf se evaluaron distintos puntos de entrada, incluyendo formularios y parámetros en la URL.

Comando Utilizado:

<script>alert('XSS')</script>

<img src=x onerror=alert('XSS')>

Formulario de entrada servicio al cliente

Parámetros en URL

Análisis de resultados

Durante la ejecución:

- El navegador no ejecutó ningún script inyectado

- En los formularios, el contenido fue tratado como texto plano

- En las URLs, los parámetros no fueron reflejados en la respuesta

Evaluación de seguridad

No se evidencian vulnerabilidades XSS en pruebas básicas, lo que sugiere la implementación de mecanismos de validación y sanitización. Sin embargo, no se descarta la existencia de vulnerabilidades en contextos más complejos o en componentes internos no evaluados.

Recomendaciones

- Validar y sanitizar todas las entradas del usuario

- Escapar correctamente caracteres especiales

- Implementar políticas de seguridad como CSP (Content Security Policy)

- Realizar pruebas automatizadas y avanzadas de XSS

Conclusión

El análisis no evidenció vulnerabilidades de tipo XSS en los vectores evaluados, lo que refleja un manejo adecuado de las entradas. No obstante, se recomienda ampliar las pruebas para asegurar una cobertura completa frente a este tipo de ataques.

A08: Software and Data Integrity Failures

La categoría A08: Software and Data Integrity Failures del OWASP aborda fallos en la verificación de la integridad del software y los datos. Estos problemas pueden permitir la ejecución de código no confiable o la manipulación de información.

En el dominio yamahacolombia-pyp.free.nf se evaluó el uso de recursos del lado del cliente y la dependencia de componentes externos.

Security Logging and Monitoring Failures

Análisis de resultados

Durante la evaluación se identificaron varios elementos relevantes:

- Presencia de scripts en JavaScript ejecutados en el navegador

- Implementación del sitio en un entorno de hosting externo

- Identificación del servidor mediante

whatweb(OpenResty) - Ausencia de mecanismos visibles de verificación de integridad

- Falta de uso de Subresource Integrity (SRI)

Evaluación de seguridad

El uso de scripts sin verificación de integridad representa un riesgo importante.

En caso de que un recurso sea comprometido, podría ejecutarse código malicioso en el navegador del usuario.

Por otra parte, la dependencia de recursos externos incrementa la exposición si no se aplican controles adecuados.

Recomendaciones

- Implementar Subresource Integrity (SRI)

- Validar los recursos antes de su ejecución

- Utilizar fuentes confiables para scripts

- Aplicar políticas CSP (Content Security Policy)

- Mantener control sobre los archivos cargados

Conclusión

En este caso, no se evidencian mecanismos visibles de verificación de integridad.

Por lo tanto, existe un riesgo potencial asociado a la manipulación de recursos, alineado con la categoría A08 del OWASP Top 10.

A09: Security Logging and Monitoring Failures

La categoría A09: Security Logging and Monitoring Failures del OWASP se refiere a la ausencia de mecanismos adecuados para registrar y monitorear eventos de seguridad. Esta debilidad dificulta la detección y respuesta ante posibles incidentes.

En el dominio yamahacolombia-pyp.free.nf se evaluó el comportamiento del sistema frente a distintas interacciones del usuario.

Alerta XSS

Navegación normal sin bloqueos

Análisis de resultados

Durante la evaluación se identificaron los siguientes aspectos:

- No se generan alertas al ingresar datos maliciosos (XSS o inyección)

- No se aplican bloqueos ante múltiples intentos o envíos repetidos

- El sistema no muestra notificaciones relacionadas con eventos de seguridad

- No se evidencia monitoreo ni registro visible de actividad

Evaluación de seguridad

La ausencia de controles de registro y monitoreo indica debilidades importantes:

- Falta de registro de eventos relevantes

- Ausencia de monitoreo en tiempo real

- Dificultad para detectar ataques o comportamientos anómalos

En consecuencia, actividades maliciosas podrían pasar desapercibidas, aumentando el riesgo para la aplicación.

Recomendaciones

- Implementar sistemas de logging (registros de eventos)

- Monitorear intentos fallidos o actividades sospechosas

- Configurar alertas de seguridad

- Utilizar herramientas SIEM

- Mantener registros de auditoría

Conclusión

El análisis evidencia la ausencia de mecanismos visibles de monitoreo y registro de eventos.

Esta situación se alinea con la categoría A09: Security Logging and Monitoring Failures, destacando la necesidad de fortalecer la capacidad de detección y respuesta ante incidentes.

A10: Server-Side Request Forgery (SSRF)

La categoría A10: Server-Side Request Forgery (SSRF) del OWASP se refiere a vulnerabilidades que permiten a un atacante forzar al servidor a realizar solicitudes hacia recursos internos o externos no autorizados.

En el dominio yamahacolombia-pyp.free.nf se evaluaron posibles funcionalidades que permitieran la interacción con recursos externos.

Análisis de resultados

Durante la evaluación no se identificaron vectores asociados a SSRF:

- No existen campos que permitan ingresar URLs externas

- No se observan funcionalidades que interactúen con recursos del servidor

- No se detectaron endpoints que procesen solicitudes remotas

Evaluación de seguridad

Debido a la ausencia de funcionalidades relacionadas con el procesamiento de URLs, el riesgo de SSRF en el sistema es bajo.

Además, no se evidenciaron comportamientos que indiquen la posibilidad de explotación en esta categoría.

Recomendaciones

- Validar estrictamente cualquier entrada que incluya URLs

- Restringir el acceso a recursos internos

- Implementar listas blancas de dominios permitidos

- Bloquear solicitudes hacia direcciones internas

Conclusión

El análisis no evidencia vulnerabilidades relacionadas con SSRF, principalmente por la falta de funcionalidades que permitan este tipo de interacción.

Esto indica una baja exposición frente a la categoría A10 del OWASP Top 10.

Conclusiones

- El presente trabajo permitió aplicar técnicas de reconocimiento de red sobre el sitio web yamahacolombia-pyp.free.nf, utilizando herramientas de Kali Linux en un entorno controlado. A partir de las pruebas realizadas, se identificó la infraestructura del servidor, se analizó la configuración de sus servicios y se evaluaron posibles vulnerabilidades con base en el OWASP Top 10 (2021).

- Las pruebas de conectividad, como ping y traceroute, evidenciaron la disponibilidad del servidor y la presencia de medidas de seguridad perimetral. Entre ellas, se destacan restricciones en el tráfico ICMP y limitaciones en el trazado de rutas, lo que sugiere la implementación de controles básicos por parte del proveedor de hosting.

- En cuanto a la seguridad de la comunicación, el análisis del certificado SSL/TLS confirmó el uso de TLS 1.3 junto con el cifrado TLS_AES_256_GCM_SHA384, lo cual representa una práctica adecuada. Sin embargo, el uso de un certificado compartido bajo el dominio del proveedor (free.nf) puede limitar la confianza en escenarios más exigentes.

- Desde la perspectiva del OWASP Top 10, se identificaron debilidades en categorías como A01 (Control de acceso), A04 (Diseño inseguro), A05 (Mala configuración), A06 (Componentes vulnerables), A08 (Integridad de software) y A09 (Monitoreo y registro). Por el contrario, no se evidenciaron vulnerabilidades críticas en A02 (Cifrado), A03 (Inyección), A07 (XSS) y A10 (SSRF), lo que indica la presencia de controles básicos en estas áreas.

- Entre los principales riesgos detectados se encuentran la ausencia de mecanismos de protección en formularios (como CAPTCHA o limitación de solicitudes), la exposición de rutas administrativas sensibles y la falta de monitoreo de eventos. Estas condiciones pueden facilitar abusos del sistema y dificultar la detección de incidentes.

- En conclusión, el sistema presenta un nivel básico de seguridad funcional, pero requiere fortalecer aspectos clave como el diseño, la configuración y el monitoreo. Este análisis demuestra la importancia del reconocimiento como fase inicial en la ciberseguridad, así como la necesidad de aplicar buenas prácticas de forma continua para garantizar la protección de la información.

- Finalmente, este ejercicio resalta el valor del hacking ético como herramienta para identificar debilidades y mejorar la seguridad de los sistemas. La adopción de metodologías reconocidas y la realización de evaluaciones periódicas son fundamentales para mantener entornos web seguros y confiables.

Créditos

Autores: Yhonatan Estyben Garcia Becerra – Julian Mateo Botia Leguizamo – Oscar Eduardo Pacheco Sanchez

Editor: Magister Ingeniero Carlos Iván Pinzón Romero

Código: HEG1-20269

Universidad: Universidad Central

Referencias:

Gordon, L. A., & Loeb, M. P. (2002). The economics of information security investment. ACM Transactions on Information and System Security, 5(4), 438–457. https://doi.org/10.1145/581271.581274

ICANN. (2023). WHOIS lookup service. https://lookup.icann.org/

Kali Linux. (2023). Kali Linux documentation. Offensive Security. https://www.kali.org/docs/

Lyon, G. F. (2009). Nmap network scanning: The official Nmap project guide to network discovery and security scanning. Insecure.Com LLC. https://nmap.org/book/

Mozilla Developer Network. (2023). HTTP headers for web security. Mozilla Foundation. https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers

OpenSSL Project. (2023). OpenSSL cryptography and SSL/TLS toolkit. https://www.openssl.org/

OWASP Foundation. (2021). OWASP Top Ten 2021. https://owasp.org/www-project-top-ten/

Stuttard, D., & Pinto, M. (2011). The web application hacker’s handbook: Finding and exploiting security flaws (2.ª ed.). Wiley.

WordPress.org. (2024). Hardening WordPress. https://developer.wordpress.org/advanced-administration/security/hardening/

ZeroSSL. (2024). Free SSL certificates. https://zerossl.com/