Hacking ético web: análisis de vulnerabilidades con OWASP Top 10

¿Qué es el hacking ético web y por qué es importante?

El hacking ético web es una práctica esencial en ciberseguridad que permite identificar vulnerabilidades antes de que sean explotadas. En este artículo se realiza un análisis real utilizando herramientas como Nmap, DNS, SSL y OWASP Top 10.

En este artículo se presenta un análisis práctico basado en técnicas reales de reconocimiento de red, análisis DNS, evaluación de certificados SSL y aplicación del estándar OWASP Top 10. Este ejercicio se realizó bajo principios éticos y en un entorno controlado .

Objetivo del análisis de seguridad

Objetivo general

Analizar la seguridad de un sistema web mediante técnicas de reconocimiento y evaluación de vulnerabilidades.

Objetivos específicos

- Evaluar conectividad y rutas de red

- Identificar servicios activos

- Analizar DNS y WHOIS

- Evaluar seguridad SSL

- Aplicar OWASP Top 10

METODOLOGÍA DE HACKING ÉTICO WEB

Fase 1: Reconocimiento de red

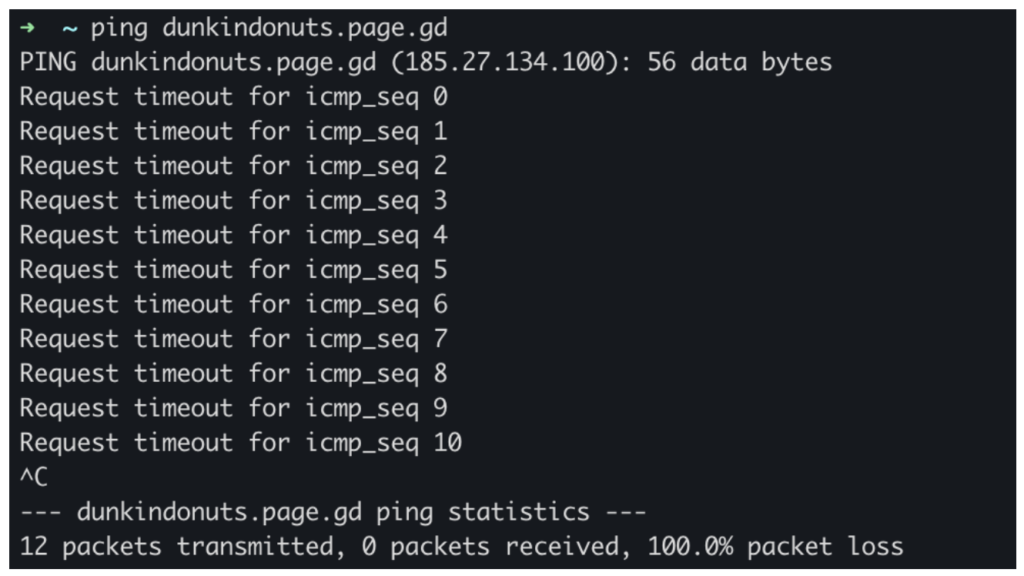

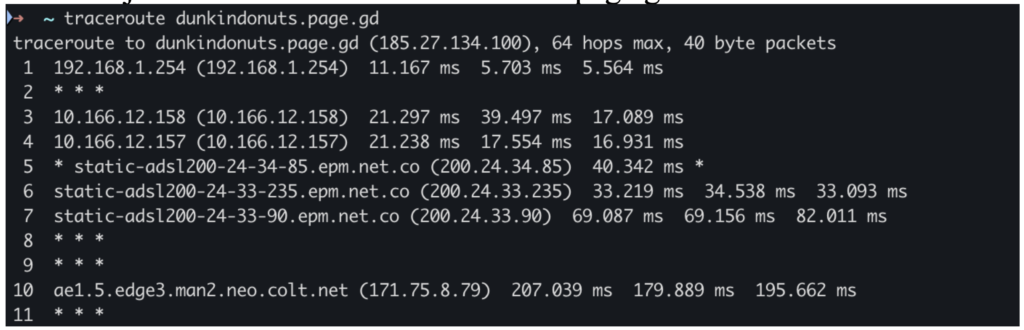

Prueba de conectividad (PING)

El comando ping permite verificar si un host está disponible en la red.

Resultado clave:

- Host accesible

- ICMP parcialmente bloqueado

Análisis de ruta (Traceroute)

El traceroute permite identificar los saltos entre origen y destino.

Hallazgos importantes

- Tráfico pasa por ISP colombiano (EPM)

- Salto internacional detectado

- Destino final no responde

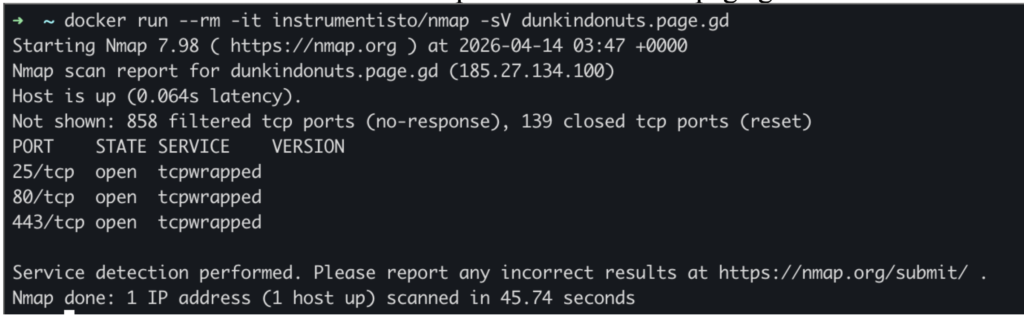

Escaneo de puertos con Nmap

Herramienta clave en pentesting para detectar servicios activos.

Resultados

- Puerto 80 → HTTP

- Puerto 443 → HTTPS

- Puerto 25 → SMTP

Fase 2: Análisis DNS, WHOIS y SSL

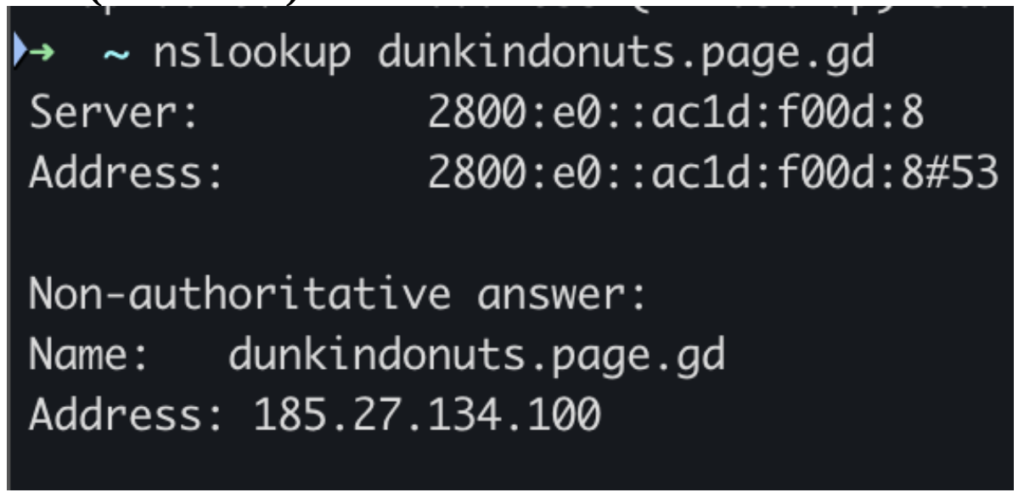

Resolución DNS

Se identificó la IP del dominio analizado.

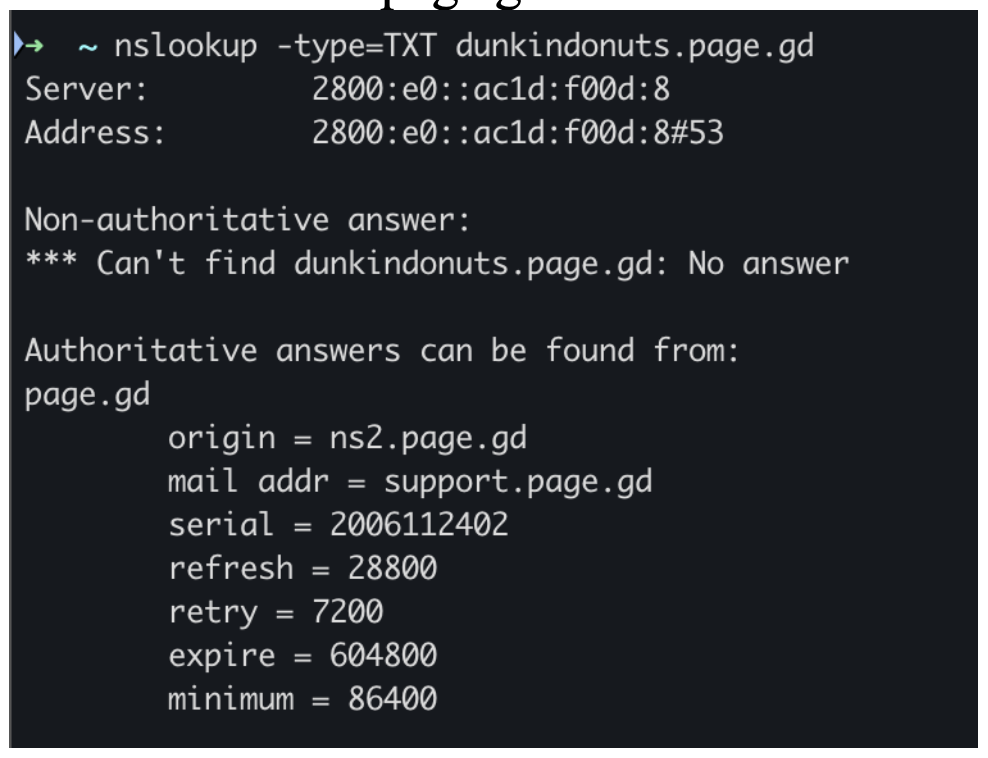

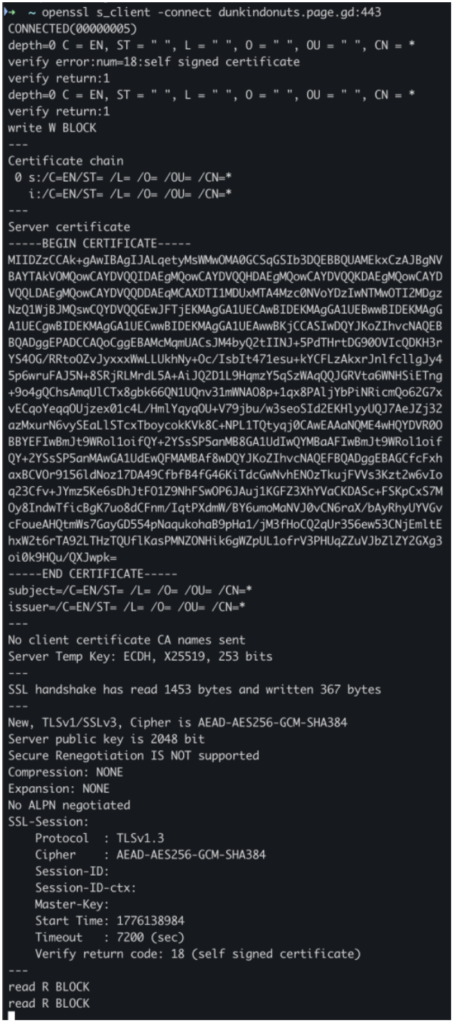

Registros DNS (TXT, MX, NS)

Resultados

- No hay registros TXT

- No hay registros MX

- Configuración mínima

Consulta WHOIS

Hallazgos

- Dominio bajo TLD .gd

- Infraestructura externa

- Subdominio no registrado

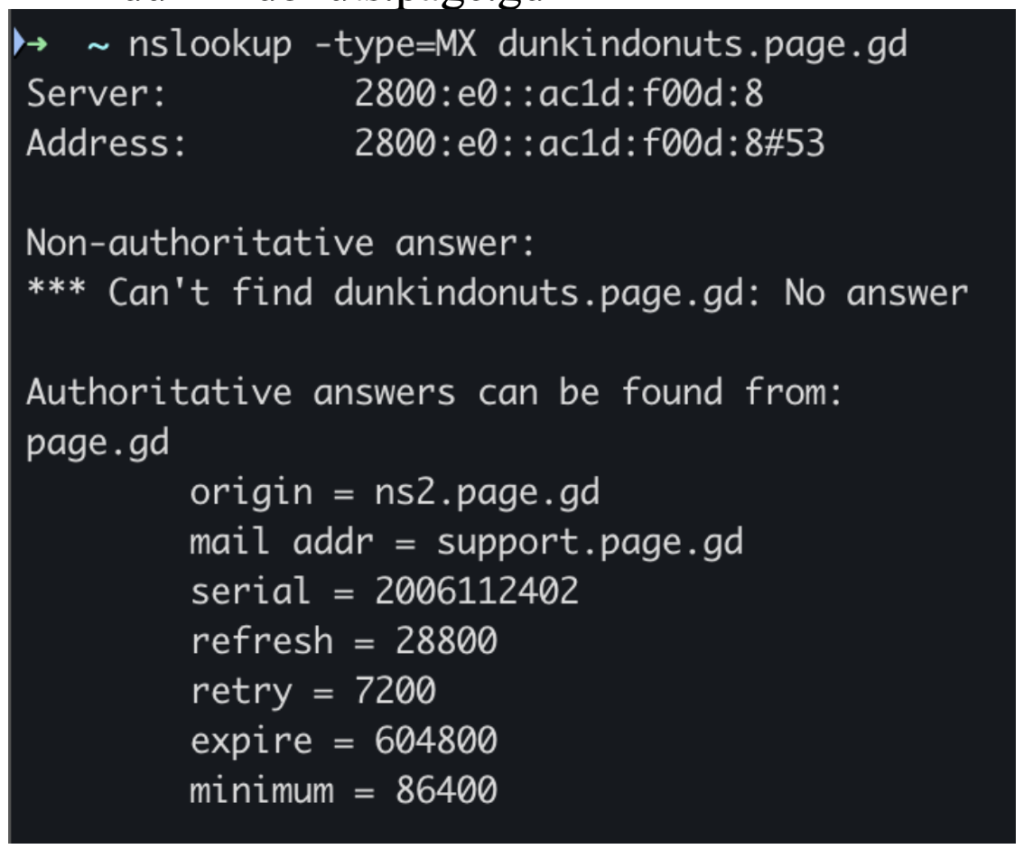

Análisis de certificado SSL

Resultados críticos

- Certificado autofirmado

- Error de validación

- TLS 1.3 activo

Fase 3: OWASP Top 10

A01: Broken Access Control

No se detectó acceso sin autenticación.

A02: Cryptographic Failures

Problema detectado:

- Certificado SSL inválido

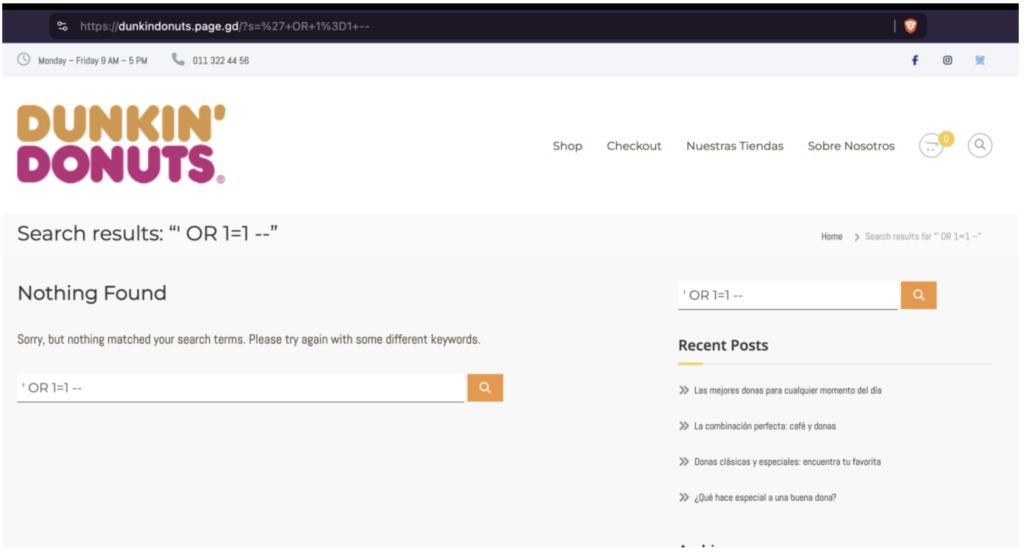

A03: Injection

No se logró explotar la vulnerabilidad.

H3 – A04: Insecure Design

Hallazgos:

- Uso de subdominio gratuito

- Infraestructura básica

H3 – A05: Security Misconfiguration

Problemas detectados:

- SSL mal configurado

- DNS limitado

H3 – A06: Vulnerable Components

No se identificaron componentes visibles vulnerables.

H3 – A07: Authentication Failures

Intentos de acceso fallidos (admin/admin).

H3 – A08: Software Integrity

No se encontraron mecanismos de validación.

A09: Logging & Monitoring

No hay evidencia de monitoreo.

A10: SSRF

No se detectaron endpoints vulnerables.

Video

¿Qué aprendimos del análisis?

El análisis realizado de hacking etico web demuestra que un sistema puede aparentar ser seguro al tener pocos servicios expuestos, pero aún así presentar vulnerabilidades críticas en su configuración.

El uso de certificados SSL autofirmados representa uno de los riesgos más importantes, ya que compromete la autenticidad de la comunicación. Asimismo, la falta de configuración adecuada en DNS y la ausencia de monitoreo evidencian debilidades estructurales .

Referencias

WordPress. (2024). WooCommerce Documentation.

https://woocommerce.com/documentation/

WooCommerce. (s.f.). Ecommerce for WordPress. https://woocommerce.com/

WordPress. (s.f.). Disable JSON API. https://wordpress.org/plugins/disable-json-api/

Nelio Software. (s.f.). Protege tu WordPress ocultando la API REST.

https://neliosoftware.com/es/blog/protege-tu-wordpress-ocultando-la-api-rest/

SSL Shopper. (s.f.). SSL Checker. https://www.sslshopper.com/ssl-checker.html

Open Web Application Security Project (OWASP). (2021). OWASP Top 10: The Ten

Most Critical Web Application Security Risks. https://owasp.org/www-project-top-ten/

Créditos

- Autor: Angel David Ramirez Alvarez

- Editor: Mg. Carlos Ivan Pinzon Romero

- Universidad: Universidad Central