Análisis de Reconocimiento de Red, DNS, WHOIS, Certificados SSL y Metodología OWASP Top 10

Introducción

En ciberseguridad, el reconocimiento de información es una fase crítica que permite recopilar datos sobre sistemas, redes y aplicaciones mediante técnicas activas y pasivas. En la práctica, se utilizaron herramientas de línea de comandos y OSINT para analizar la conectividad, DNS, WHOIS, certificados SSL/TLS y la exposición de subdominios.

Además, se aplicó la metodología OWASP Top 10 para identificar riesgos comunes en aplicaciones web. Este análisis es clave en pentesting, ya que permite detectar posibles vectores de ataque y debilidades del sistema.

Objetivo General

Aplicar metodologías de reconocimiento en ciberseguridad mediante análisis de red, técnicas OSINT y el marco OWASP Top 10 para evaluar la superficie de ataque y fortalecer la seguridad del sistema.

Objetivos Específicos

- Analizar la conectividad de red mediante el uso del protocolo ICMP, evaluando la disponibilidad y tiempos de respuesta entre dispositivos.

- Identificar la ruta de los paquetes de datos utilizando herramientas de trazado, reconociendo los nodos intermedios en la comunicación de red.

- Obtener y analizar la dirección IP pública del sistema, determinando su identificación y características dentro de Internet.

- Consultar registros DNS de diferentes tipos (A, MX, NS, TXT), interpretando la información asociada a la infraestructura de un dominio.

- Realizar búsquedas WHOIS para identificar información relevante del dominio, incluyendo datos de registro y entidades responsables.

- Evaluar certificados SSL/TLS en sitios web, verificando su validez, configuración y nivel de seguridad en la comunicación.

- Identificar subdominios asociados a un dominio principal mediante técnicas de enumeración, ampliando la superficie de reconocimiento.

- Comprender y aplicar las categorías de vulnerabilidades del OWASP Top 10, reconociendo riesgos comunes en aplicaciones web.

Metodología

El análisis se desarrolló en tres fases: reconocimiento de red mediante herramientas y protocolos como ICMP y trazado de rutas; análisis de información pública con DNS, WHOIS y certificados SSL/TLS; y evaluación de vulnerabilidades utilizando el marco OWASP Top 10 para identificar riesgos y posibles escenarios de explotación.

Desarrollo de la práctica

- Reconocimiento de Red

El reconocimiento de red es la fase inicial en cualquier proceso de auditoría de seguridad o pruebas de penetración. Su objetivo es recolectar información sobre la infraestructura de red del objetivo, incluyendo direcciones IP, rutas de comunicación, servicios activos y tiempos de respuesta. Esta fase se apoya principalmente en protocolos como:

- ICMP (Internet Control Message Protocol) → utilizado para verificar conectividad

- IP (Internet Protocol) → direccionamiento

- TCP/UDP → comunicación entre servicios

1.1. Verificación de conectividad (PING)

El comando ping utiliza el protocolo ICMP, específicamente mensajes Echo Request y Echo Reply, para determinar si un host remoto está disponible en la red. Cuando se ejecuta este comando:

- El sistema envía paquetes ICMP al servidor destino

- El servidor responde con un mensaje de confirmación

- Se mide el tiempo de ida y vuelta (RTT – Round Trip Time)

Se obtiene información como:

- Tiempo de respuesta (ms)

- Número de paquetes enviados y recibidos

- Pérdida de paquetes (%)

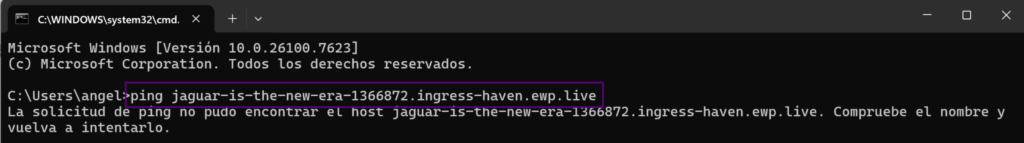

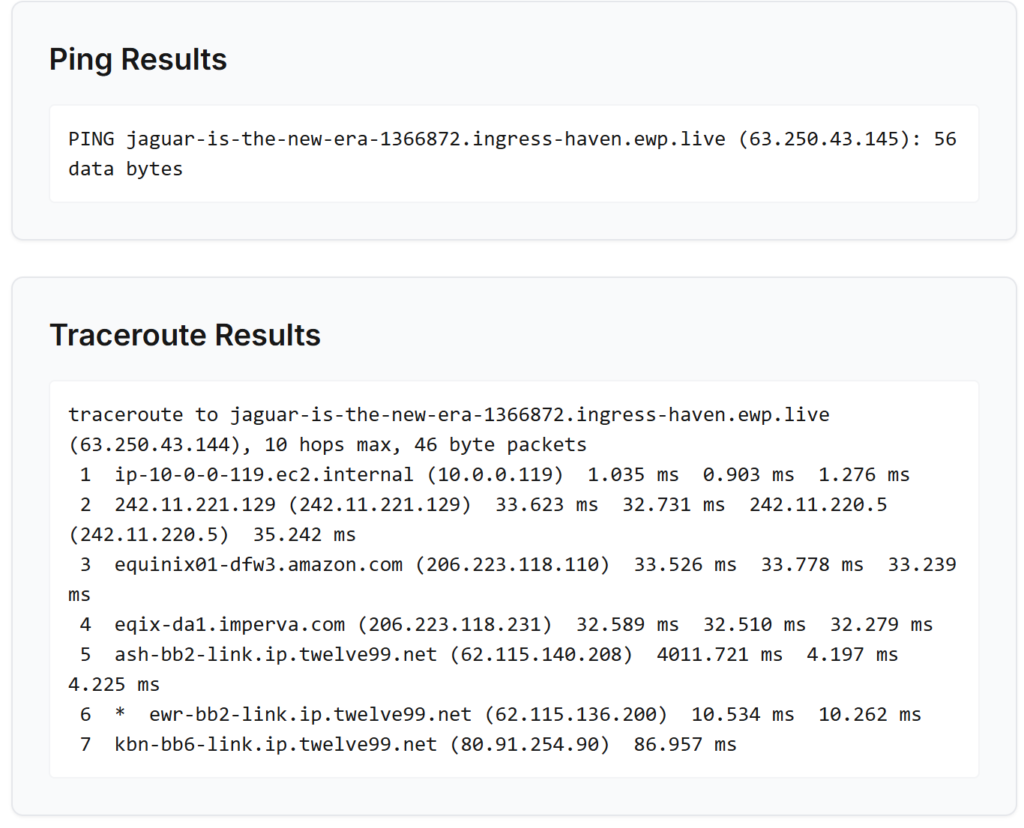

Durante la ejecución de la práctica, se utilizó el comando ping con el objetivo de verificar la conectividad hacia el dominio asignado:

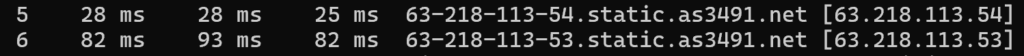

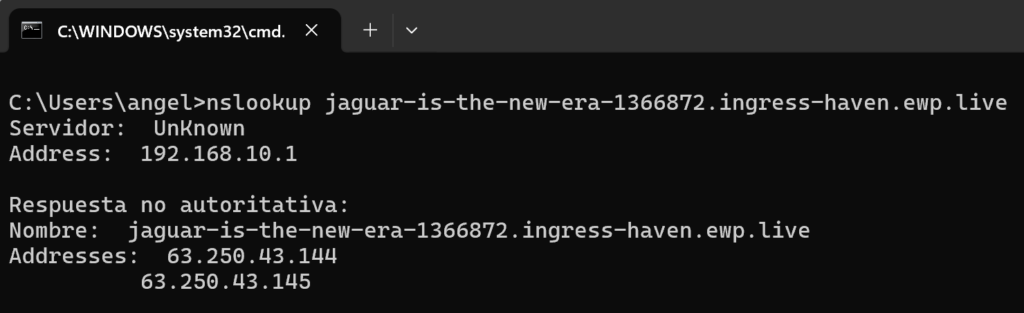

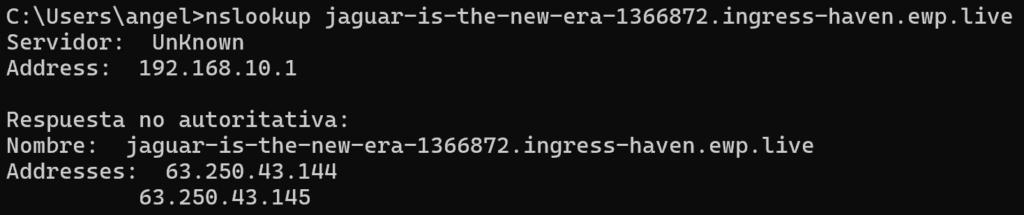

Inicialmente, se presentó un error indicando que el host no podía ser encontrado. Sin embargo, al realizar una verificación adicional mediante el comando nslookup, se evidenció que el dominio sí cuenta con resolución DNS válida, retornando dos direcciones IP:

- 63.250.43.144

- 63.250.43.145

El análisis evidencia que el dominio está correctamente configurado a nivel de DNS mediante registros tipo A y que utiliza múltiples direcciones IP, lo que indica la implementación de balanceo de carga. Sin embargo, aunque la resolución del dominio fue exitosa, no fue posible establecer comunicación mediante el comando ping, debido a que el protocolo ICMP se encuentra bloqueado o filtrado por el servidor o por dispositivos de seguridad como firewalls, lo cual es una práctica común en entornos productivos.

Esto demuestra que la falta de respuesta al ping no implica necesariamente que el servidor esté inactivo, sino que responde a políticas de seguridad que restringen este tipo de tráfico. En este contexto, se destaca la diferencia entre la resolución DNS, que confirma la existencia del dominio, y la conectividad ICMP, que depende de configuraciones específicas. Por ello, es fundamental complementar el análisis con herramientas como nslookup, tracert o pruebas HTTP/HTTPS para obtener una evaluación más completa del estado del sistema.

1.2. Análisis de ruta de paquetes (TRACERT)

El funcionamiento de tracert se basa en el campo TTL (Time To Live) del protocolo IP. Este valor indica el número máximo de saltos que puede realizar un paquete antes de ser descartado. El proceso funciona de la siguiente manera:

- El sistema envía un paquete con TTL = 1

- El primer router lo decrementa a 0 y responde con un mensaje ICMP

- Luego se envía otro paquete con TTL = 2

- El proceso se repite hasta llegar al destino

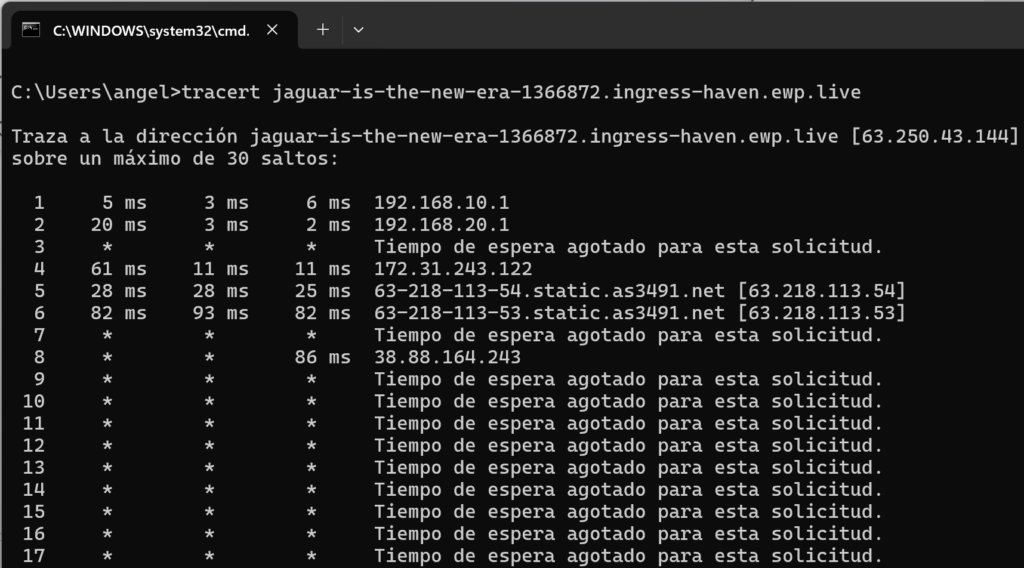

De esta manera, se logra identificar cada salto intermedio entre el origen y el destino. Para el análisis de la ruta de los paquetes en la red, se utilizó el comando:

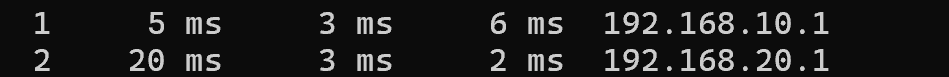

~ Segmento de red local

Los primeros saltos corresponden a direcciones IP privadas, lo que indica que pertenecen a la red local del usuario.

- 192.168.10.1 → router principal

- 192.168.20.1 → posible subred interna o gateway intermedio

Esto confirma que el tráfico inicia dentro de una infraestructura LAN antes de salir a internet.

~ Primer salto sin respuesta

El tercer salto indica que un dispositivo intermedio no respondió a las solicitudes ICMP. Esto puede deberse a:

- Configuración de firewall

- Políticas de seguridad del ISP

- Dispositivos que priorizan tráfico y bloquean ICMP

~ Red privada del proveedor

La dirección 172.31.243.122 pertenece a un rango de red privada, lo que sugiere que el tráfico aún se encuentra dentro de la infraestructura interna del proveedor de internet (ISP) o una red intermedia tipo NAT.

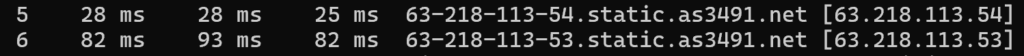

~ Salida a red pública (Backbone de internet)

A partir de este punto, se observan direcciones IP públicas pertenecientes a un proveedor de tránsito (en este caso asociado al ASN 3491). Esto indica que:

- El tráfico ya salió de la red local/ISP

- Se encuentra viajando por la infraestructura global de internet

~ Saltos intermedios bloqueados

Se observa una gran cantidad de saltos sin respuesta, lo cual es altamente significativo. Esto indica que:

- Los routers intermedios están configurados para no responder ICMP

- Existe filtrado activo en la red

- Probablemente hay firewalls o sistemas de protección perimetral

El hecho de que en el salto 8 se obtenga una respuesta parcial sugiere que el tráfico sigue avanzando, pero con visibilidad limitada.

El análisis de la traza permite concluir que la comunicación sigue una ruta típica:

- Red local (LAN)

- Red interna del ISP

- Backbone de internet

- Infraestructura remota (probablemente cloud)

La gran cantidad de saltos sin respuesta indica que la infraestructura del servidor está protegida mediante mecanismos de seguridad que bloquean respuestas ICMP, lo cual es típico en entornos modernos en la nube donde se oculta la topología de red, se limita la exposición a escaneos y se emplean firewalls y balanceadores. Aunque el comando tracert permitió identificar parcialmente la ruta de los paquetes —desde la red local hasta redes del ISP y tránsito internacional—, la ausencia de respuestas no implica fallos de conectividad, sino la aplicación de políticas de seguridad que restringen la visibilidad de la red.s cloud, donde se prioriza la protección contra técnicas de reconocimiento.

1.3. Obtención de la dirección IP pública

En esta fase de la práctica se procedió a identificar la dirección IP pública del equipo desde el cual se realiza la conexión, con el objetivo de comprender cómo un dispositivo es identificado en internet fuera de su red local. Para ello, se utilizó la herramienta nslookup, la cual permite consultar servidores DNS y obtener información relacionada con la resolución de nombres de dominio.

Para ello, se utilizó el siguiente comando:

El análisis de la consulta DNS muestra que el servidor utilizado corresponde a una dirección IP privada (192.168.10.1), lo que indica que la solicitud fue gestionada por el router local o por un servidor DNS interno. Además, el hecho de que aparezca como “UnKnown” sugiere que no tiene un nombre de host configurado o que no fue posible resolver su identificación. A pesar de ello, la resolución del dominio se realizó correctamente, confirmando que está registrado en el sistema DNS global y cuenta con una configuración adecuada.

En cuanto a las direcciones IP obtenidas, se identificaron dos IP públicas (63.250.43.144 y 63.250.43.145), lo que indica que el servicio está accesible desde internet y que probablemente utiliza mecanismos como balanceo de carga y alta disponibilidad. Asimismo, la respuesta fue de tipo no autoritativa, lo que significa que la información proviene de la caché del servidor DNS consultado, aunque sigue siendo válida para el análisis.

La obtención de la IP pública es fundamental en el reconocimiento de red, ya que permite ubicar el servidor y realizar pruebas posteriores como escaneo de puertos o validaciones de conectividad. En este caso, el uso de nslookup permitió confirmar que el dominio está activo, correctamente configurado y soportado por una arquitectura orientada a la distribución de carga, aportando información clave para comprender la infraestructura y posibles puntos de acceso del sistema.

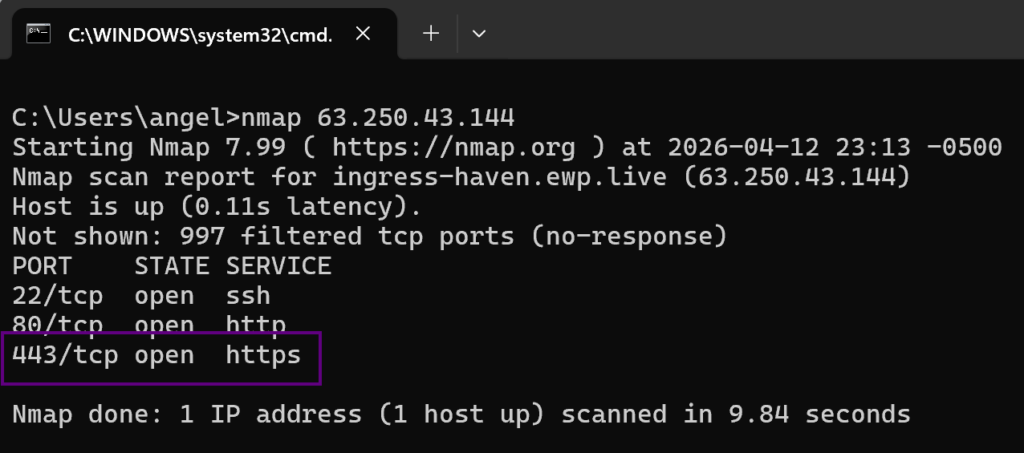

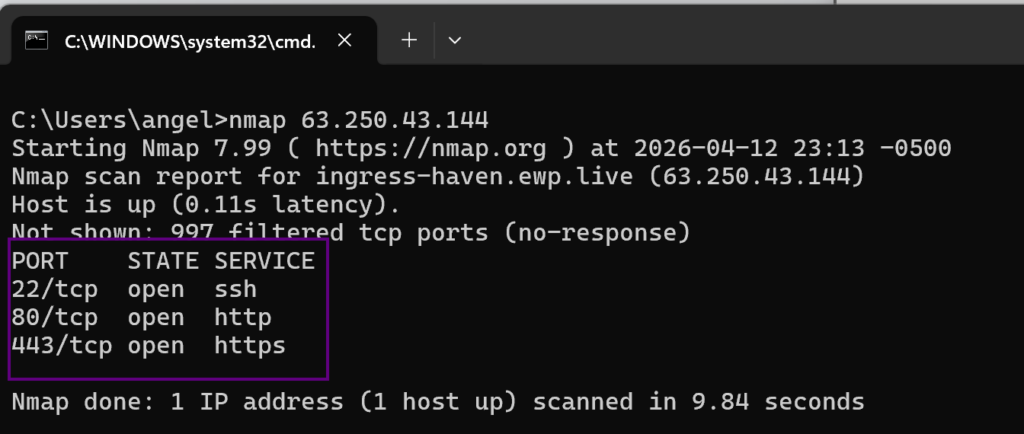

1.4. Escaneo de puertos

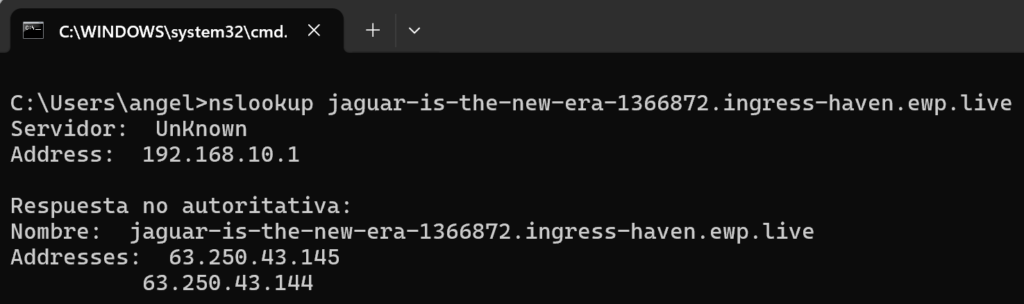

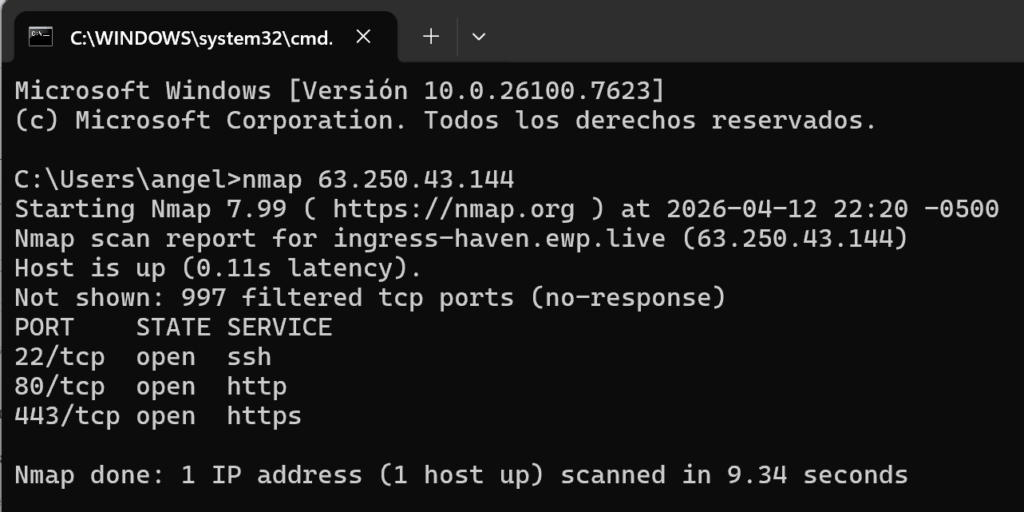

En esta fase se realizó un análisis de los puertos asociados a las direcciones IP del dominio objetivo. El objetivo fue identificar qué servicios se encuentran expuestos y accesibles desde la red, lo cual es fundamental en procesos de reconocimiento dentro de la ciberseguridad.

El análisis del estado del host indica que el servidor se encuentra activo y responde adecuadamente a las solicitudes de red, con una latencia aproximada de 0.11 segundos (110 ms), lo cual es consistente con infraestructuras remotas y sugiere que el servicio está alojado en la nube o fuera de la red local. Este comportamiento confirma la disponibilidad del sistema y su correcta operación a nivel de conectividad.

En cuanto al escaneo de puertos, se identificó que 997 puertos TCP están en estado filtrado, lo que evidencia la presencia de mecanismos de seguridad como firewalls que bloquean respuestas y evitan la exposición de servicios innecesarios. Por otro lado, se detectaron tres puertos abiertos: el 22 (SSH), utilizado para acceso remoto y administración; el 80 (HTTP), que permite conexiones web sin cifrado; y el 443 (HTTPS), encargado de garantizar comunicaciones seguras mediante SSL/TLS. Aunque SSH y HTTP pueden representar riesgos si no se gestionan correctamente, HTTPS refleja buenas prácticas de protección de datos.

En conjunto, el servidor presenta una configuración típica de entornos modernos, donde solo se exponen servicios esenciales, se prioriza el uso de HTTPS y se restringe el acceso al resto de puertos. Esta arquitectura orientada a la seguridad reduce significativamente la superficie de ataque, permitiendo mantener funcionalidades clave como la administración remota y el acceso web, mientras se minimizan posibles vectores de explotación.

- DNS, Who Is, Certificados

En ciberseguridad, el análisis de información pública de un dominio es una fase clave del reconocimiento, ya que permite identificar características de la infraestructura sin realizar acciones intrusivas mediante el uso de fuentes abiertas. Este proceso integra elementos como DNS, WHOIS y certificados SSL/TLS, donde el primero traduce dominios a direcciones IP y revela la estructura de red, el segundo aporta información administrativa del dominio y el tercero permite evaluar la seguridad de las comunicaciones. En conjunto, estos componentes ofrecen una visión integral del sistema, facilitando la identificación de posibles vulnerabilidades, configuraciones incorrectas y niveles de exposición, lo que resulta fundamental para fortalecer la seguridad y apoyar procesos de auditoría.

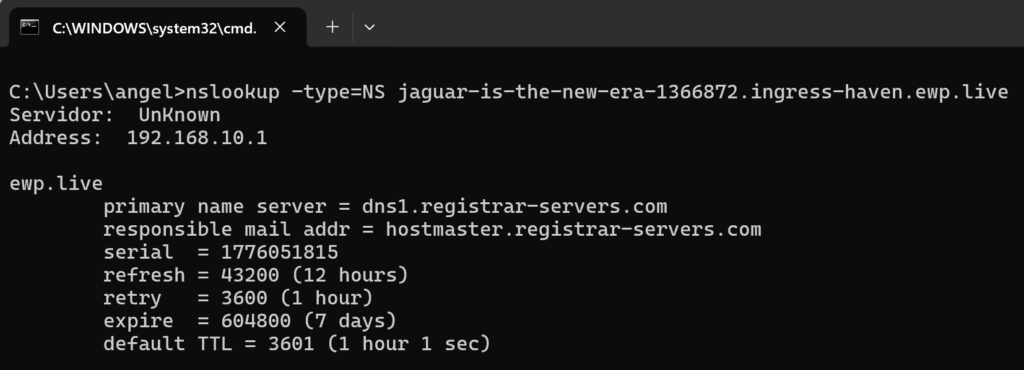

2.1. Consultar registros DNS (A, MX, NS, TXT)

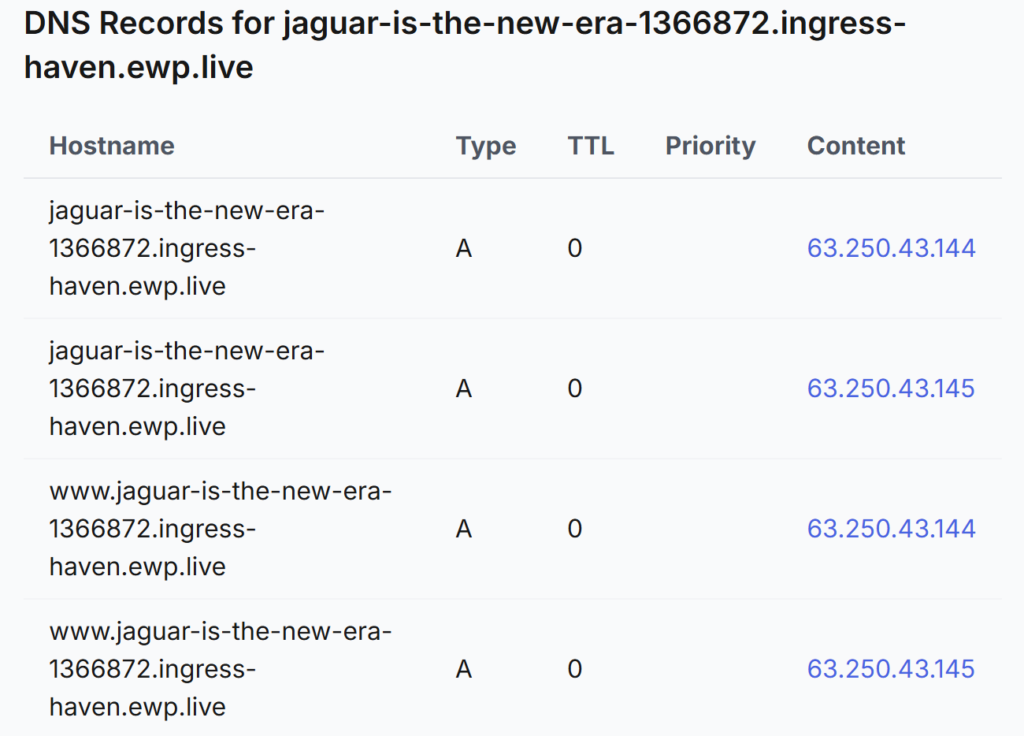

En esta fase se realizó un análisis detallado de los registros DNS del dominio: jaguar-is-the-new-era-1366872.ingress-haven.ewp.live, con el objetivo de identificar los diferentes tipos de registros configurados, tales como A, MX, NS y TXT, los cuales proporcionan información clave sobre la infraestructura del dominio.

~ Tipo A de registro DNS

El análisis evidencia que las direcciones obtenidas corresponden a registros DNS de tipo A, los cuales permiten asociar un dominio con direcciones IPv4 y facilitan el acceso a servicios web sin necesidad de usar direcciones numéricas. Además, la presencia de múltiples IPs indica la implementación de mecanismos como balanceo de carga, alta disponibilidad y redundancia, lo que mejora el rendimiento y evita depender de un único servidor. En este proceso, el servidor local actuó como intermediario, entregando una respuesta no autoritativa desde caché, lo que agiliza la resolución de nombres.

Desde la perspectiva de ciberseguridad, el DNS es fundamental en el reconocimiento de infraestructura, aunque también puede ser vulnerable a ataques como DNS Spoofing o Cache Poisoning. Por ello, su análisis no solo permite identificar direcciones IP, sino comprender la estructura y funcionamiento del sistema. En este caso, la configuración observada refleja una arquitectura distribuida, orientada a garantizar disponibilidad, eficiencia y resiliencia del servicio.

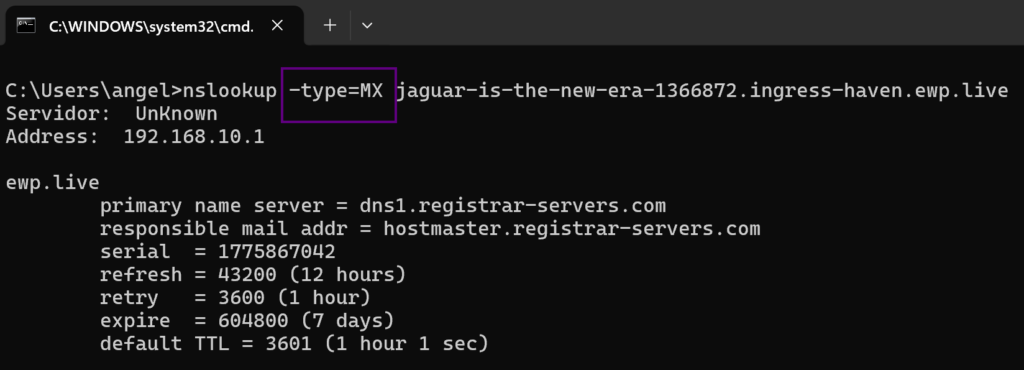

~ Tipo MX de registro DNS

Para identificar los servidores de correo asociados al dominio, se ejecutó el siguiente comando:

El análisis evidencia que el subdominio no cuenta con registros MX propios, ya que la respuesta corresponde al dominio base ewp.live e incluye un registro de tipo SOA (Start of Authority). Esto indica que no existen servidores de correo configurados específicamente para el subdominio y que la información proporcionada corresponde a la autoridad del dominio principal, incluyendo datos como el servidor DNS, el correo administrativo y parámetros de sincronización.

La ausencia de registros MX implica que el subdominio no está diseñado para recibir correos electrónicos, lo que sugiere que su uso está enfocado principalmente en servicios web. Desde el punto de vista de la ciberseguridad, esta configuración reduce la superficie de ataque al evitar riesgos asociados al correo electrónico, como phishing o spoofing, y refleja una infraestructura más controlada y limitada en los servicios expuestos.

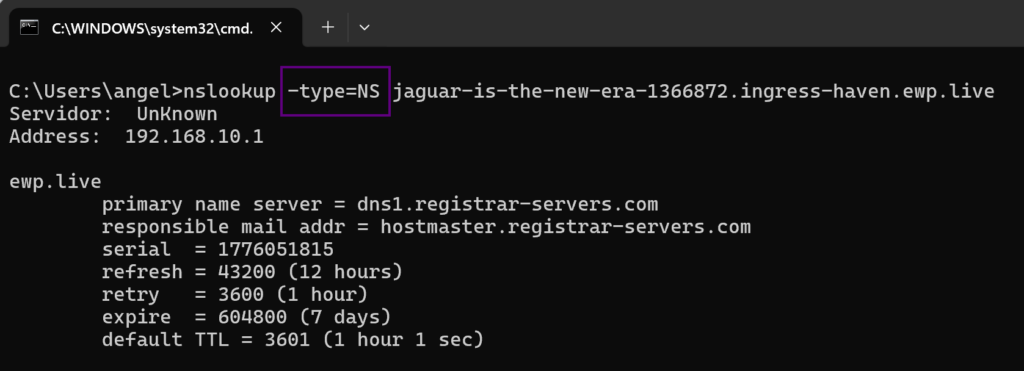

~ Tipo NS de registro DNS

Para identificar los servidores de nombres asociados al dominio, se ejecutó el siguiente comando:

El análisis muestra que el subdominio no cuenta con registros NS propios, ya que la información obtenida corresponde al dominio base ewp.live y se presenta en forma de registro SOA (Start of Authority). Esto indica que no existe una delegación DNS independiente y que el subdominio depende completamente de la configuración del dominio principal, incluyendo datos como el servidor DNS, el correo administrativo y parámetros de sincronización.

Además, se identifica que la gestión del DNS está centralizada en un proveedor externo, lo que simplifica la administración del dominio. Desde la perspectiva de la ciberseguridad, esta centralización reduce la complejidad y posibles errores de configuración, aunque también implica que la seguridad del subdominio depende directamente del dominio principal, convirtiéndolo en un punto crítico dentro de la infraestructura.

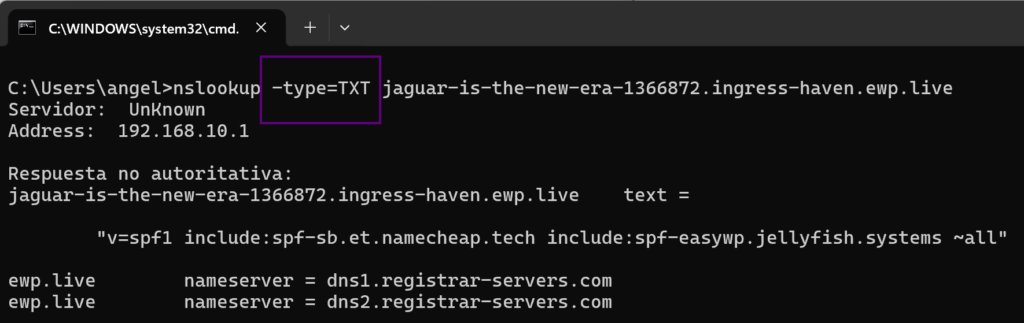

~ Tipo NS de registro DNS

Para identificar información adicional asociada al dominio, se ejecutó el siguiente comando:

El análisis del registro TXT evidencia la presencia de una política SPF que define qué servidores están autorizados para enviar correos en nombre del dominio, incluyendo específicamente a spf-sb.et.namecheap.tech y spf-easywp.jellyfish.systems. El modificador ~all indica una política de soft fail, lo que significa que los correos provenientes de servidores no autorizados no se bloquean completamente, pero sí se marcan como sospechosos para su posterior filtrado.

Aunque previamente se identificó la ausencia de registros MX, la existencia del SPF sugiere que el dominio podría estar habilitado para el envío de correos mediante servicios externos, pero no necesariamente para su recepción. En conjunto, esta configuración refleja la implementación de mecanismos básicos de autenticación que ayudan a prevenir ataques de suplantación (spoofing) y refuerzan la seguridad en las comunicaciones del dominio.

~ Análisis de registros DNS

El análisis integral de los registros DNS del dominio evidencia una infraestructura correctamente configurada y orientada principalmente a servicios web, con una adecuada resolución de nombres y organización del sistema. La presencia de múltiples direcciones IP mediante registros tipo A indica el uso de balanceo de carga y alta disponibilidad, mientras que la ausencia de registros MX confirma que no está diseñado para la recepción de correos. Además, la dependencia del dominio principal en los registros NS refleja una gestión centralizada, y la existencia de un registro TXT con política SPF demuestra la implementación de mecanismos básicos de autenticación. En conjunto, estos elementos muestran una arquitectura moderna, con controles de seguridad adecuados y una exposición limitada de servicios que contribuye a reducir la superficie de ataque.

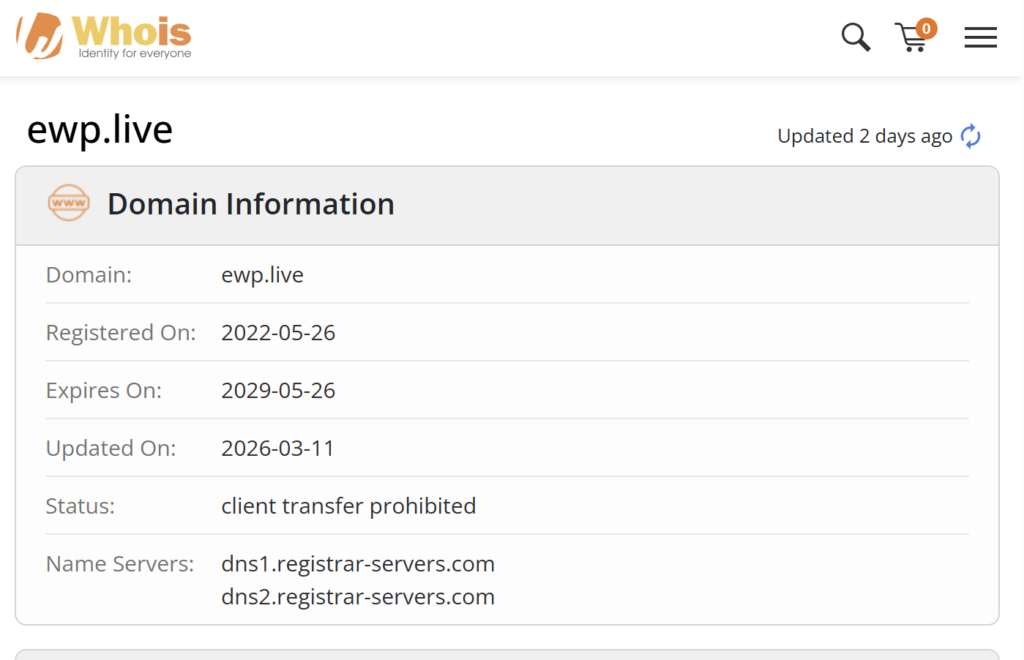

2.2. Análisis WHO IS

En esta fase se realizó el análisis del dominio: jaguar-is-the-new-era-1366872.ingress-haven.ewp.live mediante consultas WHOIS, con el objetivo de obtener información administrativa y técnica asociada al registro del dominio. El protocolo WHOIS permite acceder a datos públicos relacionados con la propiedad, registro y configuración de un dominio en internet.

La consulta WHOIS se realizó mediante herramientas web especializadas o servicios de consulta en línea, debido a que este comando no está disponible por defecto en sistemas Windows sin instalación adicional.

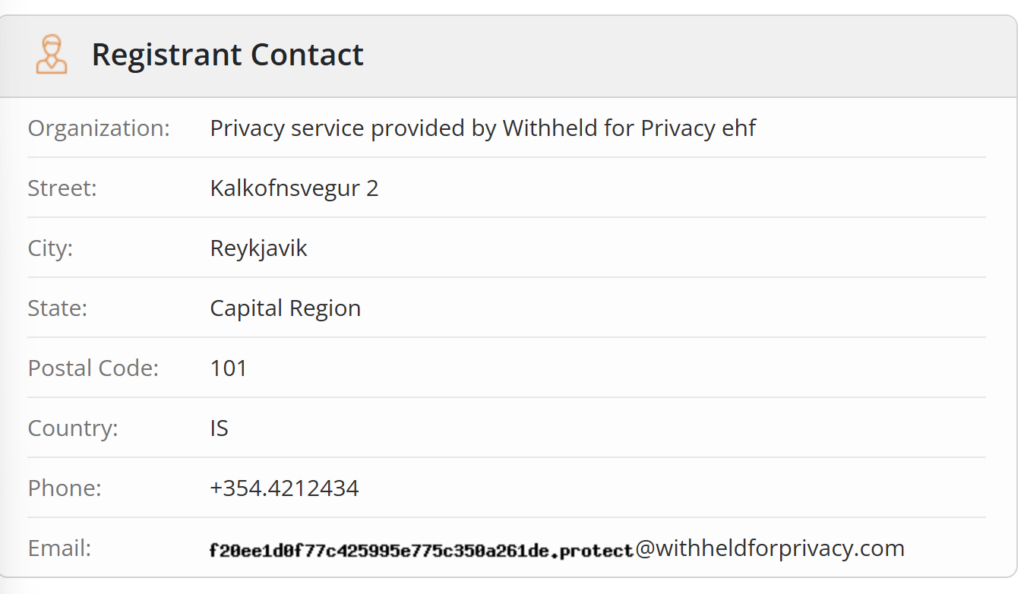

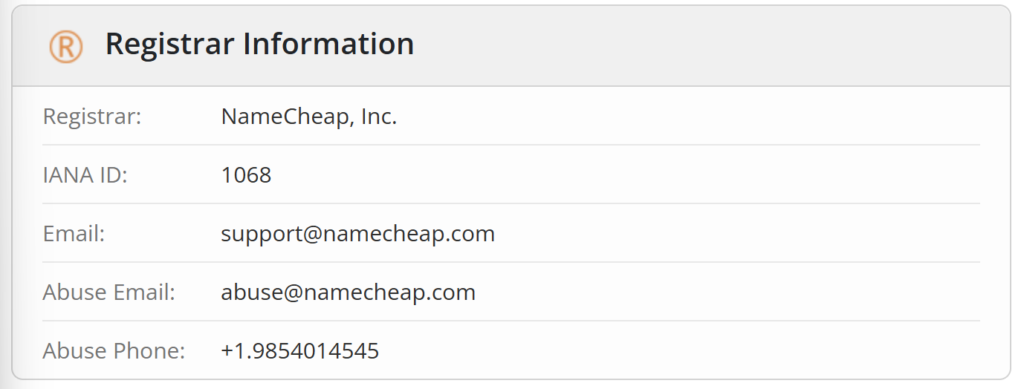

La consulta WHOIS realizada sobre el subdominio evidencia que la información obtenida corresponde principalmente al dominio base ewp.live, lo cual es consistente con el funcionamiento de este protocolo, ya que no almacena datos específicos de subdominios. A partir del análisis, se identificaron datos relevantes como fechas de registro (2022), expiración (2029) y última actualización (2026), así como el uso del registrador NameCheap y servidores DNS externos, confirmando una gestión centralizada y coherente con la infraestructura previamente analizada.

Desde el punto de vista técnico y de seguridad, el dominio presenta características de estabilidad y buenas prácticas, como un periodo de vigencia amplio, uso de servicios de privacidad para proteger la información del registrante y el estado “client transfer prohibited”, que evita transferencias no autorizadas. Además, la coincidencia con múltiples direcciones IP refuerza la presencia de mecanismos como balanceo de carga y alta disponibilidad.

Finalmente, no se detecta contenido web activo asociado al subdominio, lo que sugiere que podría tratarse de un entorno de pruebas o una instancia temporal. En conjunto, el análisis WHOIS, complementado con el estudio DNS, evidencia una infraestructura moderna, con control centralizado, medidas de protección adecuadas y un enfoque en la disponibilidad y seguridad del sistema.

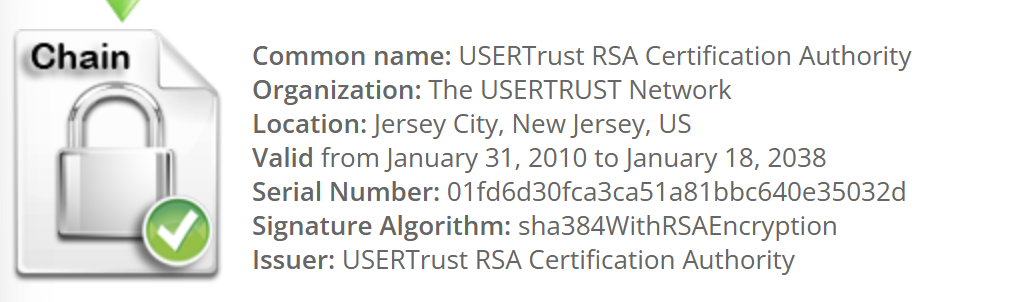

Análisis de certificados SSL/TLS

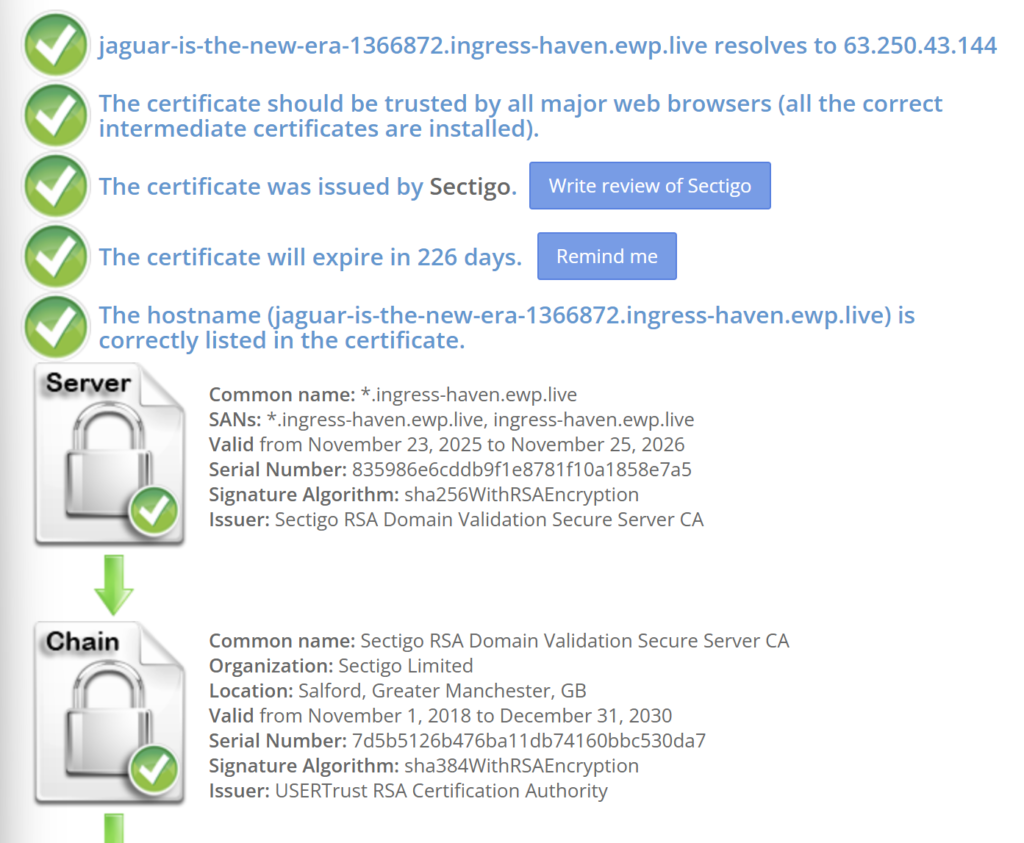

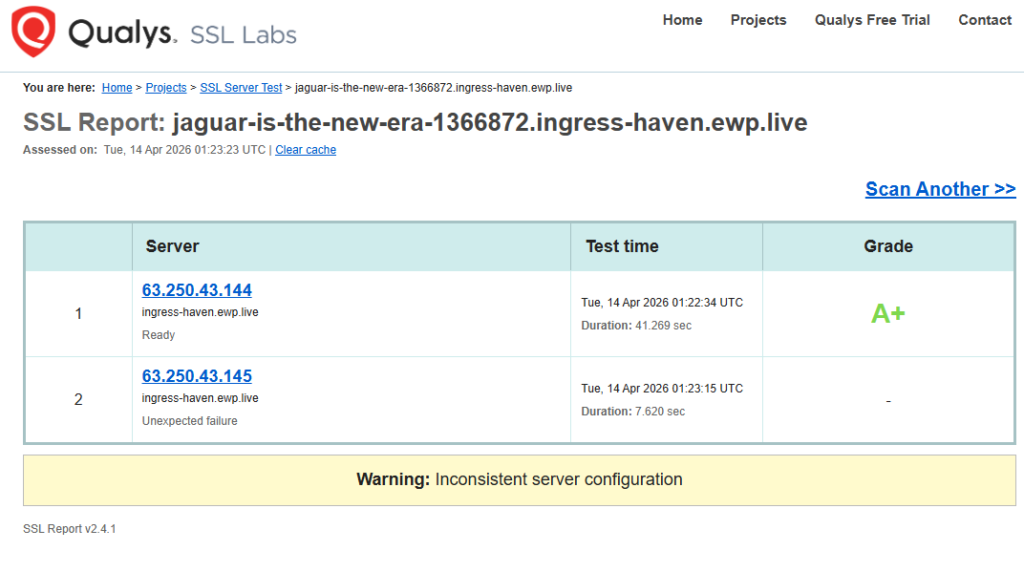

Con el fin de evaluar la seguridad de la comunicación del dominio: jaguar-is-the-new-era-1366872.ingress-haven.ewp.live, se realizó un análisis del certificado SSL/TLS utilizando herramientas especializadas de verificación (SSL Checker), así como la validación del puerto 443 mediante escaneo de red.

~ Verificación del puerto 443

El puerto 443 es el estándar para comunicaciones seguras mediante el protocolo HTTPS, operando sobre TCP y utilizando cifrado SSL/TLS para proteger la información transmitida entre clientes y servidores. A diferencia del puerto 80, que no cifra los datos, el puerto 443 garantiza la confidencialidad, integridad y autenticación mediante un proceso de handshake TLS, en el cual se valida el certificado digital del servidor y se establecen claves de sesión para cifrar la comunicación.

Desde la perspectiva de ciberseguridad, su uso es fundamental para evitar la interceptación o manipulación de datos, ya que asegura que la información viaje protegida y que el servidor sea legítimo. En el caso analizado, se evidenció que el puerto 443 está abierto, lo que indica que el sistema permite conexiones seguras mediante HTTPS, representando una buena práctica en entornos modernos orientados a la protección de la información.

Sin embargo, es importante considerar que la seguridad no depende únicamente de tener este puerto habilitado, sino de una correcta configuración del certificado SSL/TLS y sus parámetros. En comparación con HTTP, HTTPS ofrece un nivel de protección superior, por lo que el uso del puerto 443 se ha convertido en un componente esencial en la infraestructura actual, siendo clave para garantizar comunicaciones seguras y prevenir posibles ataques.

~ SSL Checker

El análisis del certificado SSL/TLS permitió identificar información relevante sobre la configuración de seguridad del dominio. Entre los datos obtenidos se encuentran la dirección IP asociada (63.250.43.144), la entidad emisora del certificado (Sectigo), el tipo de certificado correspondiente a Domain Validation (DV) y el nombre común (*.ingress-haven.ewp.live), junto con los dominios alternativos incluidos. Asimismo, se determinó que el certificado fue emitido el 23 de noviembre de 2025 y tiene fecha de expiración el 25 de noviembre de 2026, contando actualmente con un periodo de validez vigente. Además, utiliza el algoritmo de firma sha256WithRSAEncryption y es reconocido como válido y confiable por los navegadores, con una cadena de certificación completa.

Desde el punto de vista técnico, el certificado SSL/TLS es válido y cuenta con una cadena de certificación correctamente configurada, incluyendo certificados intermedios y una autoridad raíz confiable, lo que garantiza que los navegadores puedan verificar la autenticidad del sitio. Además, fue emitido por Sectigo, una entidad reconocida en la industria, y utiliza cifrado moderno (sha256WithRSAEncryption). Su configuración tipo wildcard permite proteger múltiples subdominios bajo un mismo certificado, facilitando la escalabilidad y simplificando la gestión de la infraestructura.

Asimismo, el certificado se encuentra vigente, asegurando la continuidad de las comunicaciones seguras. Sin embargo, a pesar de contar con una configuración adecuada y alineada con buenas prácticas, se observó que el dominio no presenta contenido web activo, lo que sugiere que el servicio no está completamente desplegado. En conjunto, esto refleja una infraestructura de seguridad sólida, aunque no totalmente aprovechada en su funcionalidad actual.

2.4. Identificación de subdominios y servicios asociados

En esta fase se realizó un proceso de identificación de subdominios asociados al dominio principal: ingress-haven.ewp.live y específicamente al subdominio analizado: jaguar-is-the-new-era-1366872.ingress-haven.ewp.live. El objetivo fue reconocer posibles subdominios adicionales y los servicios expuestos, con el fin de ampliar el entendimiento de la infraestructura del sistema objetivo

La fase se enfocó en la identificación de subdominios asociados al dominio principal, con el objetivo de ampliar la comprensión de la infraestructura y la superficie de exposición del sistema. Este tipo de análisis es fundamental en ciberseguridad, ya que permite descubrir servicios ocultos, entornos de prueba y detalles de la arquitectura interna. Para ello, se utilizaron técnicas de reconocimiento pasivo basadas en DNS, análisis de registros y herramientas OSINT, lo que permitió obtener información sin interactuar de forma intrusiva con el objetivo.

Como resultado, se identificaron los subdominios principales y su versión con “www”, ambos apuntando a las mismas direcciones IP, lo que evidencia una infraestructura centralizada. La estructura del dominio refleja una organización jerárquica típica de entornos de hosting modernos, mientras que la presencia de múltiples IPs sugiere el uso de balanceo de carga y alta disponibilidad. Además, se identificaron servicios expuestos como HTTP, HTTPS y SSH, lo que indica funcionalidades de acceso web y administración remota.

En conjunto, el análisis muestra una infraestructura moderna alojada en la nube, con servicios esenciales expuestos y la mayoría de puertos protegidos mediante mecanismos de seguridad. Esto refleja una superficie de ataque controlada, una arquitectura segmentada y una configuración orientada a la disponibilidad y protección del sistema, contribuyendo a reducir riesgos y mejorar la estabilidad del servicio.

- OWASP Metodología

OWASP (Open Web Application Security Project) es uno de los marcos de referencia más reconocidos en seguridad de aplicaciones web, enfocado en mejorar la protección del software mediante estándares, herramientas y metodologías de análisis. Su principal aporte, el OWASP Top 10, identifica las vulnerabilidades más críticas en aplicaciones web y sirve como guía para detectar riesgos comunes y aplicar estrategias de mitigación. En este contexto, su uso permite complementar el proceso de reconocimiento al proporcionar una base conceptual para analizar posibles vectores de ataque y evaluar la seguridad de la infraestructura.

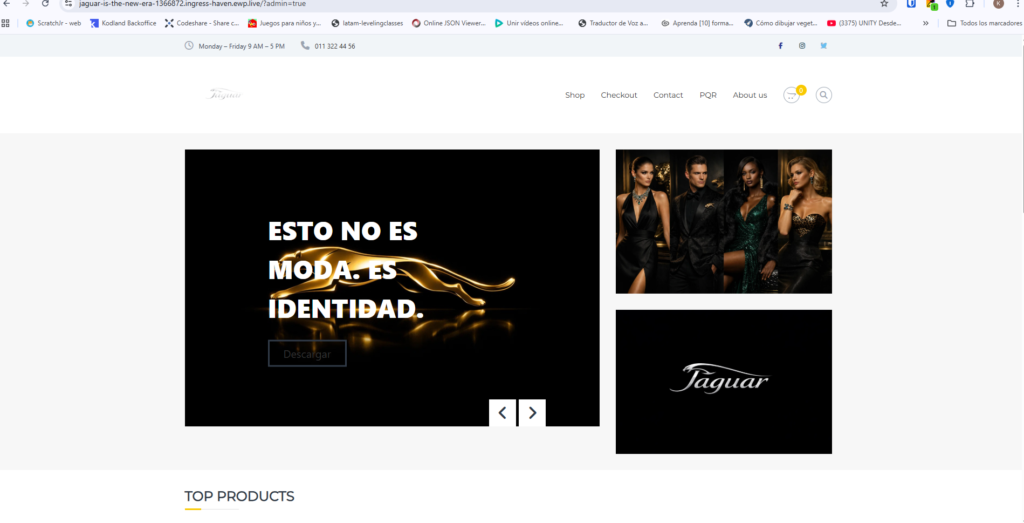

A01: Broken Access Control (Control de Acceso Deficiente)

Esta vulnerabilidad se presenta cuando una aplicación no restringe correctamente el acceso a recursos o funcionalidades, permitiendo que usuarios no autorizados accedan a información sensible o ejecuten acciones indebidas. Entre los casos más comunes se encuentran la manipulación de parámetros en URL, el acceso directo a rutas restringidas y la falta de validación adecuada de permisos.

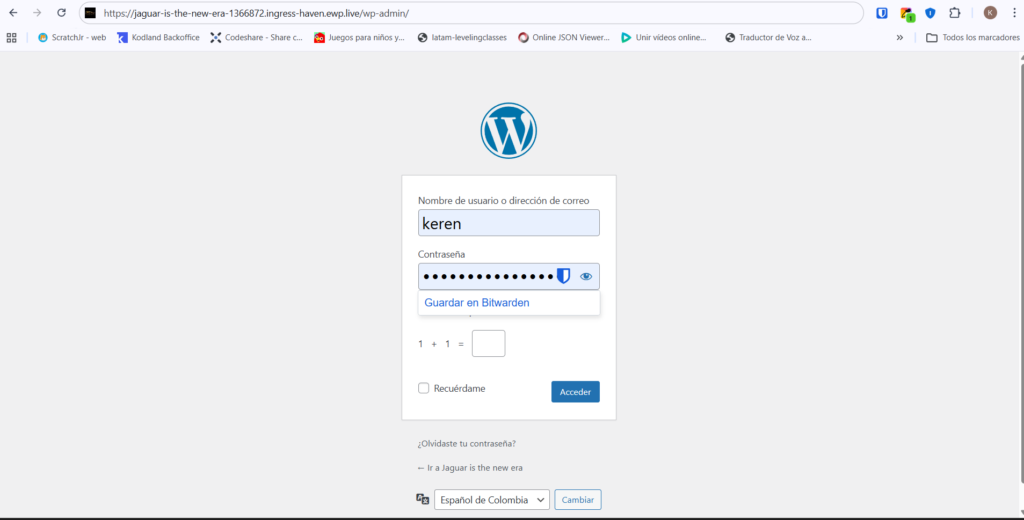

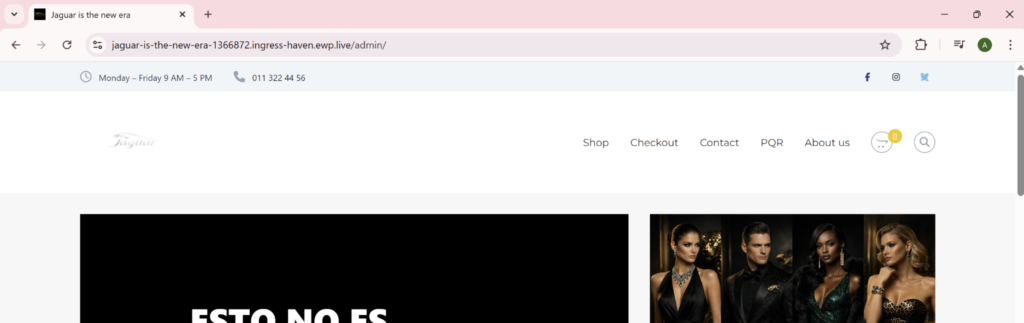

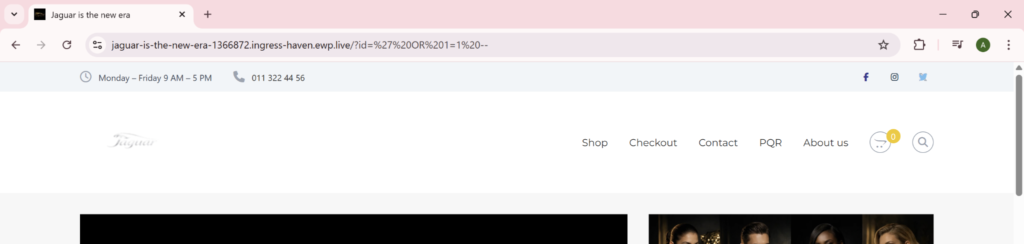

En la prueba realizada, se intentó acceder directamente al panel administrativo mediante la URL /wp-admin, y el sistema respondió redirigiendo a una página de autenticación con solicitud de credenciales y captcha. Este comportamiento evidencia la correcta implementación de controles de acceso, por lo que no se identificaron vulnerabilidades relacionadas con accesos no autorizados.

A02: Cryptographic Failures (Fallos Criptográficos)

Los fallos criptográficos ocurren cuando la información sensible no se protege adecuadamente mediante cifrado, ya sea por el uso de protocolos inseguros, algoritmos obsoletos o una mala gestión de claves. En este análisis, se evidenció el uso de HTTPS junto con certificados SSL/TLS válidos, lo que constituye una buena práctica para garantizar la confidencialidad de los datos y mitigar este tipo de riesgos en la comunicación entre cliente y servidor.

Conclusión del Análisis de Seguridad (Cifrado)

Tras la evaluación técnica del sitio mediante la metodología OWASP, se determina que la plataforma presenta una postura de seguridad robusta en cuanto a la protección de datos en tránsito. La obtención de una calificación A+ en la auditoría de SSL/TLS demuestra un compromiso con las mejores prácticas internacionales, garantizando que:

- Confidencialidad: La información sensible de los usuarios viaja cifrada mediante protocolos modernos, mitigando el riesgo de interceptación (Man-in-the-Middle).

- Integridad: La implementación de HSTS asegura que el navegador siempre mantenga una conexión segura, evitando degradaciones de seguridad malintencionadas.

- Confianza: El uso de certificados válidos y configuraciones de cifrado fuerte posiciona a la aplicación como un entorno confiable para el manejo de información.

Recomendación final: Aunque el resultado es sobresaliente, se sugiere investigar la inconsistencia en el segundo nodo del servidor (IP finalizada en .145) para garantizar que el nivel de seguridad sea uniforme en toda la infraestructura de red.

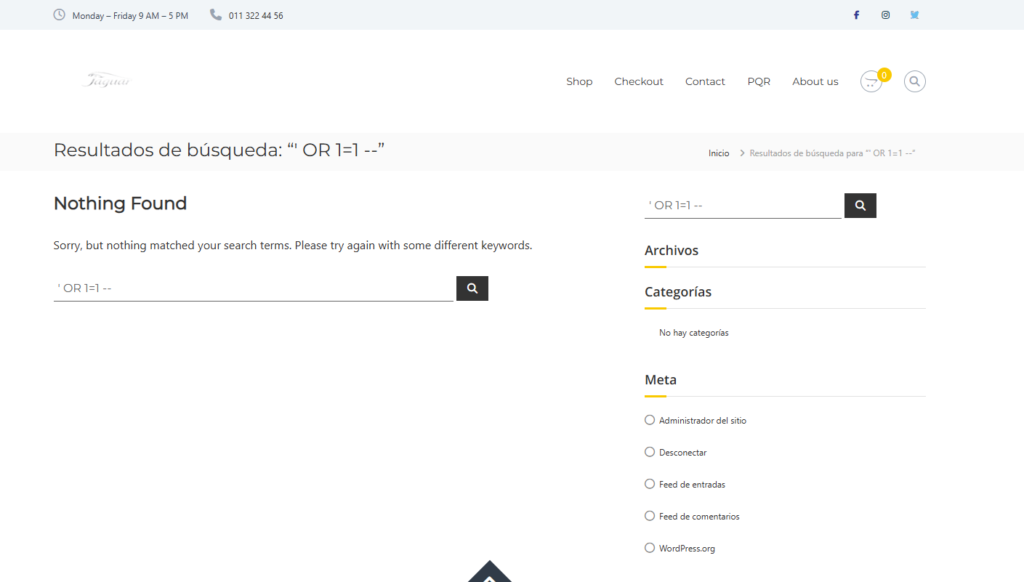

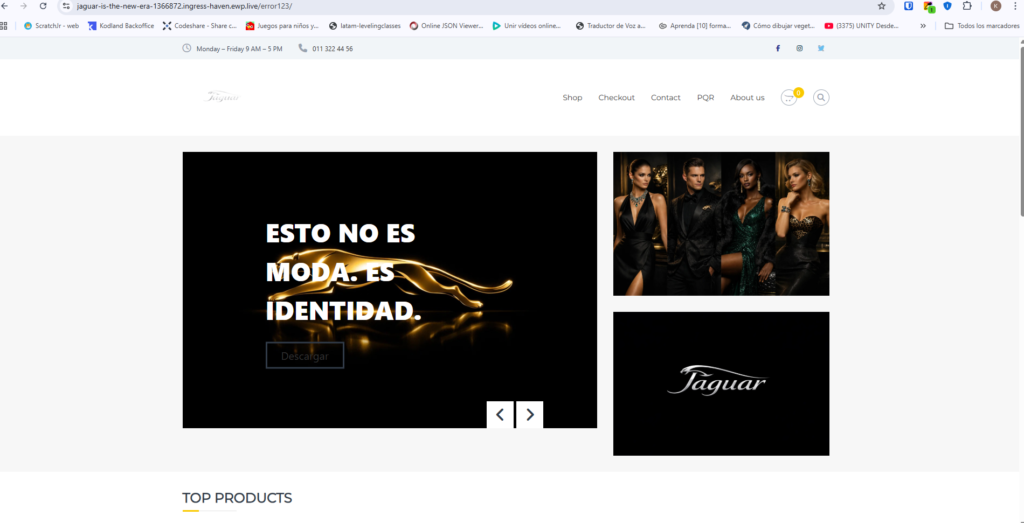

A03: Injection (Inyección)

Las vulnerabilidades de inyección ocurren cuando una aplicación interpreta datos no confiables como parte de comandos o consultas, como en el caso de la inyección SQL. En la prueba realizada con el payload ' OR 1=1 --, el sistema no presentó comportamientos anómalos y respondió con “Nothing Found”, lo que indica que las entradas del usuario no son ejecutadas directamente y que existen mecanismos de validación o sanitización, por lo tanto no se evidenció vulnerabilidad de inyección en el campo evaluado.

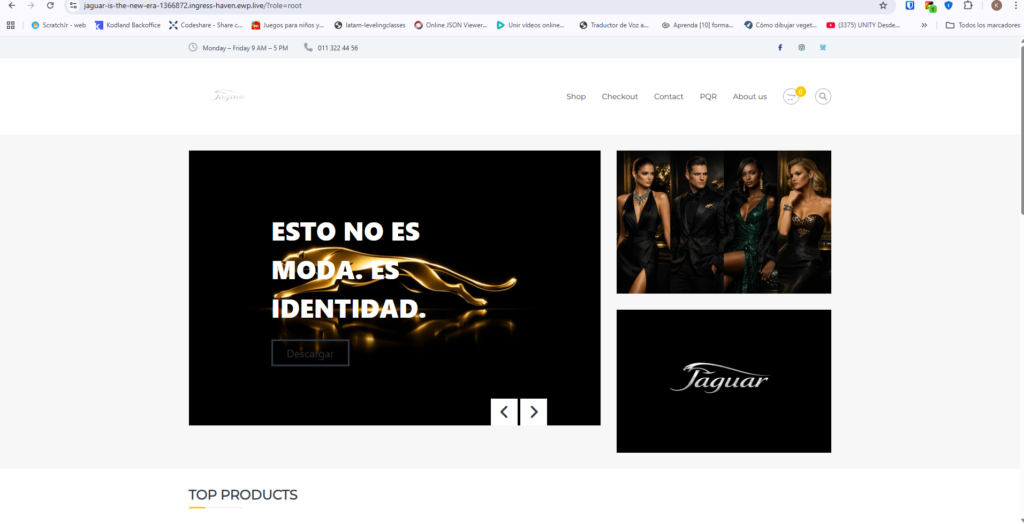

A04: Insecure Design (Diseño Inseguro)

El diseño inseguro hace referencia a fallos estructurales en la arquitectura de una aplicación que pueden generar vulnerabilidades incluso cuando la implementación técnica es correcta, generalmente por no considerar principios de seguridad desde la etapa de diseño. En el análisis realizado, las pruebas evidencian que la aplicación cuenta con un diseño robusto, ya que no responde a manipulaciones indebidas, lo que indica la aplicación de buenas prácticas como validación adecuada, control de flujo y enfoque de seguridad por diseño.

Conclusión: Análisis de Diseño Lógico (A04)

Tras realizar las pruebas de manipulación de parámetros y navegación forzada, se concluye que la aplicación Jaguar cuenta con un diseño de software seguro. La robustez del sistema se evidencia en los siguientes puntos:

- Validación de Entradas: El sistema no procesa ni reacciona ante parámetros arbitrarios inyectados en la URL (?admin=true, ?role=root), lo que demuestra que las decisiones de autorización no dependen del lado del cliente.

- Integridad del Flujo: Al intentar forzar identificadores de datos inexistentes (?id=999), el sitio mantiene la integridad de la sesión actual sin exponer errores de lógica interna o bases de datos.

- Seguridad por Diseño: La arquitectura de la página está configurada para ignorar entradas no definidas en su modelo de datos original, cumpliendo con el principio de “menor privilegio” y evitando que un usuario malintencionado altere el comportamiento del sitio mediante ingeniería social o manipulación de enlaces.

Estado Final: Cumple con los estándares de diseño seguro de OWASP.

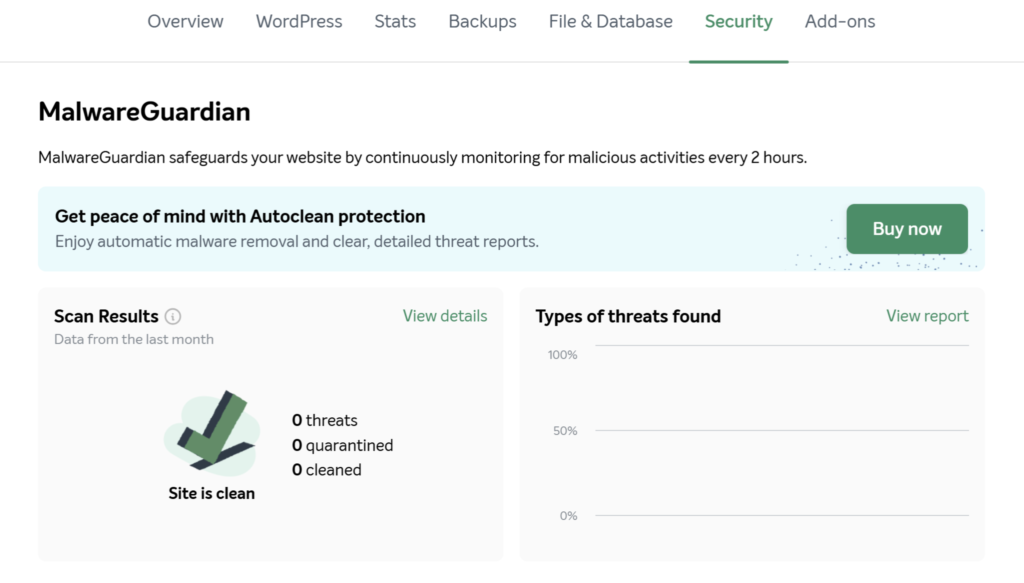

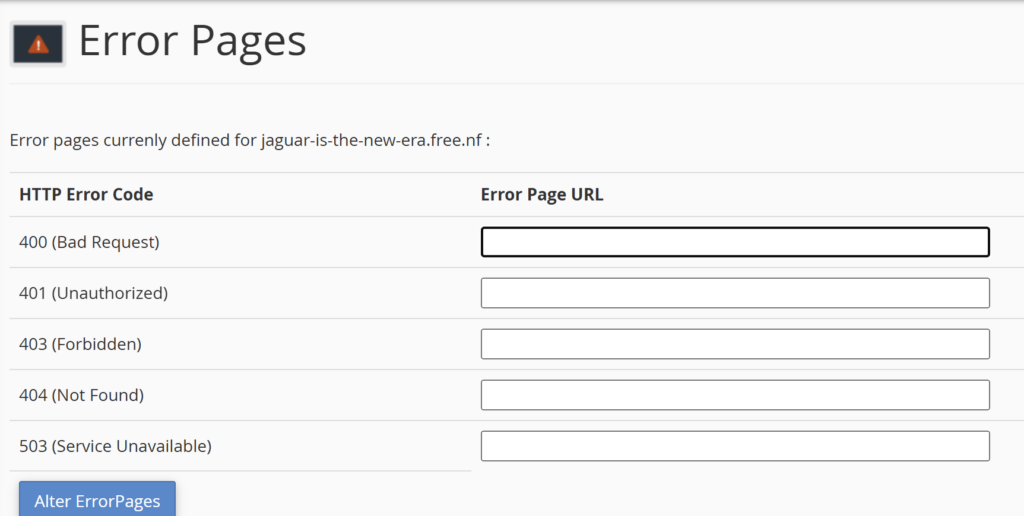

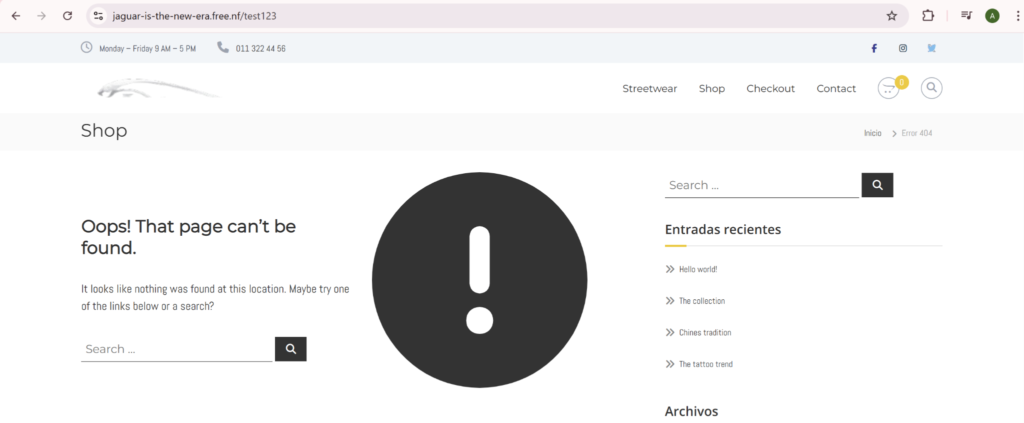

A05: Security Misconfiguration (Configuración Incorrecta de Seguridad)

La vulnerabilidad de configuración insegura ocurre cuando existen servicios innecesarios habilitados, configuraciones por defecto o falta de actualizaciones, lo que puede exponer información sensible; sin embargo, en el análisis se evidenció que la mayoría de los puertos están filtrados y solo se exponen servicios esenciales como HTTP, HTTPS y SSH, además de un adecuado manejo de errores, lo que indica una configuración alineada con buenas prácticas de hardening y una reducción efectiva de la superficie de ataque.

- Ocultamiento de Firmas: El servidor no revela información sobre su versión o arquitectura (como Apache, Nginx o versiones de PHP) en las páginas de error 404, lo que impide que un atacante busque vulnerabilidades específicas para esas versiones.

- Gestión de Errores Genéricos: El manejo de rutas inexistentes se realiza de forma controlada, evitando la exposición de rutas físicas del servidor (ej. /var/www/html/…) que podrían ser utilizadas en ataques de traslación de directorios.

- Reducción de Superficie de Ataque: La configuración actual prioriza la privacidad del sistema, asegurando que solo la información necesaria para el usuario final sea visible, bloqueando cualquier fuga de metadatos técnicos.

Estado Final: Configuración de Seguridad Óptima.

A06: Vulnerable and Outdated Components (Componentes Vulnerables y Desactualizados)

Las aplicaciones suelen depender de bibliotecas, frameworks y componentes externos. Si estos elementos no se mantienen actualizados, pueden contener vulnerabilidades conocidas que pueden ser explotadas por atacantes.

La gestión adecuada de actualizaciones y parches de seguridad es fundamental para prevenir este tipo de riesgos.

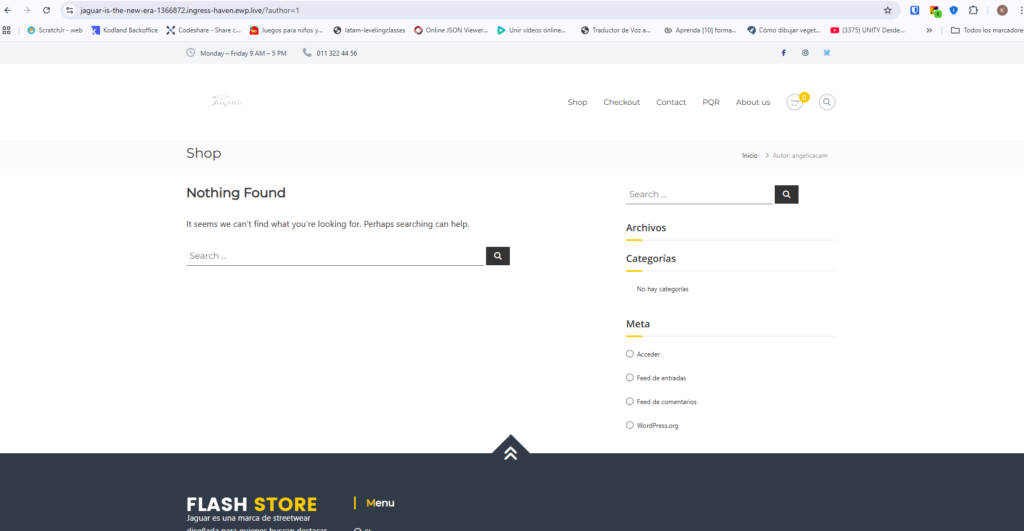

A07: Identification and Authentication Failures (Fallos de Identificación y Autenticación)

Este tipo de vulnerabilidad ocurre cuando los mecanismos de autenticación no están correctamente implementados, permitiendo que atacantes comprometan cuentas de usuario mediante ataques como fuerza bruta, robo de sesiones o reutilización de credenciales.

La implementación de autenticación robusta, políticas de contraseñas seguras y mecanismos de autenticación multifactor contribuye significativamente a mitigar este tipo de amenazas.

Prueba realizada: Intento de enumeración de usuarios mediante manipulación de parámetros de autor.

Procedimiento: Se inyectó la consulta /?author=1 en la URL principal.

Resultado (Evidencia en imagen): Vulnerabilidad Detectada. Aunque la página principal no muestra contenido, el sistema redirige a una URL que expone el nombre de usuario del administrador en el camino de navegación (“Breadcrumb”). Se identificó el nombre de usuario “angelicacam”.

Estado: Riesgo Detectado (Bajo). Es una fuga de información que facilita ataques dirigidos.

Se concluye que el sitio presenta una debilidad de divulgación de información al permitir la enumeración de usuarios. Aunque esto no representa un compromiso de seguridad inmediato, reduce el tiempo y el esfuerzo necesarios para que un atacante lance un ataque de fuerza bruta exitoso, al conocer de antemano el identificador del administrador. Se requiere una corrección menor para endurecer el control de acceso.

A08: Software and Data Integrity Failures (Fallos en la Integridad de Software y Datos)

Estos fallos se presentan cuando las aplicaciones no verifican adecuadamente la integridad del software o los datos que utilizan. Esto puede permitir la ejecución de código malicioso o la manipulación de información crítica dentro del sistema.

Para prevenir este tipo de vulnerabilidades se recomienda utilizar firmas digitales, controles de integridad y mecanismos de validación de actualizaciones.

A09: Security Logging and Monitoring Failures (Fallas en el Registro y Monitoreo de Seguridad)

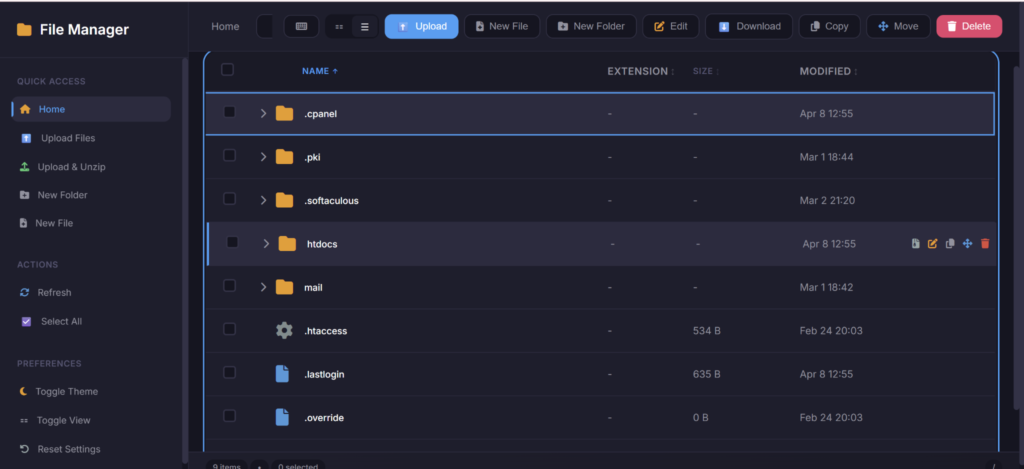

La ausencia de registros y monitoreo adecuados dificulta la detección y respuesta ante incidentes de seguridad, ya que impide identificar comportamientos sospechosos; por ello, la implementación de logs, auditorías y sistemas de monitoreo es fundamental. En el análisis, se generaron solicitudes controladas (errores 404, accesos repetitivos y parámetros inusuales) para verificar que el servidor registre eventos en sus logs, incluyendo datos como IP, fecha, recurso solicitado y respuesta, lo que permite confirmar la capacidad del sistema para detectar y documentar actividades potencialmente maliciosas.

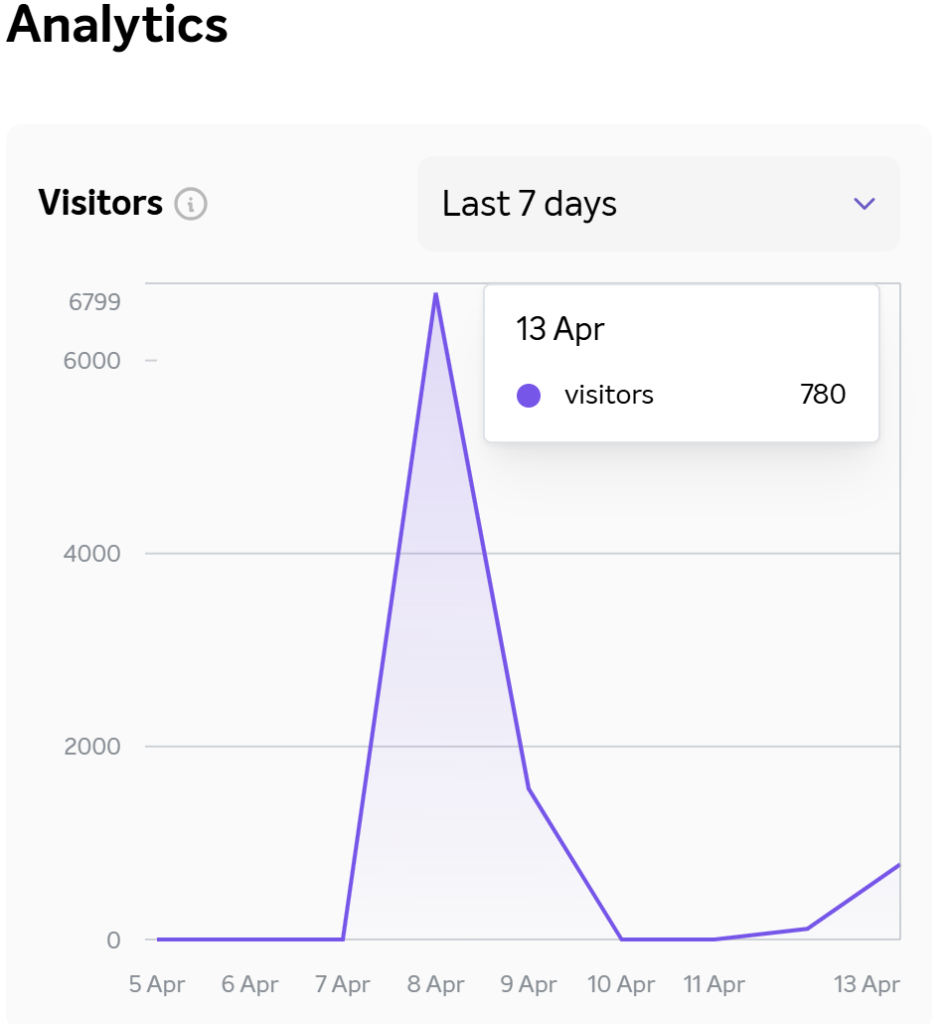

El análisis del control A09 evidenció que el entorno de hosting utilizado (InfinityFree) presenta limitaciones significativas en cuanto al acceso a registros de actividad y monitoreo de seguridad. Aunque es posible visualizar ciertos registros de error, no se dispone de acceso a logs completos de acceso (access logs) ni a herramientas de monitoreo en tiempo real.

Esta restricción impide verificar de manera adecuada los eventos generados por el sistema, dificultando la detección de comportamientos anómalos o intentos de ataque. Adicionalmente, no se evidencian mecanismos de alertas, bloqueo de solicitudes o análisis automatizado de eventos.

En consecuencia, se concluye que el sistema presenta una vulnerabilidad asociada a la categoría A09 del OWASP Top 10, debido a la falta de capacidades robustas de registro y monitoreo de seguridad, propias de entornos de hosting gratuitos.

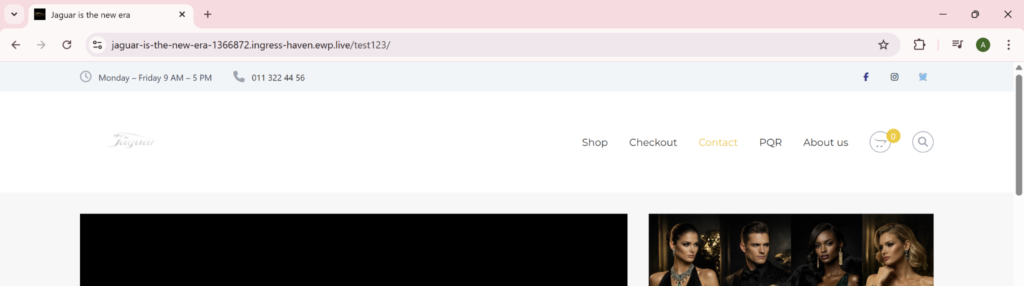

A10: Server-Side Request Forgery – SSRF

La vulnerabilidad SSRF se presenta cuando una aplicación permite que un atacante envíe solicitudes desde el servidor hacia recursos internos o externos no autorizados, lo que puede exponer información sensible o evadir controles de seguridad; su mitigación requiere validar adecuadamente las solicitudes y restringir el acceso a recursos internos. En este contexto, el marco OWASP Top 10 resulta fundamental para identificar y comprender estos riesgos, orientando el análisis hacia los aspectos más críticos y facilitando la implementación de medidas que fortalezcan la seguridad del sistema.

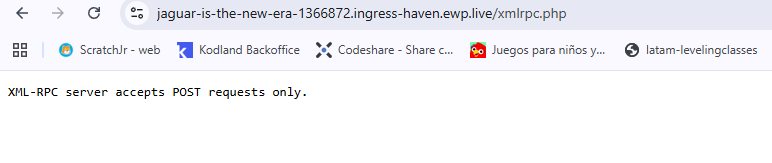

Prueba realizada: Verificación de la exposición del endpoint xmlrpc.php.

Procedimiento: Se realizó una petición GET directa al archivo de comunicación remota del servidor para evaluar su visibilidad y respuesta.

Resultado (Evidencia en imagen): El servicio XML-RPC se encuentra activo y respondiendo a peticiones. Aunque WordPress lo utiliza para funciones legítimas, su exposición sin restricciones puede ser explotada por un atacante para realizar peticiones forzadas desde el servidor hacia la red interna o hacia terceros.

Estado: Riesgo Bajo / Recomendación de Mejora.

El análisis integral del sitio Jaguar bajo la metodología OWASP Top 10 revela una postura de seguridad sólida, cumpliendo satisfactoriamente con la mayoría de los controles. Los hallazgos identificados (exposición de nombres de usuario en el paso A07 y servicio XML-RPC activo en el A10) son vectores de información que no comprometen el sitio de inmediato, pero que deben ser mitigados para prevenir ataques dirigidos de fuerza bruta. El uso correcto de HTTPS, el manejo de errores y la integridad del software demuestran un desarrollo alineado con estándares profesionales de ingeniería.

Conclusiones

El desarrollo de esta práctica permitió aplicar técnicas clave de reconocimiento en ciberseguridad, integrando herramientas de análisis de red, consultas a servicios públicos y metodologías de evaluación de vulnerabilidades. A través de este proceso se obtuvo una visión general de la infraestructura del dominio analizado, identificando aspectos técnicos relevantes como la correcta resolución DNS, el uso de múltiples direcciones IP asociadas a balanceo de carga y la implementación de políticas de seguridad que bloquean solicitudes ICMP, limitando la visibilidad del sistema.

Asimismo, el análisis de puertos evidenció una configuración orientada a la seguridad, donde solo se exponen servicios esenciales como SSH, HTTP y HTTPS, mientras que la mayoría de los puertos permanecen filtrados mediante mecanismos como firewalls. Complementariamente, el estudio de DNS, WHOIS y certificados SSL/TLS permitió comprender la gestión centralizada del dominio, el uso de protección de privacidad y la implementación de comunicaciones seguras mediante HTTPS, reflejando una infraestructura moderna y alineada con buenas prácticas.

Finalmente, la aplicación del marco OWASP Top 10 permitió contextualizar los principales riesgos de seguridad en aplicaciones web, facilitando la identificación de posibles vulnerabilidades y estrategias de mitigación. En conjunto, la práctica resalta la importancia del reconocimiento como una etapa fundamental en auditorías y pruebas de penetración, ya que permite obtener información crítica sin realizar acciones intrusivas, fortaleciendo la comprensión del entorno y contribuyendo a mejorar la seguridad del sistema.

Créditos

Autor: Angelica Maria Camacho Monsalve – Keren Saray Guzmán Yepes

Editor: Magister Ingeniero Carlos Iván Pinzón Romero

Código: UCHEG1-1

Universidad: Universidad Central

Referencias

Pinzón Romero, C. I. (2026). 02_Módulo 02: Metodologías y fuentes de información. Universidad Central.

OWASP Foundation. (2021). OWASP Top 10: The ten most critical web application security risks. https://owasp.org/Top10/

OWASP Foundation. (2021). OWASP Top 10 2021 – Introduction. https://owasp.org/Top10/2021/

Namecheap, Inc. (2026). Domain registration and DNS services. https://www.namecheap.com/

Sectigo Limited. (2025). SSL/TLS certificates and digital security. https://sectigo.com/

Cloudflare, Inc. (2024). What is DNS? https://www.cloudflare.com/learning/dns/what-is-dns/

Cloudflare, Inc. (2024). What is SSL/TLS? https://www.cloudflare.com/learning/ssl/what-is-ssl/

Microsoft Corporation. (2023). Networking commands (ping, tracert, nslookup). https://learn.microsoft.com/

Nmap Project. (2024). Nmap network scanning. https://nmap.org/book/

ICANN. (2024). WHOIS lookup and domain information. https://lookup.icann.org/