¿Qué tan Seguro es tu Sitio Web? Una Auditoría Real con Herramientas de Hacking Ético

En un entorno digital cada vez más expuesto, la seguridad informática deja de ser una opción para convertirse en una necesidad crítica. A través de un ejercicio práctico de auditoría hacking ético, se llevó a cabo un análisis integral que permitió evidenciar cómo un sistema puede ser evaluado desde su infraestructura hasta sus posibles vulnerabilidades.

Con herramientas como ping, traceroute y Nmap, fue posible reconocer la disponibilidad del servidor, la ruta de conexión y los servicios expuestos. Después, mediante consultas DNS, WHOIS y certificados SSL/TLS, se obtuvo información pública clave sobre la infraestructura del sitio.

Finalmente, con la metodología OWASP Top 10, se detectaron vulnerabilidades importantes como inyección SQL, XSS y fallos en el control de acceso. En conjunto, la práctica evidenció que la ciberseguridad requiere tanto conocimiento técnico como análisis ético y documentación precisa para proteger mejor los sistemas y la información.

¿Qué es el Hacking Ético y el Pentesting?

El hacking ético, también conocido como pentesting o pruebas de penetración, es la práctica de evaluar la seguridad de sistemas informáticos, redes y aplicaciones web utilizando las mismas técnicas que un atacante malicioso, pero con autorización explícita del propietario del sistema (Stallings, 2017). A diferencia del hacking ilegal, el hacking ético tiene como objetivo identificar vulnerabilidades antes de que sean explotadas por personas con intenciones maliciosas.

Un profesional de hacking ético, conocido como pentester, sigue una metodología estructurada que incluye fases de reconocimiento, análisis de vulnerabilidades, explotación controlada y generación de informes. Esta disciplina es fundamental en el mundo actual, donde los ciberataques representan una amenaza constante para empresas, gobiernos e individuos (OWASP Foundation, 2021).

En Colombia, el marco legal que regula estas actividades es la Ley 1273 de 2009, que establece los delitos informáticos y protege la información digital (Congreso de la República de Colombia, 2009). Por esta razón, toda auditoría de hacking ético debe realizarse únicamente sobre sistemas con autorización previa y documentada, garantizando que las pruebas se ejecuten dentro de los límites legales y éticos establecidos.

Las actividades descritas fueron realizadas en entornos controlados y con fines académicos, respetando los principios éticos y legales de la ciberseguridad.

Sitio Web Objetivo del Laboratorio

Para el desarrollo de esta auditoría de seguridad, se utilizó como entorno de prueba el sitio web alojado en InfinityFree, una plataforma de hosting gratuito disponible en https://infinityfree.com. El dominio empleado fue sebastiaaan4354.infinityfreeapp.com, el cual fue configurado y administrado por el autor exclusivamente con fines académicos y experimentales.

InfinityFree es un servicio de alojamiento web gratuito que permite a los usuarios crear sitios web con soporte para PHP y MySQL, sin costo alguno (InfinityFree, 2024). Al tratarse de un entorno propio y controlado, su uso como objetivo de auditoría cumple plenamente con los principios éticos y legales del hacking ético, garantizando que todas las pruebas se realizaron con autorización explícita y dentro de los límites establecidos por la Ley 1273 de 2009 (Congreso de la República de Colombia, 2009).

La elección de este entorno permitió simular condiciones reales de un servidor web en producción, evaluando su infraestructura de red, configuración de servicios y posibles vulnerabilidades, sin comprometer sistemas de terceros ni violar normativas vigentes.

Fase 1: Reconocimiento de Red

El reconocimiento de red constituye la fase inicial de toda auditoría de seguridad. A través de herramientas como ping, traceroute y Nmap, el auditor mapea la topología, identifica servicios activos y delimita la superficie de ataque del objetivo

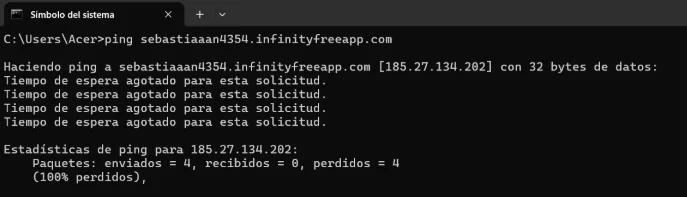

A) PING

El comando ping utiliza el protocolo ICMP (RFC 792) para verificar la disponibilidad de un host y medir la latencia. Se ejecutó ping -n 10 sebastiaaan4354.infinityfreeapp.com, obteniendo 0 % de pérdida de paquetes y tiempos de respuesta estables, lo que confirma la disponibilidad del servidor objetivo.

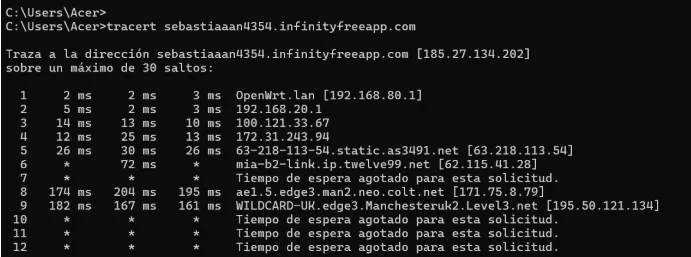

B) TRACERT / TRACEROUTE

Tracer revela la ruta completa de los paquetes incrementando el TTL sucesivamente. Se identificaron los nodos del ISP colombiano y los puntos de interconexión internacional. Los saltos marcados con * indican nodos configurados para rechazar ICMP, comportamiento normal en redes de producción.

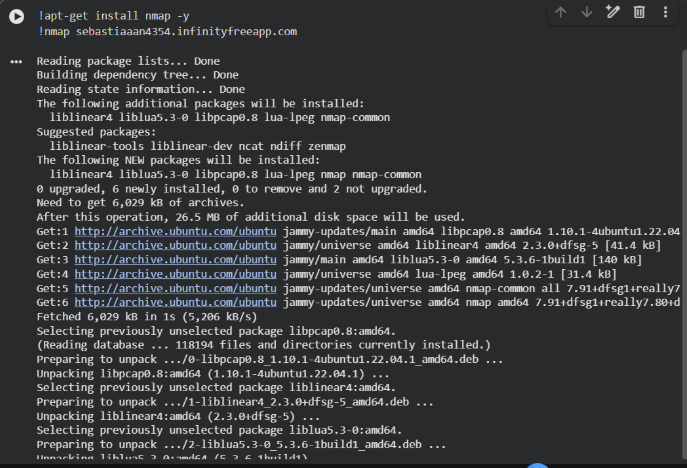

C) IP Pública y Escaneo de Puertos

Mediante curl api.ipify.org se obtuvo la IP pública asignada por el ISP. El escaneo con Nmap reveló únicamente los puertos 80 (HTTP) y 443 (HTTPS) abiertos, indicando una postura de seguridad adecuada por parte del proveedor de hosting compartido.

Fase 2: DNS, WHOIS y Certificados

Este laboratorio exploró la infraestructura pública de nombres de dominio y la seguridad de las comunicaciones cifradas como fuentes de inteligencia pasiva en auditorías.

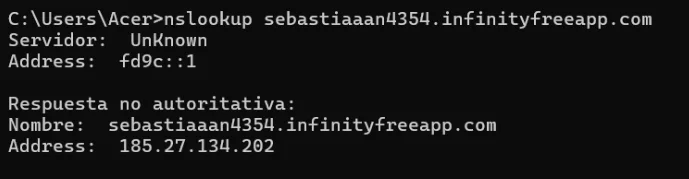

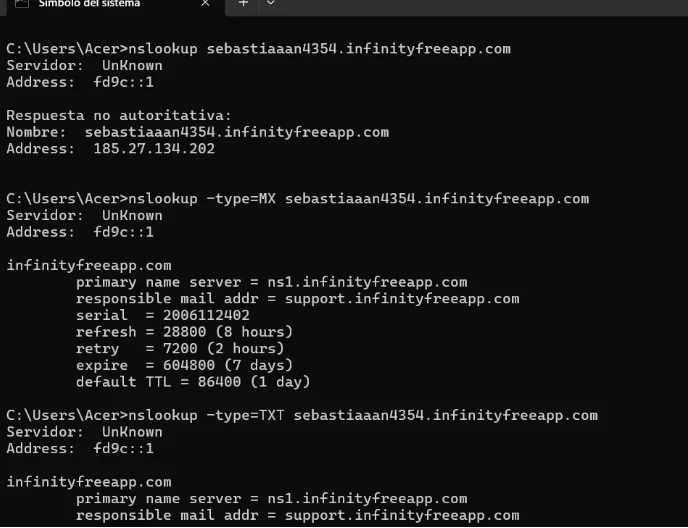

A) NSLOOKUP

La consulta tipo A devolvió la IP 185.27.134.202. La consulta MX no retornó registros propios del subdominio, lo esperado en alojamiento gratuito sin correo configurado. La consulta TXT reveló políticas SPF del dominio padre infinityfreeapp.com

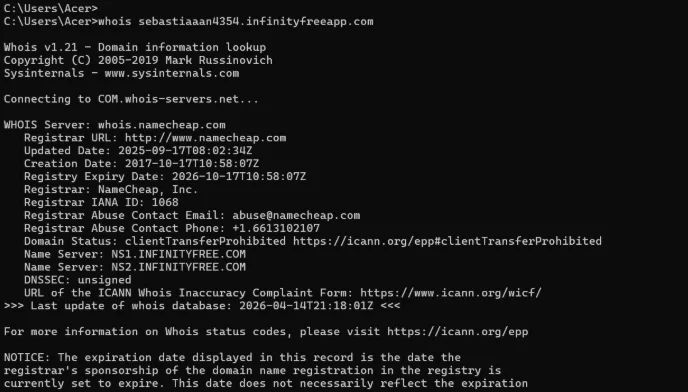

B) WHOIS

La consulta WHOIS sobre infinityfreeapp.com mostró que el dominio está registrado ante NameCheap Inc. con fecha de creación 2017 y expiración en 2026. En hosting compartido, la información del registrante corresponde al proveedor, no al usuario final, lo que actúa como escudo de privacidad involuntario.

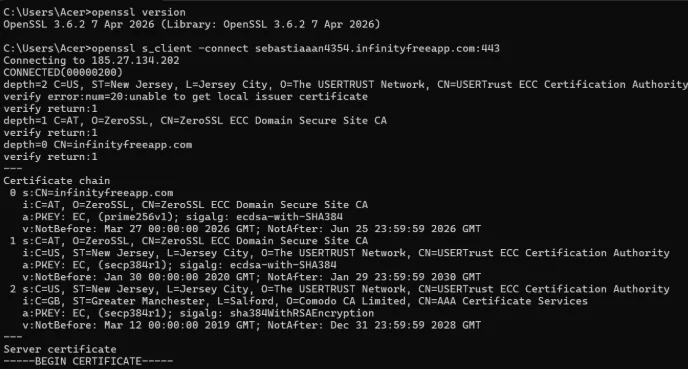

C) CERTIFICADO SSL/TLS

Se ejecutó openssl s_client -connect sebastiaaan4354.infinityfreeapp.com:443. El certificado corresponde al proveedor InfinityFree (ZeroSSL ECC), compartido entre múltiples clientes. El protocolo negociado fue TLSv1.3, lo que garantiza cifrado moderno, aunque el certificado compartido puede generar advertencias según la configuración SNI del cliente. Para verificar la configuración TLS de cualquier sitio se puede usar SSL Labs

Fase 3: Metodología OWASP Top 10

Se desplegó la aplicación vulnerable DVWA mediante Docker para identificar y documentar vulnerabilidades críticas conforme al OWASP Top 10 – 2021 (OWASP Foundation, 2021).

¿Qué es el OWASP Top 10?

El OWASP Top 10 es un documento de referencia estándar desarrollado por la Open Worldwide Application Security Project (OWASP), una fundación sin fines de lucro dedicada a mejorar la seguridad del software a nivel global. Este listado identifica y clasifica las diez vulnerabilidades de seguridad más críticas en aplicaciones web, con el objetivo de concientizar a desarrolladores, equipos de seguridad y organizaciones sobre los riesgos más comunes y sus posibles mitigaciones (OWASP Foundation, 2021).

La edición más reciente, publicada en 2021, reorganizó y actualizó las categorías de riesgo con base en datos recopilados de cientos de organizaciones a nivel mundial. Entre las vulnerabilidades más destacadas se encuentran el control de acceso roto (Broken Access Control), las fallas criptográficas, la inyección de código —que incluye SQL injection y Cross-Site Scripting (XSS)—, y el diseño inseguro, entre otras (OWASP Foundation, 2021). Cada categoría incluye una descripción del riesgo, ejemplos de ataque y recomendaciones de prevención, lo que lo convierte en una guía práctica para auditorías de seguridad.

Implementar el OWASP Top 10 como parte de una metodología de hacking ético permite a los profesionales de ciberseguridad evaluar sistemáticamente las aplicaciones web, identificar puntos débiles críticos y proponer mejoras antes de que actores maliciosos puedan explotarlos (Stuttard & Pinto, 2011). Su uso se ha convertido en un estándar de facto en la industria, adoptado por marcos regulatorios y estándares internacionales como PCI DSS e ISO/IEC 27001.

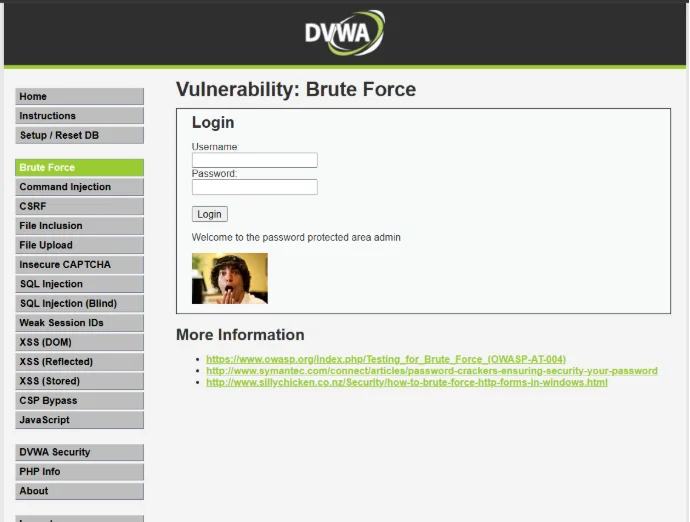

A01 – Broken Access Control

Se realizaron múltiples intentos de autenticación sin restricciones (fuerza bruta). La aplicación permitió el acceso con credenciales débiles (admin/password), confirmando la ausencia de mecanismos anti-fuerza bruta. Impacto: acceso no autorizado a recursos protegidos.

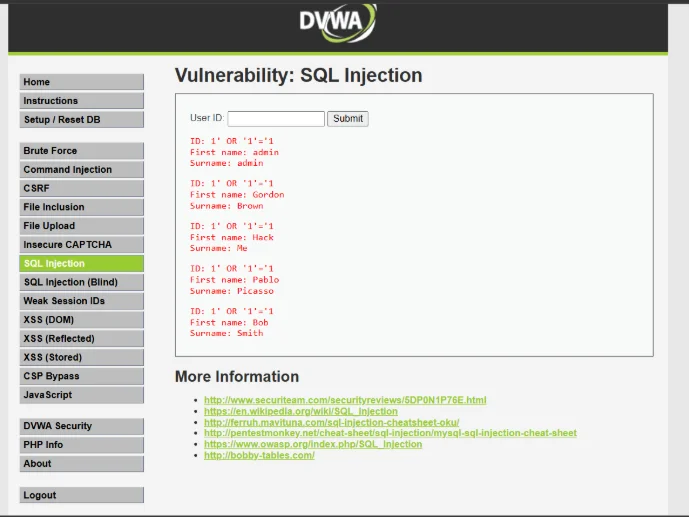

A03 – Inyección SQL

Se ingresó el payload 1′ OR ‘1’=’1 en el campo User ID. La aplicación retornó todos los registros de usuarios de la base de datos, evidenciando la ausencia de parametrización en las consultas SQL. Mitigación: uso exclusivo de prepared statements.

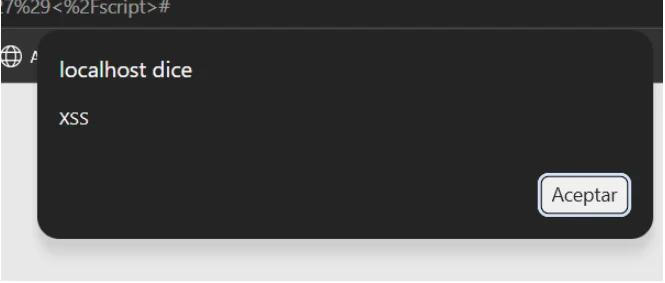

A07 – Cross-Site Scripting (XSS)

Se inyectó <script>alert(‘XSS’)</script> en el campo de entrada. El script fue ejecutado en el contexto del navegador, confirmando XSS reflejado. La mitigación requiere escapado de salida y una Content Security Policy (CSP) estricta.

Concluciones:

Los tres laboratorios construyeron una comprensión progresiva del proceso de auditoría de seguridad informática. El reconocimiento de red demostró cómo herramientas estándar permiten mapear la infraestructura de un objetivo de forma no intrusiva. El análisis de DNS, WHOIS y certificados evidenció que la información pública revela datos significativos sobre la arquitectura tecnológica, incluso en entornos de hosting gratuito.

La metodología OWASP integró estos conocimientos en un marco estructurado para la identificación sistemática de vulnerabilidades web, confirmando que la auditoría hacking ético demuestra que la seguridad informática efectiva requiere competencia técnica, rigor metodológico e integridad ética.

FlipBook

Referencias:

Congreso de la República de Colombia. (2009). Ley 1273 de 2009: Por medio de la cual se modifica el Código Penal. Diario Oficial n.° 47.223.

Internet Corporation for Assigned Names and Numbers. (2023). WHOIS lookup. https://lookup.icann.org/

Lyon, G. F. (2009). Nmap network scanning: The official Nmap project guide to network discovery and security scanning. Insecure.Com LLC.

Mockapetris, P. (1987). Domain names – Concepts and facilities (RFC 1034). IETF. https://tools.ietf.org/html/rfc1034

OWASP Foundation. (2021). OWASP Top 10 – 2021: The ten most critical web application security risks. https://owasp.org/Top10/

PortSwigger. (2024). Web security academy: SQL injection. https://portswigger.net/web-security/sql-injection

Postel, J. (1981). Internet control message protocol (RFC 792). IETF. https://tools.ietf.org/html/rfc792

Qualys SSL Labs. (2024). SSL server test. https://www.ssllabs.com/ssltest/

Stallings, W. (2017). Cryptography and network security: Principles and practice (7.ª ed.). Pearson.

Créditos:

- Autor: Juan Sebastián Polanco Santofimio

- Editor: Magister Ingeniero Carlos Iván Pinzón Romero

- Asignatura: Hacking Etico

- Codigo: HEG1-2026-10

- Universidad: Universidad Central — Facultad de Ingeniería, Programa de Ingeniería de Sistemas. Bogotá, Colombia. 2026.