Hacking ético WordPress OWASP: Análisis completo

Un equipo universitario realizó un análisis completo de hacking ético sobre un sitio WordPress colombiano. Descubre qué vulnerabilidades encontraron usando OWASP Top 10, Nmap, SSL Labs y más herramientas profesionales.INTRODUCCIÓN

Un equipo de estudiantes de Ingeniería de Sistemas de la Universidad Central realizó un ejercicio real de hacking ético sobre el sitio juegoscolombiaonline.free.nf. Lo que encontraron muestra, con datos concretos, cuán expuestos pueden estar los sitios WordPress alojados en servicios de hosting gratuito.

¿Qué es el hacking ético y por qué importa en Colombia?

El hacking ético —también llamado pentesting o prueba de penetración— consiste en atacar un sistema informático con autorización explícita de su propietario para encontrar vulnerabilidades antes de que lo haga un actor malicioso. En Colombia, la demanda de profesionales en ciberseguridad ha crecido aceleradamente, pero la cultura de auditoría proactiva en pequeñas organizaciones aún es muy incipiente.

Este reporte, desarrollado como taller universitario bajo la asignatura Hacking Ético (código 43391427) de la Universidad Central de Bogotá, aplica el marco de referencia más reconocido en la industria: el OWASP Top 10 (2021). Los resultados son reveladores y aplican perfectamente a miles de sitios colombianos en condiciones similares.

RECUADRO INFORMATIVO — Aviso legal

Todas las pruebas descritas en este artículo fueron realizadas sobre un entorno académico controlado. El objetivo es educativo. Reproducir estas técnicas sin autorización puede ser un delito según la Ley 1273 de 2009 en Colombia.

Fase 1: Reconocimiento y escaneo de la infraestructura

El proceso de pentesting siempre comienza con la fase de reconocimiento: recolectar la mayor cantidad de información posible sobre el objetivo sin levantar alarmas. El equipo utilizó herramientas estándar de la industria.

Verificación de conectividad con Ping y Traceroute

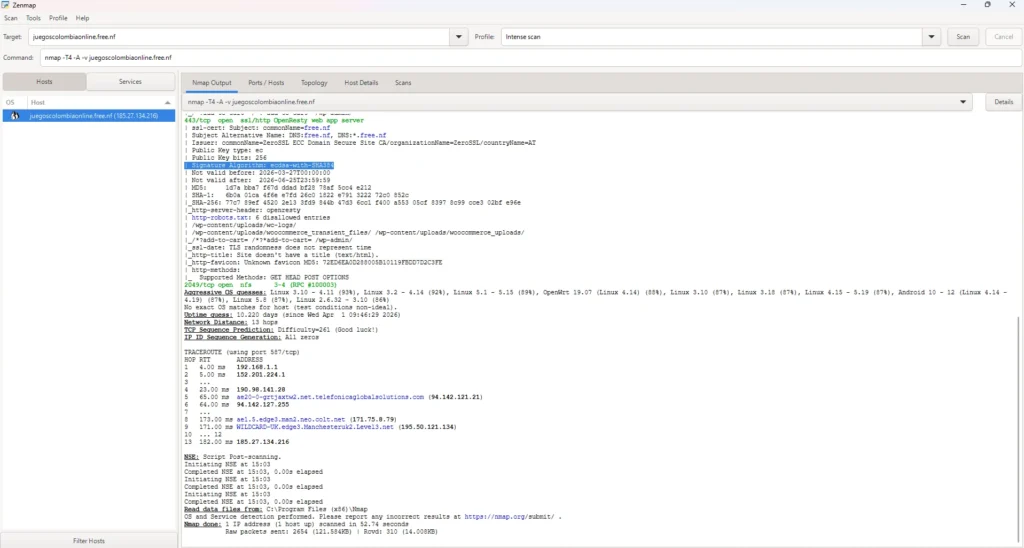

El primer paso fue confirmar que el servidor estaba activo usando el clásico comando ping. El dominio juegoscolombiaonline.free.nf respondió desde la IP 185.27.134.216. Posteriormente, el traceroute reveló la ruta completa de paquetes: pasaban por infraestructura de Level3 y Colt —operadoras internacionales de backbone— antes de llegar al servidor de hosting gratuito.

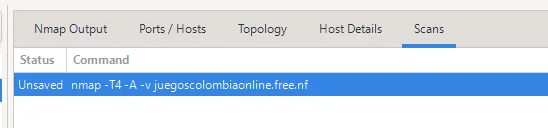

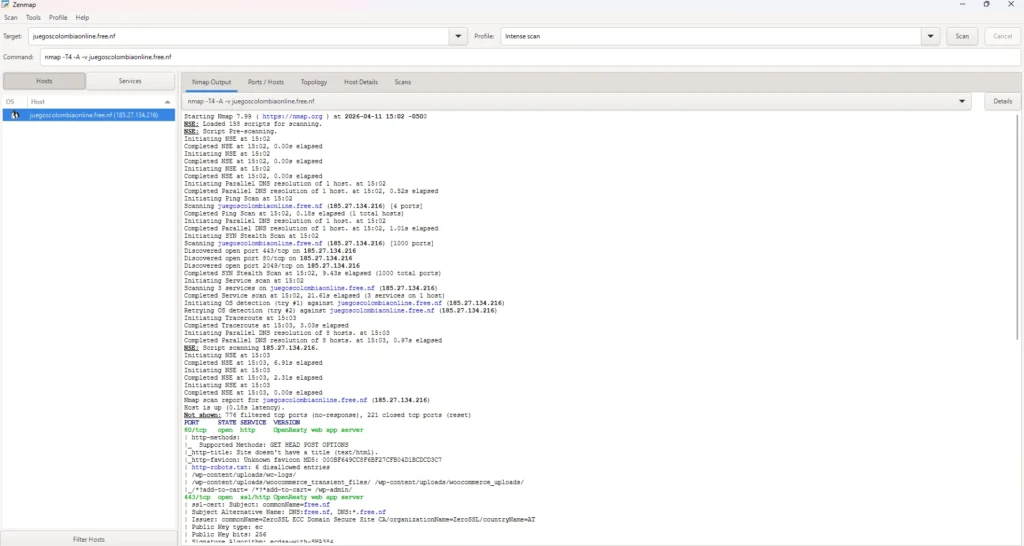

Configuracion Zenmap

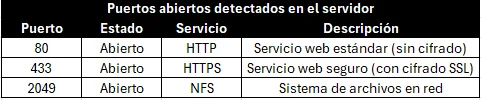

Resultados del Escaneo

Puertos 80 y 443 (HTTP/HTTPS): La presencia de ambos puertos abiertos es el hallazgo esperado para cualquier servidor web moderno. El puerto 80 permite conexiones sin cifrar, mientras que el puerto 443 ofrece comunicación segura mediante SSL/TLS.

Puerto 2049 (NFS): Este resultado es atípico en un entorno de hosting web com partido. NFS es un protocolo utilizado para compartir sistemas de archivos. Su presencia abierta podría deberse a la configuración interna de la infraestructura o a un puerto filtrado interpretado por Nmap. Detección de Sistema Operativo: El escaneo intento identificar el sistema operativo 13 del servidor, pero no logro una determinación concluyente. Esto es una practica común de seguridad para ocultar esta información a posibles atacantes.

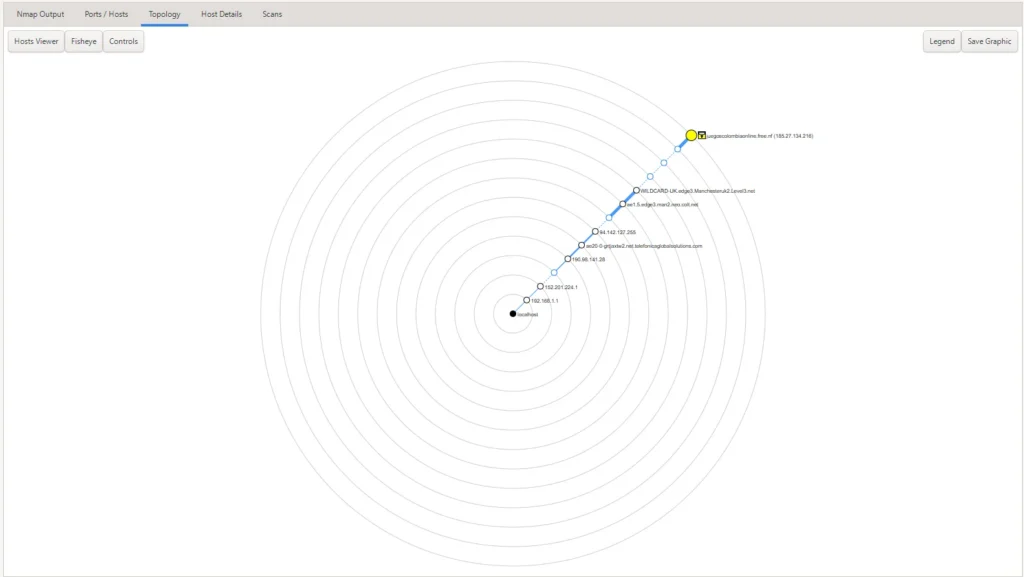

Topología de Red

Topología de red generada por Zenmap. Se visualizan los nodos intermedios entre el cliente en Colombia y el servidor destino (185.27.134.216) alojado en InfinityFree.

Análisis DNS, WHOIS y certificados SSL/TLS

Registros DNS con nslookup

El análisis DNS reveló información crítica sobre la infraestructura y sus posibles debilidades:

- Registro A: El dominio resuelve correctamente a 185.27.134.216 mediante el servidor DNS local gpon.net (respuesta no autoritativa, normal en caché).

- Registro MX: Ningún servidor de correo configurado. El sistema devolvió el registro SOA en su lugar, lo que indica ausencia de servicio de email propio.

- Registro NS: El servidor de nombres autoritativo es ns2.free.nf de InfinityFree, con TTL de 1 día.

- Registro TXT: Vacío. No existen políticas SPF, DKIM ni DMARC.

[RECUADRO DE ALERTA — Vulnerabilidad: Email Spoofing habilitado]

La ausencia total de registros SPF, DKIM y DMARC significa que cualquier persona podría enviar correos electrónicos suplantando el dominio juegoscolombiaonline.free.nf. Un atacante podría usar esto para campañas de phishing altamente creíbles dirigidas a los usuarios del sitio. Esta vulnerabilidad se clasifica de severidad media según OWASP.

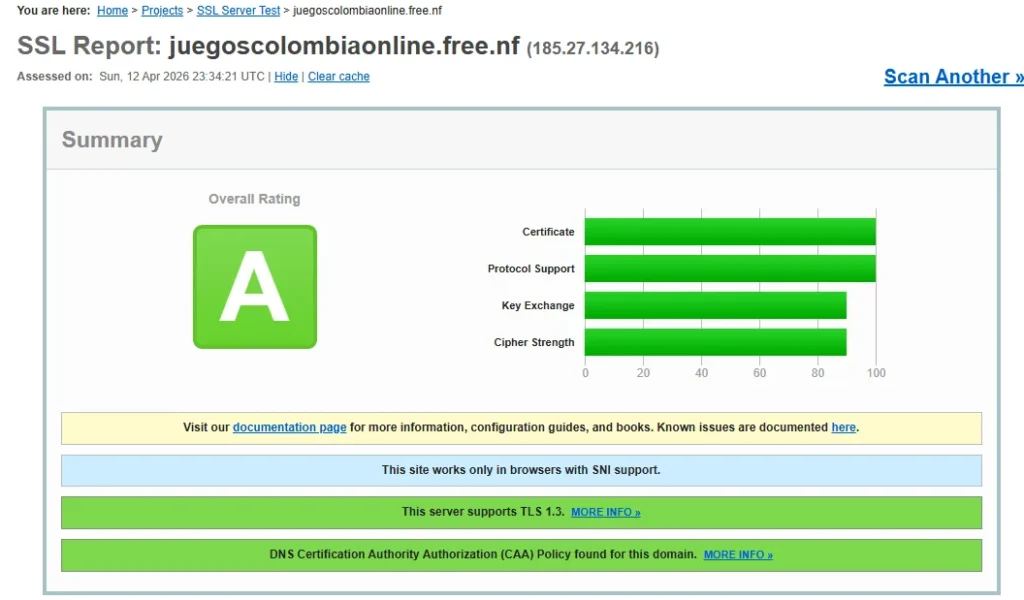

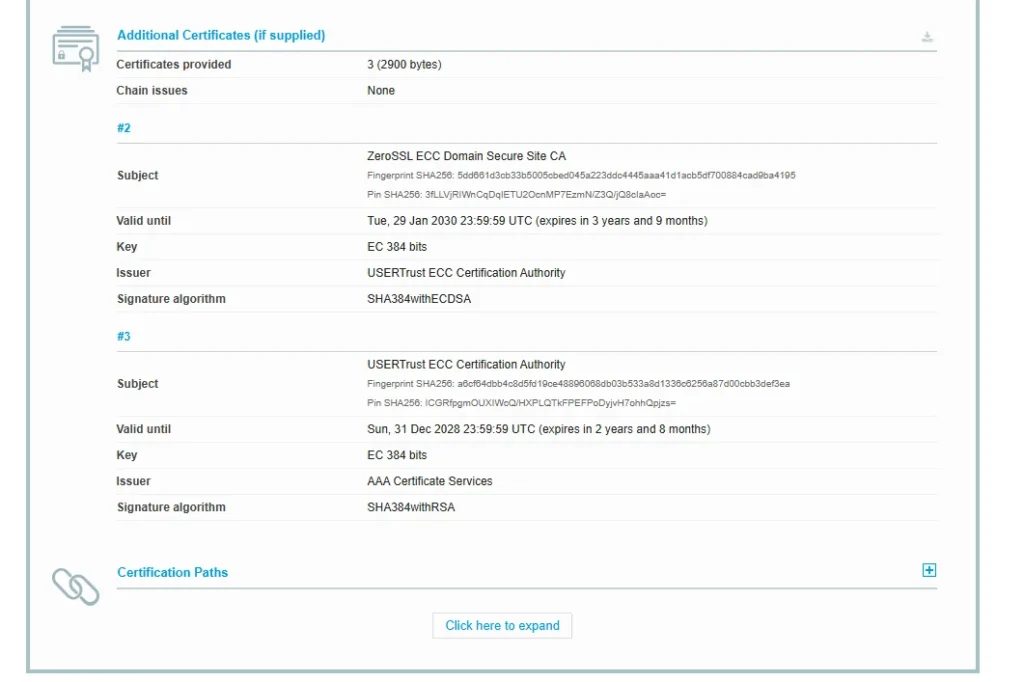

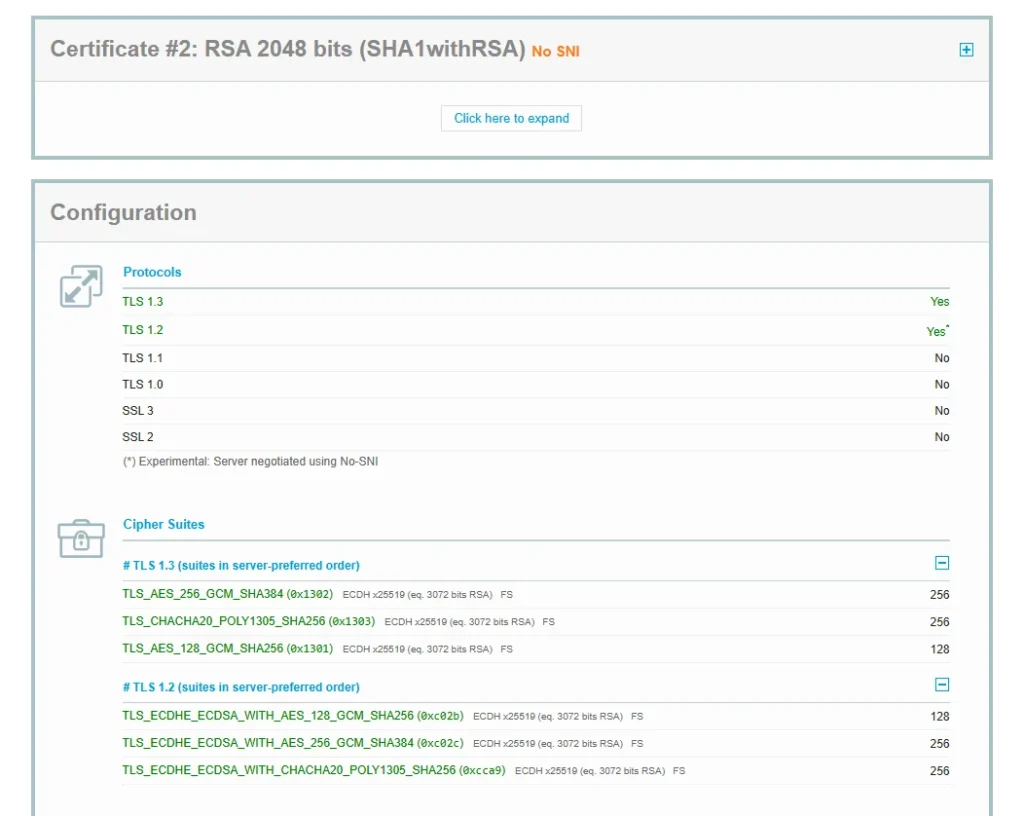

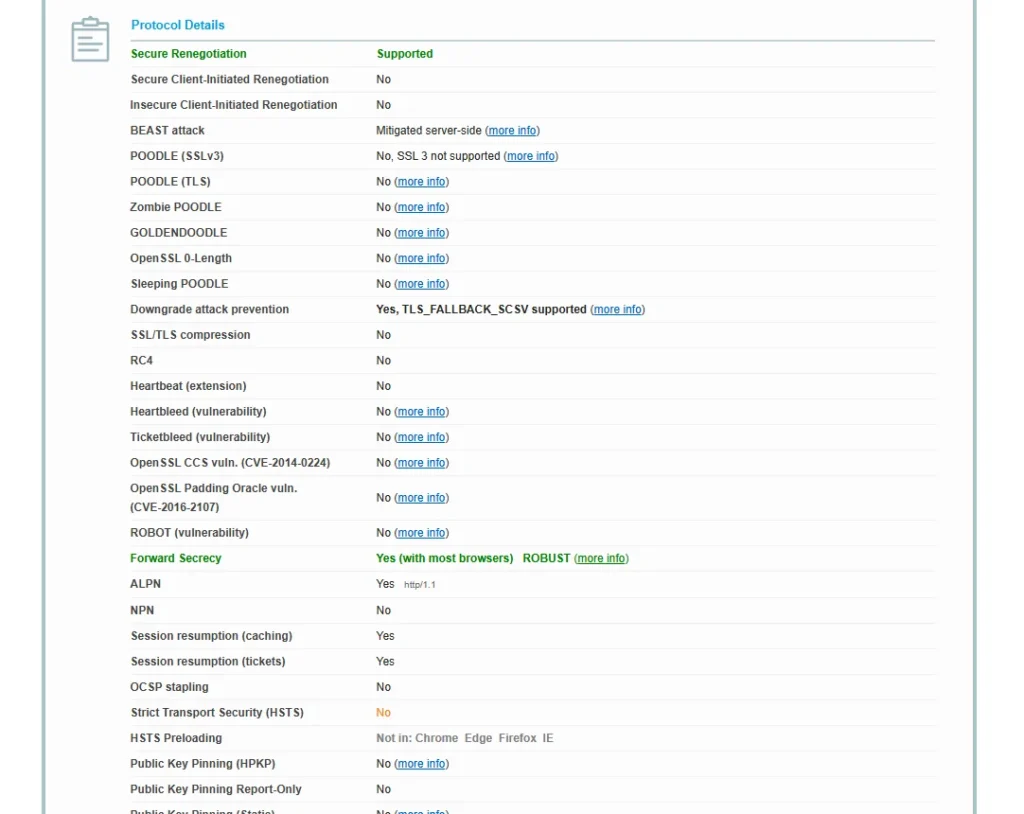

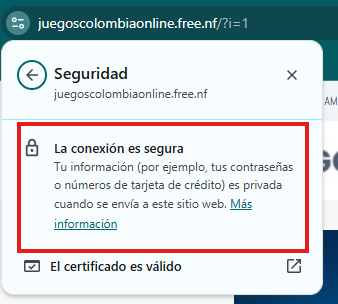

SSL/TLS — Puerto 443

El analisis del certificado SSL/TLS del sitio, realizado mediante la herramienta SSL Labs Qualys SSL Labs (2026), arroj´o una calificacion general de A, lo que indica una configuracion de seguridad solida. El certificado principal es de tipo EC 256 bits con algoritmo SHA384withECDSA, emitido por la autoridad certificadora ZeroSSL ECC Domain Secure Site CA, con vigencia desde el 27 de marzo de 2025 hasta el 25 de junio de 2026. El certificado es reconocido como confiable por los principales navegadores y sistemas operativos: Mozilla, Apple, Android, Java y Windows. Se confirmo ademas que el servidor soporta TLS 1.3 como protocolo principal, mientras que TLS 1.2 esta habilitado de forma experimental. Versiones antiguas e inseguras como TLS 1.1, TLS 1.0, SSL 3 y SSL 2 estan correctamente deshabilitadas, lo cual es una buena practica de seguridad. Las suites de cifrado utilizadas emplean algoritmos modernos como AES-256-GCM y ChaCha20-Poly1305, todos con soporte de Perfect Forward Secrecy (PFS), garantizando que el cifrado de sesiones pasadas no se vea comprometido si la clave privada fuera expuesta en el futuro. La cadena de certificados esta completa (3 certificados suministrados, sin problemas de cadena), y el estado de revocacion figura como valido (no revocado). Como observacion menor, se identifico que el servidor requiere soporte SNI (Server Name Indication) para funcionar correctamente, lo que es estandar en entornos de hosting compartido como InfinityFree.

Calificacion general del certificado SSL/TLS en SSL Labs.

Análisis OWASP TOP 10

A01: Control de acceso quebrado

Hallazgo: Se identificó que, aunque el servidor solicita credenciales para acceder a directorios sensibles como /wp-content/uploads/, no cuenta con mecanismos de bloqueo tras intentos fallidos.

Riesgo: Esto permite que un atacante realice ataques de fuerza bruta mediante diccionarios de contraseñas, lo que podría comprometer la integridad de los datos almacenados al no haber una restricción por IP.

A02: Fallas criptográficas

Hallazgo: El sitio utiliza el protocolo HTTPS para cifrar la comunicación, y el certificado es reconocido como válido por las principales autoridades.

Análisis: Bajo el estándar OWASP, se verificó que el uso de capas de conexión segura mitiga riesgos de interceptación de datos en texto plano (ataques Man-in-the-Middle).

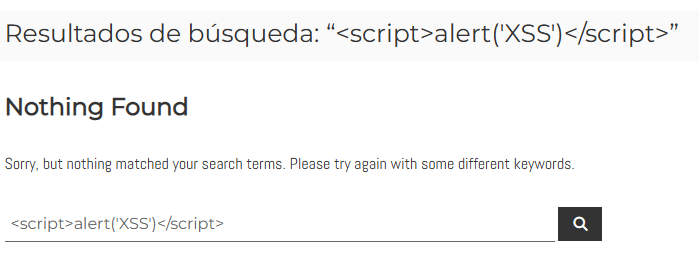

A03: Inyección

Hallazgo: Se realizaron pruebas de Cross-Site Scripting (XSS) reflejado en el motor de búsqueda. El sistema no ejecutó el script malicioso, sino que lo procesó como texto plano.

Análisis: Esto indica que el CMS (WordPress) implementa filtros básicos de sanitización de salida, aunque se recomienda validar también que las consultas a la base de datos utilicen sentencias preparadas para evitar inyecciones SQL.

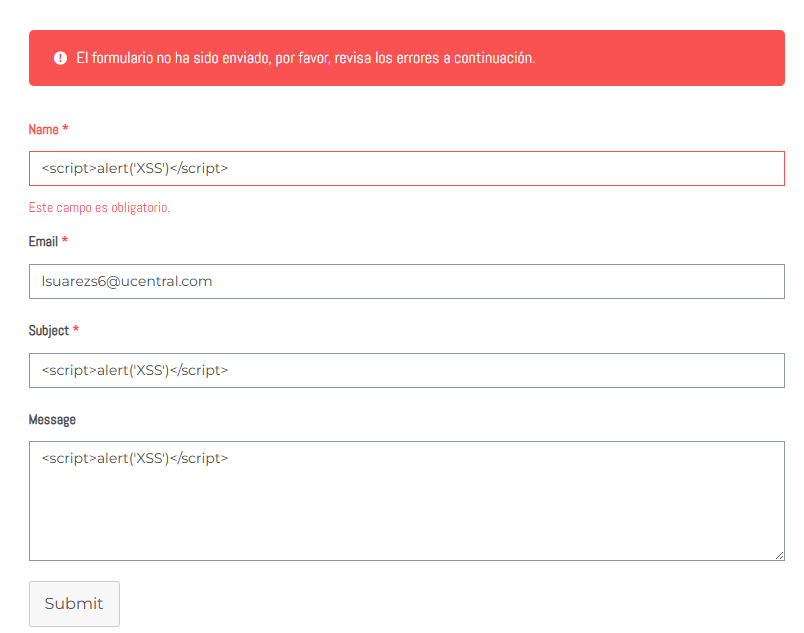

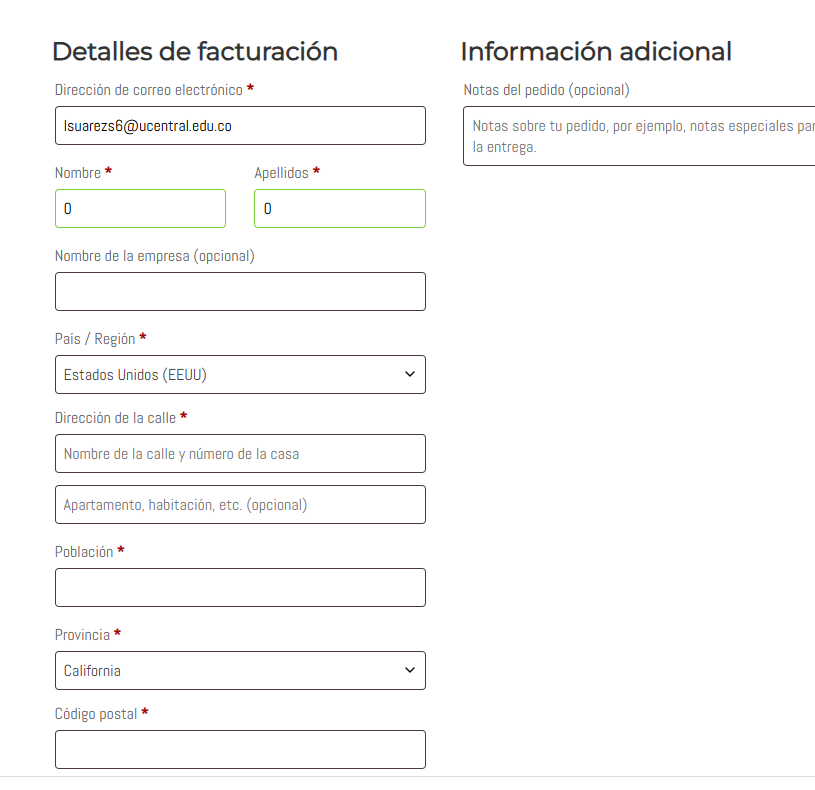

A04: Diseño Inseguro

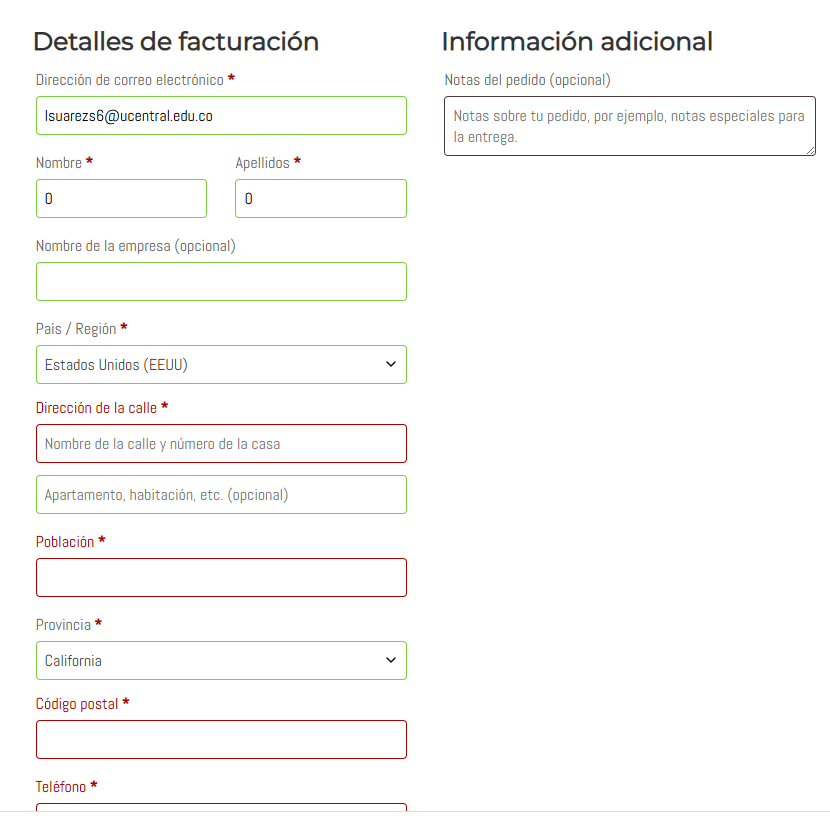

Hallazgo: Los formularios del sitio permiten el ingreso de caracteres numéricos en campos destinados exclusivamente a nombres y apellidos.

Riesgo: La aplicación confía ciegamente en la entrada del usuario sin verificar la coherencia semántica. Esto puede derivar en “Data Pollution” (corrupción de la base de datos con información basura) o ser el preludio de ataques de inyección más complejos.

A05: Configuración de Seguridad Incorrecta

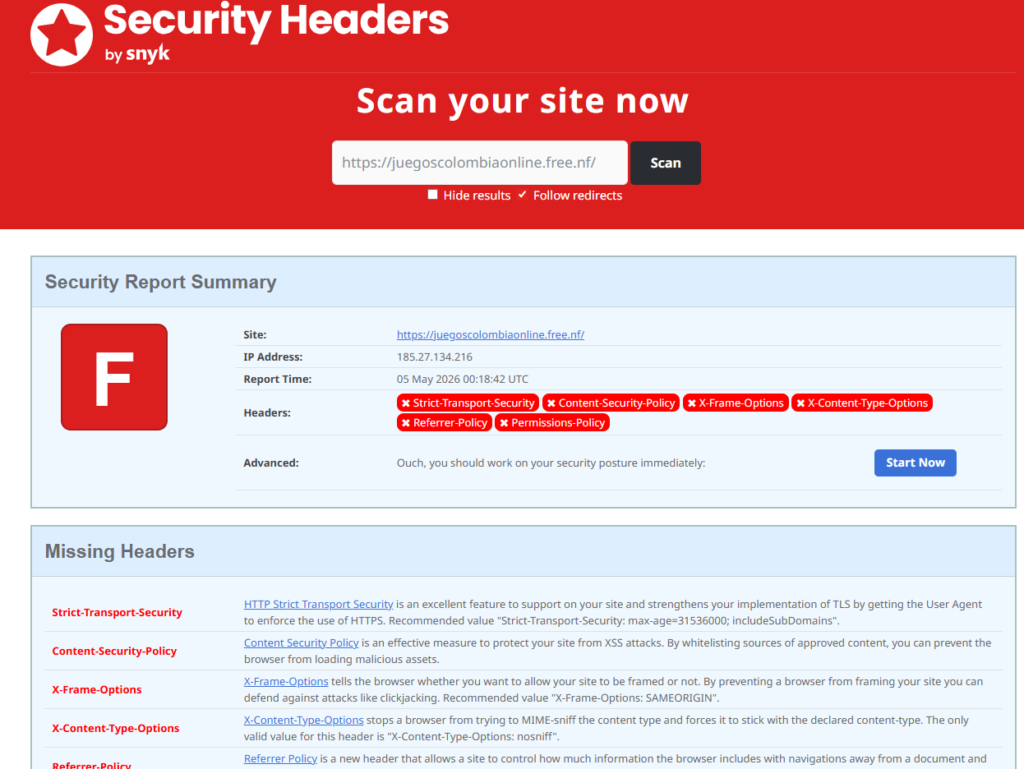

Hallazgo: El análisis de encabezados HTTP arrojó una calificación de “F”, debido a la ausencia total de directivas críticas como Content-Security-Policy (CSP), X-Frame-Options y HSTS.

Riesgo: La falta de estas configuraciones esenciales expone a los visitantes a vulnerabilidades de Clickjacking y degradación de protocolo, representando un fallo de seguridad grave en el servidor.

A06: – Componentes Vulnerables y Desactualizados

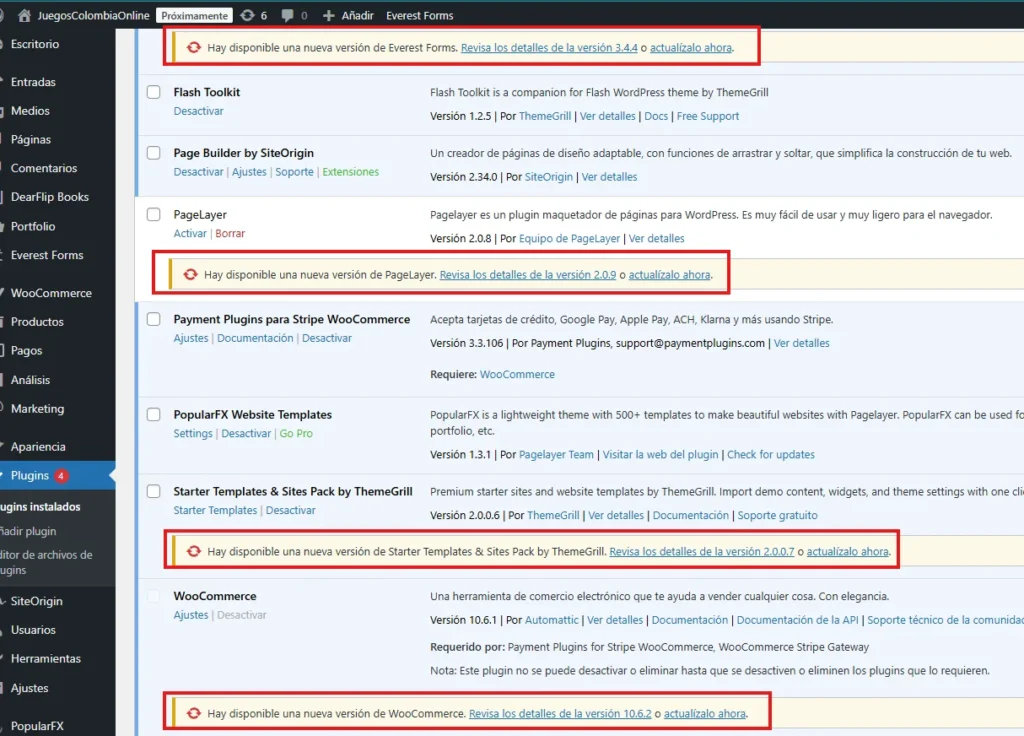

Hallazgo: El panel de administración de WordPress reporta múltiples actualizaciones pendientes para los plugins instalados.

Riesgo: El uso de software obsoleto es un vector crítico que permite a atacantes consultar bases de datos públicas (como WPScan) para ejecutar exploits conocidos y comprometer la integridad del sitio.

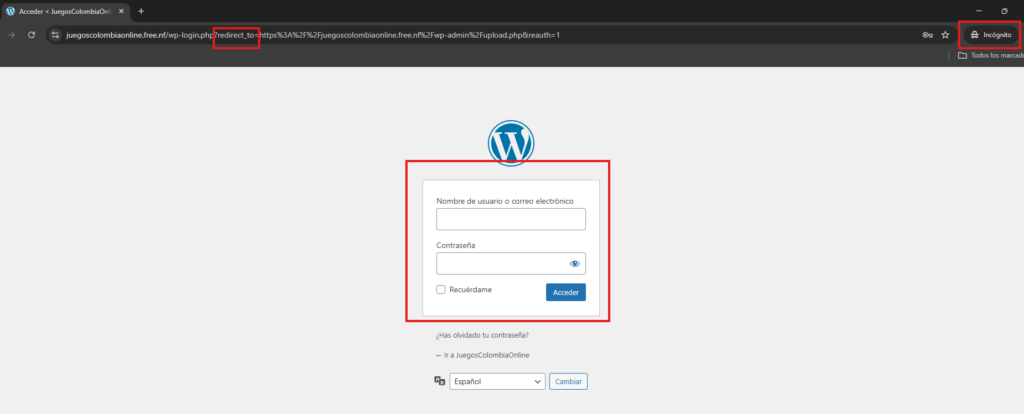

A07: Fallas de Identificación y Autenticación

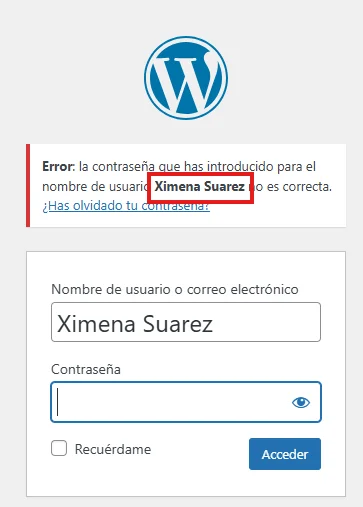

Hallazgo: El sistema confirma la existencia de usuarios al indicar explícitamente que “la contraseña es incorrecta”. Además, permite realizar múltiples intentos fallidos sin bloqueos de IP, límites de tasa (Rate Limiting) ni desafíos tipo CAPTCHA.

Riesgo: Estas fallas facilitan la enumeración de cuentas válidas y exponen el sitio a ataques de fuerza bruta automatizados y masivos mediante diccionarios de contraseñas.

A08: Fallas en la Integridad de Software y Datos

Hallazgo: Aunque los recursos externos se cargan mediante HTTPS, la aplicación carece de mecanismos de verificación de integridad de subrecursos (SRI – Subresource Integrity).

Riesgo: La aplicación confía ciegamente en el proveedor del script. Si el proveedor fuera comprometido, el sitio ejecutaría código malicioso modificado sin detectar la alteración, a pesar de que el tráfico viaje cifrado.

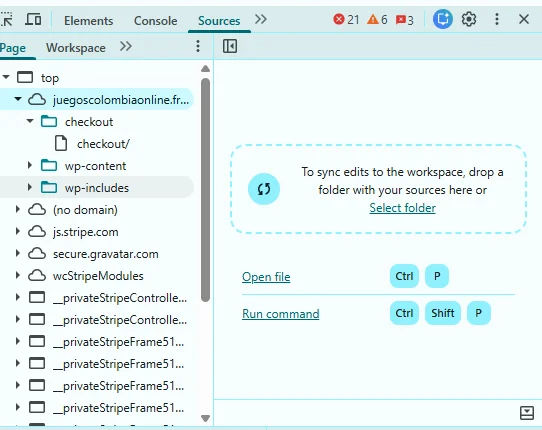

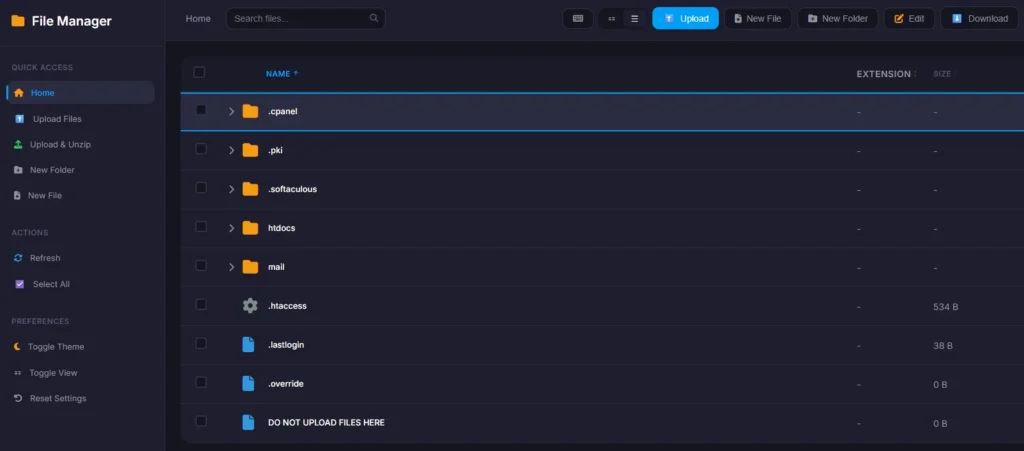

A09: Fallas en el Registro y Monitoreo

Hallazgo: El directorio raíz del hosting carece totalmente de archivos de auditoría estándar, como error_log o registros de acceso. Se verificó que tras realizar pruebas de intrusión, el servidor no genera ninguna bitácora de actividad.

Riesgo: La ausencia de logging impide detectar intrusiones en curso o realizar un análisis forense tras un incidente. Esto permite que un atacante mantenga persistencia, realice movimientos laterales o exfiltre datos sin dejar rastro digital.

A10: Falsificación de Solicitudes del Lado del Servidor (SSRF)

Hallazgo: El análisis se centró en la respuesta del servidor ante solicitudes de archivos como xmlrpc.php.

Riesgo: De acuerdo con el estándar OWASP, la falta de controles en estas interfaces puede permitir que un atacante induzca al servidor a realizar peticiones no deseadas hacia la infraestructura interna o externa, facilitando el escaneo de puertos internos o el bypass de firewalls.