Reconocimiento de red y hacking ético: cómo se analiza la seguridad de un sitio web paso a paso

La seguridad web ya no es un lujo reservado para grandes corporaciones. Hoy, cualquier sitio —desde una tienda en línea hasta un portal educativo— puede convertirse en blanco de atacantes si no cuenta con una evaluación periódica de sus vulnerabilidades.

En este artículo exploramos, de forma didáctica y detallada, cómo funciona un análisis de seguridad web real, basado en técnicas de reconocimiento de red y en la metodología OWASP Top 10 (2021). Este análisis se realiza exclusivamente sobre un entorno de prueba debidamente autorizado, con fines educativos y académicos.

Es importante aclarar que las actividades descritas corresponden a un escaneo y reconocimiento de vulnerabilidades bajo consentimiento explícito del propietario del sistema, cumpliendo con principios éticos y legales de la ciberseguridad. En ningún caso se promueve el acceso no autorizado ni el uso indebido de estas técnicas fuera de un contexto controlado y permitido.

¿Qué es el hacking ético y por qué importa?

El hacking ético consiste en aplicar las mismas técnicas y herramientas que usaría un atacante, pero con autorización explícita del propietario del sistema y con el único objetivo de encontrar fallas antes de que alguien malintencionado lo haga. No se trata de romper nada: se trata de entender cómo está construido un sistema para protegerlo mejor.

En este caso, el análisis fue realizado sobre el dominio yamahacolombia-pyp.free.nf, con carta de autorización firmada por el propietario del sitio, en el marco de un proyecto académico de la Universidad Central de Colombia, asignatura Hacking Ético I. Este punto es fundamental: ninguna prueba de seguridad debe ejecutarse sin consentimiento previo y documentado.

El entorno de trabajo: Kali Linux sobre VirtualBox

Para llevar a cabo las pruebas se utilizó Kali Linux, una distribución de Linux especialmente diseñada para la seguridad informática, que incluye cientos de herramientas preinstaladas para análisis de redes, pruebas de penetración y evaluación de vulnerabilidades. Este sistema fue ejecutado dentro de una máquina virtual usando Oracle VM VirtualBox, lo que ofrece varias ventajas clave: el equipo físico queda protegido ante posibles errores, es fácil revertir cambios y el entorno puede replicarse con precisión.

Esta combinación de herramientas es el punto de partida estándar en proyectos de ciberseguridad a nivel académico y profesional.

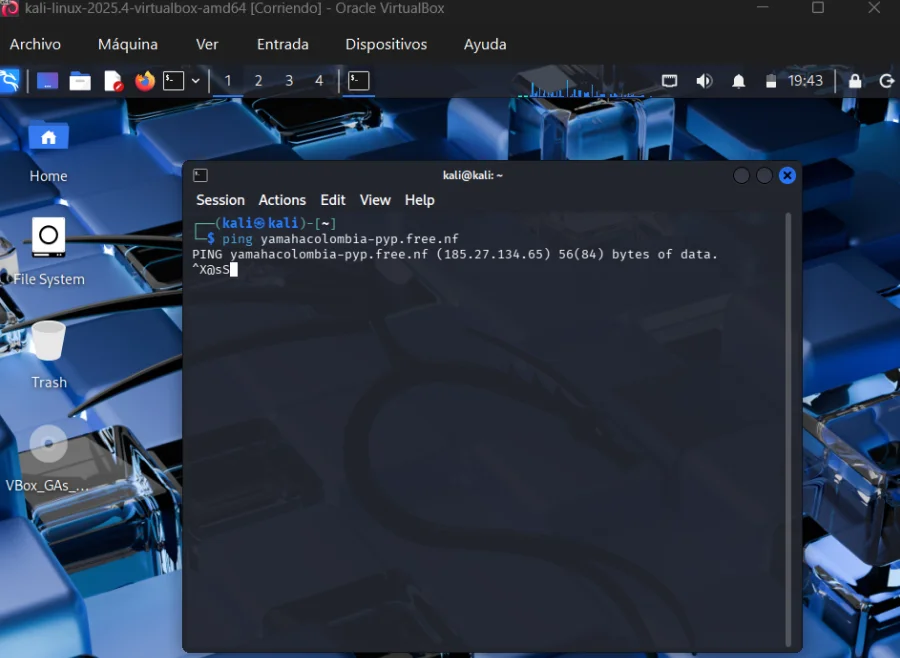

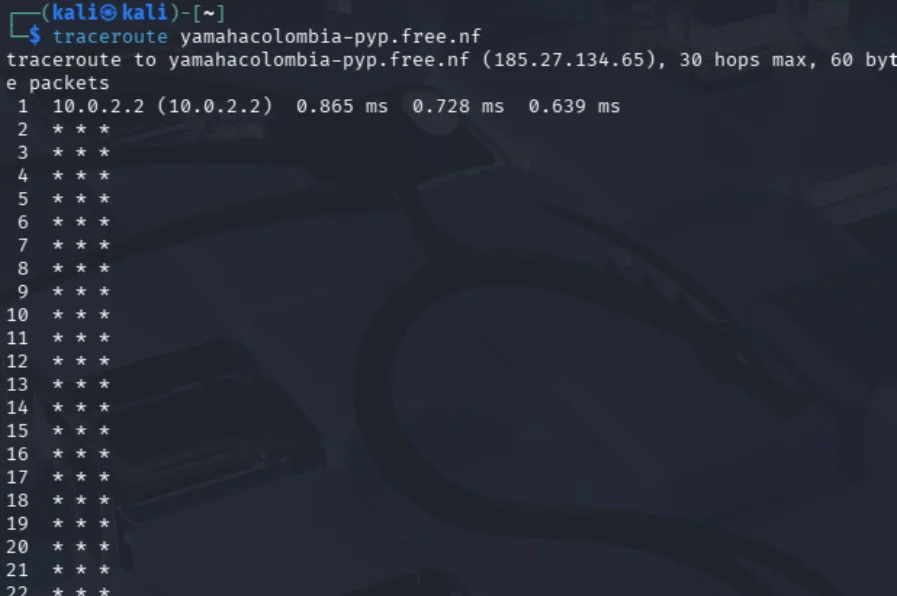

Fase 1: Reconocimiento de conectividad con Ping y Traceroute

La primera etapa de cualquier análisis de seguridad web es verificar que el objetivo existe y está en línea. Para ello se empleó el comando ping, que envía paquetes ICMP al servidor y espera respuesta. En este caso, el dominio resolvió correctamente hacia la dirección IP 185.27.134.65, confirmando que el DNS funciona y que el servidor está activo en la red.

A continuación se ejecutó traceroute, que mapea el camino que recorren los paquetes desde el equipo local hasta el servidor, mostrando cada nodo intermedio. El primer salto correspondió a la IP interna de VirtualBox (10.0.2.2), y los saltos siguientes aparecieron bloqueados, representados como * * *. Este comportamiento es habitual: muchos servidores y firewalls están configurados para ignorar estas solicitudes de rastreo por razones de seguridad, lo que ya nos da una primera señal sobre el nivel de protección perimetral del sitio.

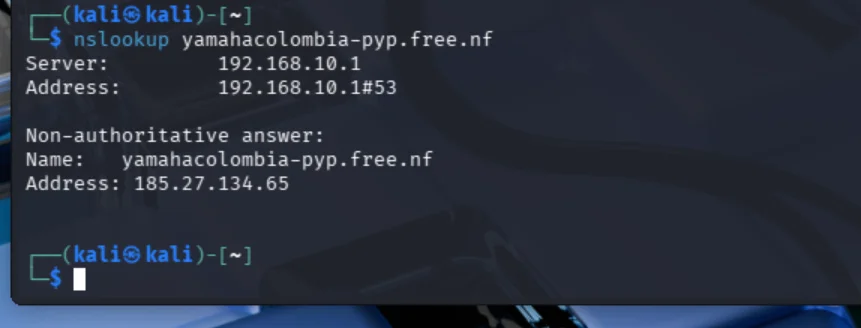

Fase 2: Consultas DNS con Nslookup

El sistema de nombres de dominio (DNS) es el directorio telefónico de internet: traduce nombres como yamahacolombia-pyp.free.nf en direcciones IP que los servidores pueden entender. Usando nslookup, se confirmó la resolución correcta del dominio hacia 185.27.134.65. La respuesta fue de tipo “no autoritativa”, es decir, provino de una caché del servidor DNS local, lo cual es completamente normal y no compromete la validez de los datos.

También se consultaron registros especializados del DNS: los registros MX (servidores de correo), NS (servidores de nombres) y TXT (verificaciones adicionales). Los resultados mostraron que el dominio usa ns2.free.nf como servidor de nombres principal, perteneciente al proveedor de hosting. No se encontraron registros MX propios ni políticas de seguridad configuradas en los registros TXT, lo que indica que el sitio no tiene servicios de correo propios y carece de configuraciones avanzadas de protección DNS.

Fase 3: Análisis de puertos con Nmap

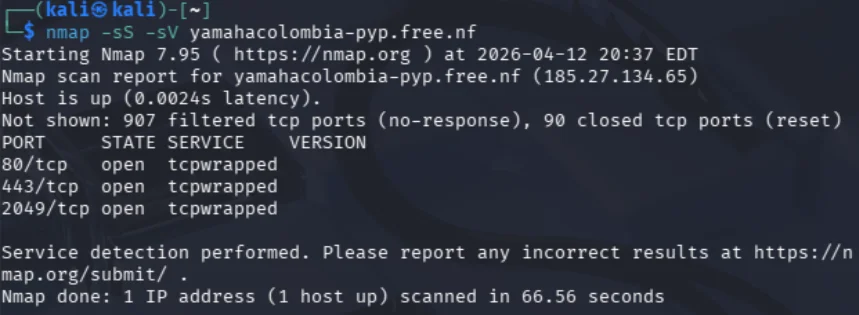

Nmap es probablemente la herramienta de escaneo de puertos más reconocida en el mundo de la ciberseguridad. Mediante el comando nmap -sS -sV yamahacolombia-pyp.free.nf se identificaron los puertos abiertos en el servidor. Los resultados más relevantes fueron:

El puerto 80 (HTTP) y el puerto 443 (HTTPS) aparecieron abiertos, confirmando que el servidor ofrece servicios web tanto en conexión estándar como cifrada. Adicionalmente, el puerto 2049 apareció abierto, aunque su propósito no pudo determinarse con claridad. Todos los puertos detectados mostraron el estado tcpwrapped, lo que indica la presencia de mecanismos de seguridad que limitan el acceso directo a los servicios. La mayoría de los puertos restantes aparecieron como filtrados, evidencia clara de la presencia de un firewall activo.

Fase 4: Consulta de registros DNS (A, MX, NS y TXT)

Consulta del registro A del dominio

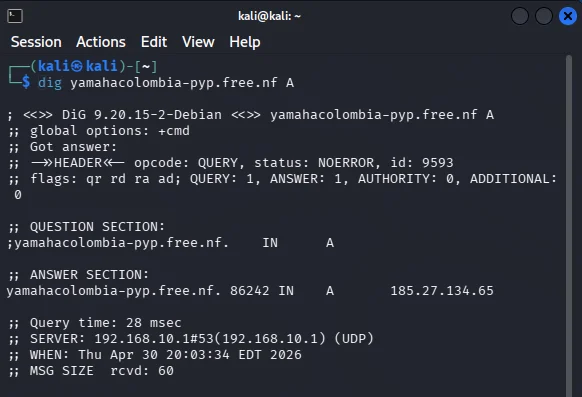

Se realizó la consulta DNS del registro tipo A para el dominio yamahacolombia-pyp.free.nf utilizando la herramienta dig, ampliamente empleada en entornos de administración de redes y pruebas de seguridad.

El objetivo de esta consulta es identificar la dirección IP asociada al dominio, lo que permite comprender hacia qué servidor se dirige el tráfico cuando un usuario intenta acceder al sitio web.

El resultado obtenido evidencia una resolución exitosa del dominio:

- El estado de la consulta (NOERROR) indica que no se presentaron fallos durante la resolución.

- En la sección ANSWER SECTION se identifica el registro A correspondiente, el cual asocia el dominio con la dirección IP 185.27.134.65.

- El valor TTL (86242 segundos) define el tiempo durante el cual esta información puede permanecer en caché en otros servidores DNS, optimizando futuras consultas.

- El tiempo de respuesta fue de 28 milisegundos, lo que refleja una resolución eficiente por parte del servidor DNS.

- El servidor que respondió a la consulta fue 192.168.10.1, correspondiente al resolvedor local configurado en la red.

Desde una perspectiva técnica, el registro A es fundamental dentro de la infraestructura de Internet, ya que permite traducir nombres de dominio legibles por humanos en direcciones IP comprensibles por los sistemas. Este proceso es esencial para el funcionamiento de servicios web y constituye una de las bases del sistema de nombres de dominio (DNS).

En el contexto de análisis de seguridad o reconocimiento de infraestructura, este tipo de consultas permite identificar el servidor de destino, lo que puede ser utilizado posteriormente para evaluar configuraciones, servicios expuestos o posibles vulnerabilidades.

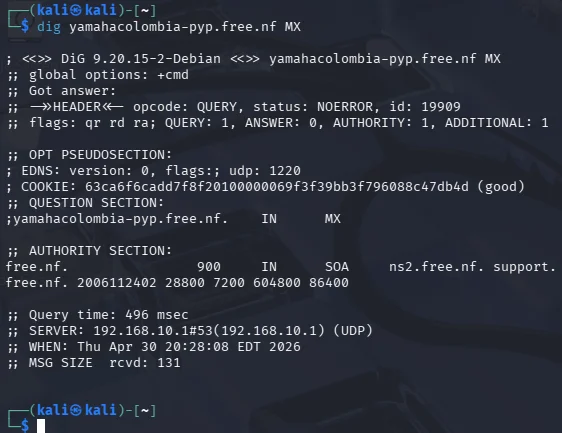

Consulta del registro MX del dominio

La consulta de registros MX (Mail Exchange) realizada sobre el dominio yamahacolombia-pyp.free.nf arrojó un resultado significativo desde el punto de vista técnico.

En primer lugar, el estado de la respuesta (NOERROR) confirma que el dominio existe y que la consulta fue procesada correctamente por el servidor DNS. Sin embargo, el aspecto más relevante se observa en la sección de respuesta, donde se indica ANSWER: 0, lo que significa que no se encontraron registros MX asociados al dominio.

La ausencia de registros MX implica que el dominio no tiene servidores de correo configurados, por lo tanto, no está habilitado para recibir mensajes de correo electrónico. Esta situación suele presentarse en dominios destinados exclusivamente a alojamiento web o en entornos de prueba donde no se ha implementado infraestructura de mensajería.

Adicionalmente, en la sección AUTHORITY SECTION se presenta un registro de tipo SOA (Start of Authority) correspondiente al dominio base free.nf, el cual identifica el servidor DNS autoritativo encargado de la gestión de la zona. Este registro también incluye información administrativa y parámetros de control como el número de serie y los tiempos de actualización del DNS.

El tiempo de respuesta de la consulta fue de 496 milisegundos, un valor relativamente superior al observado en otras consultas, lo que podría estar relacionado con el proceso de resolución o con la latencia del servidor DNS utilizado.

Desde una perspectiva técnica y de seguridad, la inexistencia de registros MX indica que no hay servicios de correo expuestos asociados al dominio, lo cual reduce la superficie de ataque en vectores relacionados con el correo electrónico. No obstante, también evidencia que no se han implementado mecanismos de autenticación de correo como SPF, DKIM o DMARC, los cuales dependen de una configuración adecuada del servicio de mensajería.

En conclusión, los resultados obtenidos permiten afirmar que el dominio analizado no cuenta con infraestructura de correo electrónico configurada, limitando su funcionalidad a otros servicios, principalmente web.

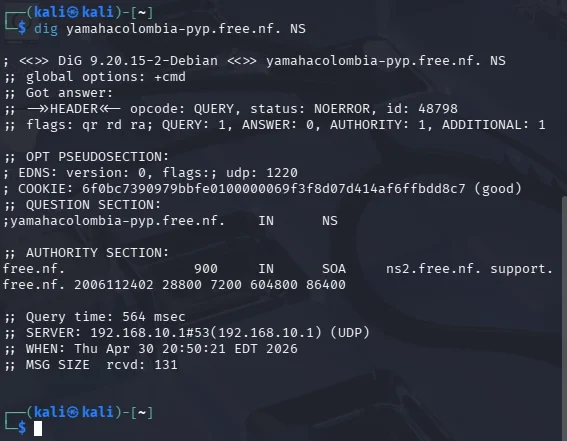

Consulta del registro NS del dominio

¿Qué son los registros NS?

Los NS (Name Server) indican qué servidores DNS son autoritativos para el dominio. Son los encargados de responder consultas como:

- A (IP)

- MX (correo)

- TXT (seguridad)

La consulta de registros NS (Name Server) del dominio yamahacolombia-pyp.free.nf se realizó correctamente (status: NOERROR), confirmando la existencia del dominio.

Sin embargo, el resultado muestra ANSWER: 0, lo que indica que no se encontraron registros NS definidos directamente para el subdominio consultado. En su lugar, la respuesta incluye un registro SOA en la sección de autoridad, correspondiente al dominio base free.nf, lo que sugiere que la gestión DNS se delega a nivel del dominio principal.

En términos prácticos, esto implica que el subdominio utiliza la configuración DNS heredada del proveedor de hosting, sin definir servidores de nombres propios.

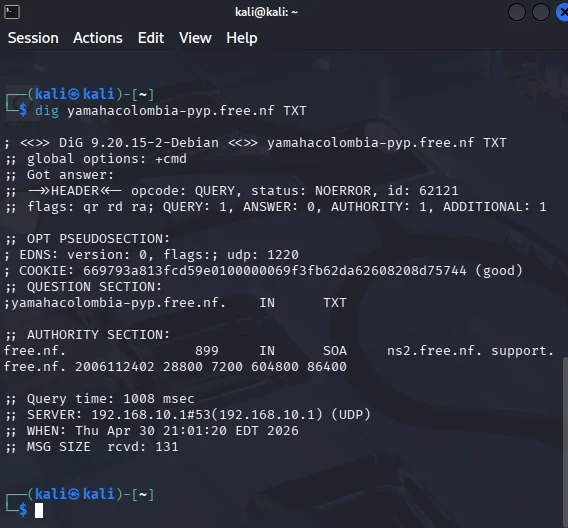

Consulta del registro TXT del dominio

La consulta de registros TXT del dominio yamahacolombia-pyp.free.nf se realizó exitosamente (status: NOERROR), lo que confirma que el dominio existe y es resoluble.

No obstante, el resultado presenta ANSWER: 0, indicando que no hay registros TXT configurados para el dominio. Esto implica que no se han definido políticas o configuraciones adicionales comúnmente asociadas a este tipo de registros, como mecanismos de autenticación de correo (SPF, DKIM o DMARC) o verificaciones de dominio.

En la sección de autoridad (AUTHORITY SECTION) se observa un registro SOA perteneciente al dominio base free.nf, lo que indica que la gestión DNS está centralizada en el proveedor y no en el subdominio específico.

Desde el punto de vista técnico y de seguridad, la ausencia de registros TXT refleja una configuración mínima del dominio, sin implementación de controles adicionales relacionados con validación o protección de servicios.

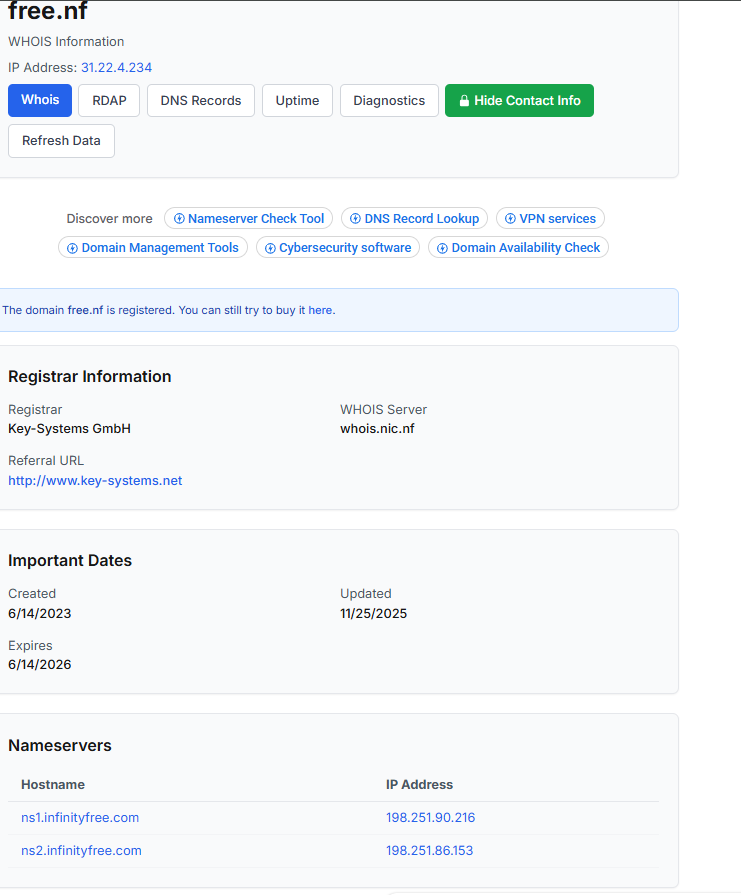

Fase 5: Consulta WHOIS e identificación del registrante

Como parte del proceso de reconocimiento, se realizó una consulta WHOIS al dominio free.nf con el fin de identificar información clave sobre su registro y configuración.

Los resultados muestran que el dominio está registrado a través de la empresa Key-Systems GmbH, encargada de su gestión. Además, se identifican fechas relevantes como su creación en junio de 2023, su última actualización en noviembre de 2025 y su fecha de expiración en junio de 2026, lo que permite entender su ciclo de vida y vigencia.

En cuanto a la infraestructura, el dominio utiliza servidores de nombres asociados al proveedor InfinityFree, específicamente ns1.infinityfree.com y ns2.infinityfree.com. Esto sugiere que el sitio está alojado en un entorno de hosting gratuito, lo cual suele implicar configuraciones básicas y limitaciones en términos de personalización y seguridad.

En conjunto, esta información permite tener una visión inicial de la infraestructura del dominio, siendo un punto de partida clave para posteriores análisis dentro del proceso de evaluación de seguridad.

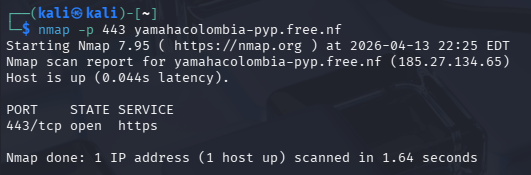

Fase 6: Análisis del certificado SSL/TLS (puerto 443)

En esta fase se realizó la verificación del servicio HTTPS del dominio yamahacolombia-pyp.free.nf mediante el análisis del puerto 443, el cual es utilizado para establecer comunicaciones seguras a través del protocolo SSL/TLS.

La comprobación se llevó a cabo utilizando la herramienta nmap en un entorno de Kali Linux, ejecutando el siguiente comando:

El resultado obtenido fue:

PORT STATE SERVICE

443/tcp open https

Este resultado indica que el puerto 443 se encuentra abierto y operativo, lo que confirma que el servidor web permite conexiones seguras mediante HTTPS. Esto implica la presencia de un certificado digital activo, encargado de cifrar la comunicación entre el cliente y el servidor.

Desde el punto de vista de seguridad, la habilitación del puerto 443 es un aspecto fundamental, ya que garantiza la protección de la información transmitida, evitando su interceptación o manipulación por terceros. No obstante, para un análisis más completo, es recomendable profundizar en las características del certificado, como su emisor, vigencia y algoritmo de cifrado.

En conclusión, esta fase permitió verificar que el dominio cuenta con soporte para comunicaciones seguras, constituyendo un elemento esencial dentro de la evaluación de su postura de seguridad.

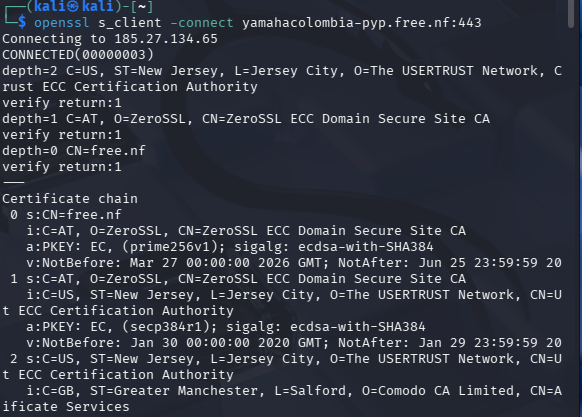

Fase 7: Consulta del certificado SSL/TLS

Con el objetivo de evaluar la seguridad de las comunicaciones del dominio yamahacolombia-pyp.free.nf, se realizó la inspección de su certificado digital a través del protocolo HTTPS (puerto 443), utilizando la herramienta openssl en un entorno de Kali Linux.

Para ello, se ejecutó el siguiente comando:

Este proceso permite establecer una conexión segura con el servidor, iniciar el handshake TLS y obtener información detallada del certificado digital presentado.

Como resultado, se identificó que el certificado es emitido por la autoridad certificadora ZeroSSL, lo que garantiza la autenticidad del servicio. Asimismo, el certificado está asociado al dominio free.nf, indicando que la gestión del servicio se realiza a través del proveedor de hosting.

En cuanto a la seguridad de la comunicación, se evidenció el uso del protocolo TLS versión 1.3, junto con el cifrado TLS_AES_256_GCM_SHA384, considerado uno de los más robustos en la actualidad. Esta configuración proporciona un alto nivel de protección en la transmisión de datos, asegurando confidencialidad e integridad.

Adicionalmente, el resultado Verify return code: 0 (ok) confirma que el certificado es válido y confiable, sin presentar errores de verificación.

En conclusión, el análisis del certificado SSL/TLS demuestra que el sitio web cuenta con una implementación adecuada de mecanismos de seguridad para la protección de la información, cumpliendo con buenas prácticas en el uso de comunicaciones cifradas mediante HTTPS.

Créditos

Autores: Yhonatan Estyben Garcia Becerra – Julian Mateo Botia Leguizamo – Oscar Eduardo Pacheco Sanchez

Editor: Magister Ingeniero Carlos Iván Pinzón Romero

Código: HEG1-20269

Universidad: Universidad Central

hh